Urgent FBI Warning: Barracuda Email Gateways Vulnerable Despite Recent Patches

2023/08/25 TheHackerNews — 米国連邦捜査局 (FBI) は、先日に公開された Barracuda の Networks Email Security Gateway (ESG) アプライアンスの脆弱性に関して、パッチは適用されているが、中国のハッキング・グループと思われる集団から、侵害されるリスクにさらされていると警告している。また、修正パッチは「効果がない」と判断した FBI は、「活発な侵入を観察し続けており、すべての Barracuda ESGア プライアンスは侵害されており、このエクスプロイトに対して脆弱であると考えている」と述べている。

ゼロデイ脆弱性 CVE-2023-2868 (CVSS:9.8) は、このセキュリティ・ホールが塞がれる7ヶ月以上も前の、2022年10月の時点で兵器化されていたと言われている。Google 傘下の Mandiant は、UNC4841 という名前で、この中国由来のアクティビティを追跡している。

問題のリモート・コマンド・インジェクションの脆弱性は、バージョン 5.1.3.001〜9.2.0.006 に影響を及ぼし、攻撃者に対して、ESG 製品の管理者権限でシステム・コマンドの不正実行を許す可能性がある。

これまでに確認された攻撃では、侵入に成功した攻撃者は、SALTWATER/SEASIDE/SEASPY/SANDBAR/SEASPRAY/SKIPJACK/WHIRLPOOL/SUBMARINE (別名 DEPTHCHARGE) といった、複数のマルウェア株を展開するための導線として機能し、任意のコマンド実行や検出の回避を達成している。

FBI は、「この脆弱性を悪用するサイバー攻撃者は、ESG アプライアンスに悪意のペイロードを挿入している。そこには、持続的アクセス/Eメールのスキャン/クレデンシャル窃取/データ流出などを可能にする、さまざまな機能が搭載されている」と述べている。

Mandiant は UNC4841 について、洗練されたセンスを発揮し、追加の永続性メカニズムを採用し、優先順位の高いターゲットへの足場を維持するためにカスタム・ツールを迅速に適応させるという、攻撃的で熟練したグループだと評価している。

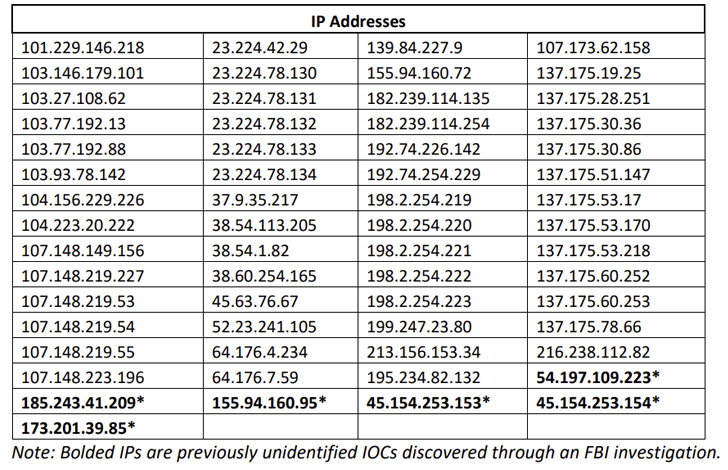

FBI は Barracuda ユーザーに対して、影響を受けた全ての ESG デバイスを直ちに隔離して交換し、不審な発信トラフィックの有無に関して、ネットワークをスキャンするよう推奨している。

Update

Barracuda Networks は、The Hacker News に対して、以下の声明を共有した。Barracuda の顧客に対するガイダンスは一貫している。慎重を期し、当社の封じ込め戦略を推進するため、影響を受けた顧客に対しては、侵害されたアプライアンスの交換を推奨している。ユーザー・インタフェースを介して通知を受け取った顧客や、Barracuda のテクニカル・サポート担当者から連絡を受けた顧客は、ESG アプライアンスを交換のため、support@barracuda[.]com に連絡してほしい。我々は、影響を受けた顧客に無償で交換製品を提供している。

このインシデントにより、影響を受けている顧客に対して通知を行っている。ESG アプライアンスのユーザー・インタフェースに表示されている通知は、ESG アプライアンスが侵害されている兆候である。通知が表示されない場合には、現時点で対象となるアプライアンスは侵害されていないと思われる。繰り返しになるが、このインシデントの影響を受けたのは、ESG アプライアンスのサブセットのみである。

Barracuda の脆弱性 CVE-2023-2868 ですが、2023/06/15 の時点で「Barracuda ESG がデバイス交換を選択:中国 APT が仕掛けた強力なバックドアとは?」という記事がポストされていました。つまり、それ以前である、2023/05/26 の「CISA KEV 警告 23/05/26:Barracuda ESG の脆弱性 CVE-2023-2868 を追加」で触れられているパッチの提供について、FBI は言及しているのだろうと思われます。よろしければ、Barracuda で検索も、ご利用ください。

You must be logged in to post a comment.