48 Malicious npm Packages Found Deploying Reverse Shells on Developer Systems

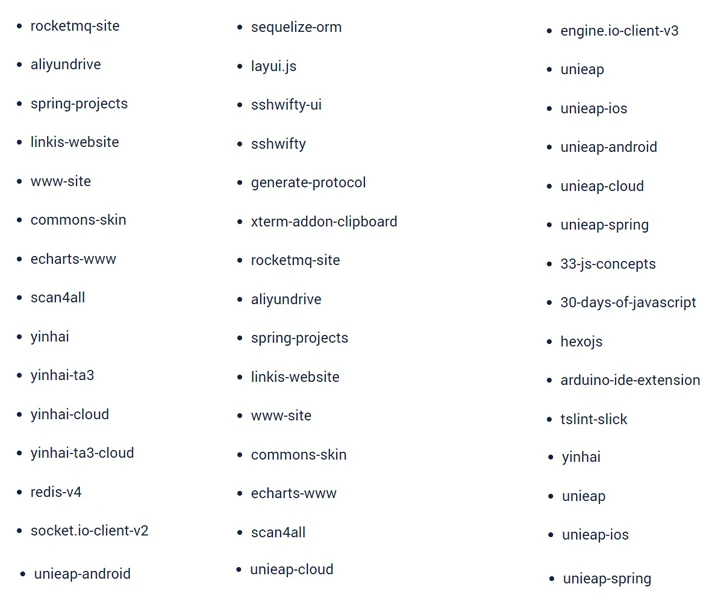

2023/11/03 TheHackerNews — npm リポジトリで、48個の悪意の npm パッケージ・セットが、新たに発見された。それらは、侵害したシステム上にリバースシェルを展開する機能を持っているという。ソフトウェア・サプライチェーンのセキュリティ企業 Phylum は、「これらのパッケージは、正規のパッケージを偽装されており、そのインストール時にリバースシェルを開始するための、難読化された JavaScript を取り込んでいる」と述べている。すべての偽造パッケージは、hktalent (GitHub/X) という npm ユーザーにより公開されている。この記事の執筆時点で、hktalent がアップロードしたパッケージのうち、39個がダウンロード可能な状態にある。

攻撃チェーンは、package.json 内のインストール・フックを介して、パッケージのインストール後にトリガーされる。その後に、JavaScript コードが呼び出され、rsh.51pwn[.]com へのリバース・シェルが確立される。

Phylum は、「今回の攻撃者は、いくつかの難読化層を備えた、無害を装う数十個パッケージを公開している。しかし、これらのパッケージのいずれかをインストールするだけで、最終的にはリバース・シェルがマシン上に展開されるという、欺瞞的な手口である」と述べている。

Python Package Index (PyPI) に公開された、国際化を簡素化するという2つのパッケージに、機密性の高い Telegram Desktop のアプリケーション・データとシステム情報を吸い上げるように設計された、悪意のコードが組み込まれていることが明らかになった。その直後に、これらの悪意のパッケージが発見された。

それらのパッケージは、localization-utils と locute と名付けられている。その手口は、動的に生成される Pastebin URL から最終的なペイロードを取得し、脅威アクターが管理する Telegram チャンネルへ向けて、情報を流出させるものだと判明している。

この展開が浮き彫りにするのは、オープンソース環境に対する脅威アクターたちの関心の高まりである。つまり、その下流にいる複数の顧客を一度に標的とすることで、インパクトのあるサプライチェーン攻撃を仕掛けることが可能になる。

Phylum は、「一連のパッケージは、さまざまな難読化技術を採用しており、静的な解析や視覚による検出を回避するための、熱心かつ入念な工夫が施されている。そして、我々のオープンソース・エコシステムにおける依存関係という、信頼が必要な本質の重要性を、思い起こさせるものである」と付け加えている。

npm に仕込まれる悪意のパッケージが、こんなかたちで報告されるのは、もう定期便という感じですね。Fortinet が 2023/10/03 に、「NPM パッケージ汚染:悪意の実装を9パターンに分類」という記事をポストしていましたが、根本的な解決へむけて、なんらかの進展があると嬉しいですね。よろしければ、npm で検索も、ご利用ください。

You must be logged in to post a comment.