What Organizations Need to Know About CVE-2023-45849 on Perforce Helix Core Server

2023/12/15 SecurityOnline — 商用のプロプライエタリ・ソースコードを管理するための、定番プラットフォームである Perforce Helix Core Server で、4件の深刻な脆弱性が発見され、ソフトウェアの世界でリスクが発生している。Perforce は、行政/テクノロジー/ゲームなどの分野で利用されているプラットフォームであり、Microsoft のセキュリティ研究者たちが発見した脆弱性は、同社に対して直ちに通知されたという。

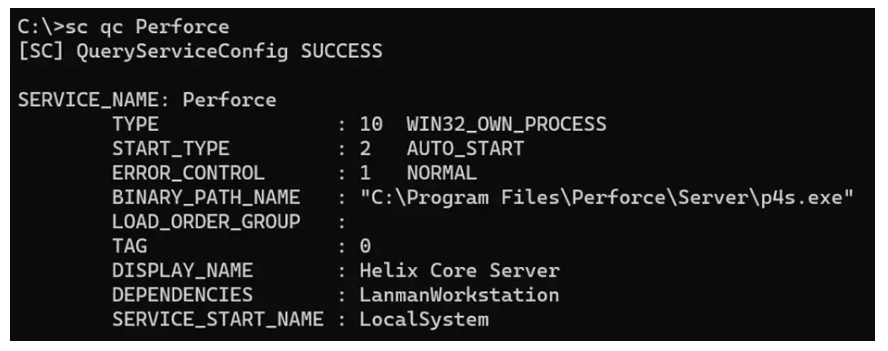

最も深刻なリモートコード実行 (RCE) の脆弱性 CVE-2023-45849 (CVSS:10.0) が悪用されると、認証されていない攻撃者によるシステムの乗っ取りが、LocalSystem 権限で可能になるという。このセキュリティ上の欠陥により、バックドアの埋め込み/知的財産の窃取/企業インフラの侵害などにつながる可能性がある。

その他の脆弱性は深刻度は低いものであるが、懸念点は少なくない。脆弱性 CVE-2023-5759/CVE-2023-35767/CVE-2023-45319 の CVSS スコアは 7.5 であり、サービス拒否 (DoS) 攻撃を引き起こし、重要なシステムの安定性を阻害する可能性がある。Microsoft の調査により、1,000 を超える Perforce Server インスタンスが公開されていることが判明し、その影響は広範囲に及ぶと懸念されている。

一連の脆弱性の発見を受けた Perforce は、それらの脆弱性を緩和するために、サーバーの更新版 (2023.1/2513900) をリリースした。このバージョンは、潜在的な悪用に対する防御を強化するための重要なステップである。

さらに Microsoft は、強固な深層防御戦略の実施を推奨している。そこに含まれるのは、定期的な監視とパッチの適用/VPN と IP 許可リストの活用/TLS 証明書の発行/ネットワーク・セグメンテーションの採用などである。これらの対策は、悪用のリスクを低減するだけではなく、進化するサイバー脅威に対する、デジタル・インフラの全体的な回復力を強化する。

Microsoft は、「Defender External Attack Surface Management などのプラットフォームにより、脆弱性とリスクの検出をファイアウォールの枠を超えて拡張できる。顧客に対して推奨されるのは、自社のインベントリにおいて Perforce Server を実行し、インターネットに露出したインフラスを特定し、Attack Surface Summary ダッシュボードの insights タイルを使用して、CVE-2023-5759/CVE-2023-45849/CVE-2023-35767/CVE-2023-45319 などの脆弱性を持つ資産を洗い出すことである」と指摘している。

Perforce Helix Core Server という、商用のプロプライエタリ・ソースコード管理サービスで、深刻な脆弱性が発見されたとのことです。日本語の Web サイトもあり、そこを眺めてみると、大手企業がユーザーとして並んでいるので、ちょっと心配な状況です。ご利用のチームは、お気をつけください。

You must be logged in to post a comment.