CVE-2024-4215 & CVE-2024-4216: Security Flaws Patched in Popular PostgreSQL Tool pgAdmin

2024/05/05 SecurityOnline — 世界で最も先進的な OSS データベースである PostgreSQL における、管理/開発プラットフォームとして有名な pgAdmin で発生した、2つの深刻なセキュリティ脆弱性が FIX した。これらの脆弱性は、バージョン 8.5 以下に存在し、アプリケーション内での不正なアクションやスクリプトの実行を許す可能性があり、ユーザーに深刻なリスクをもたらすものとされる。なお、この脆弱性 CVE-2024-4215/CVE-2024-4216 の CVSS 値は、どちらも 7.4 である。

CVE-2024-4215:認証バイパスの欠陥

この脆弱性の深刻度は高く、深刻なリスクをもたらす。この脆弱性を悪用する攻撃者は、不正アクセスを防止するために設計された、重要なセキュリティ対策である多要素認証 (MFA) を完全にバイパスする可能性がある。したがって、MFA を適切に真面目に実装していたとしても、古いバージョンの pgAdmin では役に立たない。ユーザーのログイン情報だけを持つ攻撃者は、pgAdmin インスタンスの制御/データの操作/機密情報の流出などを達成し、さらに攻撃を仕掛ける可能性を持つ。

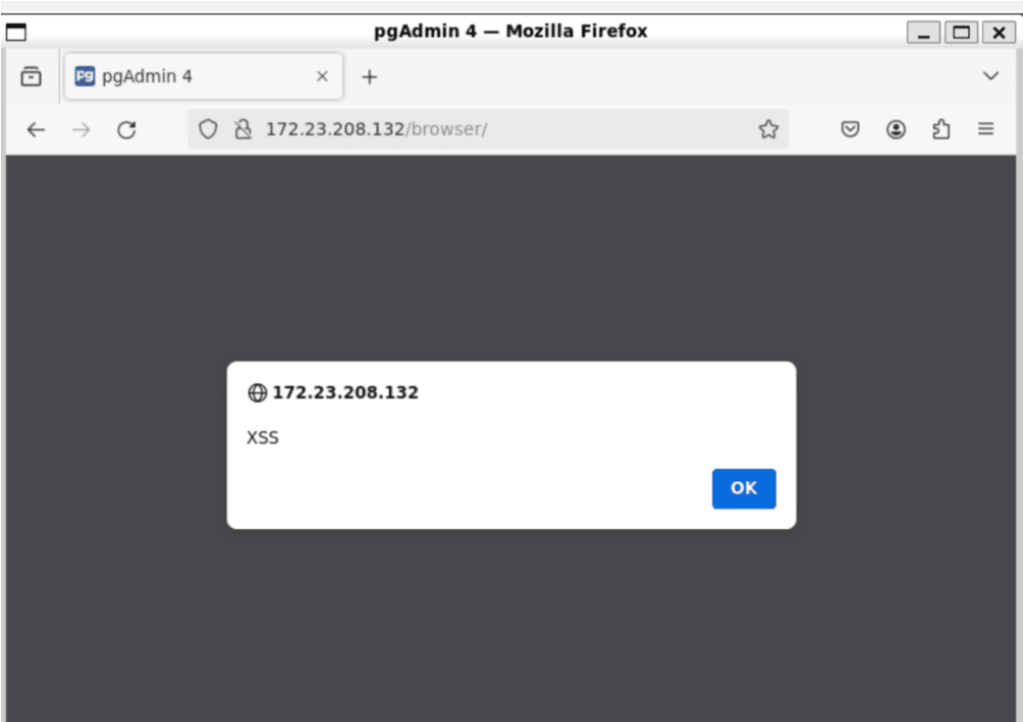

CVE-2024-4216:クロス・サイト・スクリプティング (XSS) の脆弱性

この脆弱性は、pgAdmin の設定 API に存在する。この脆弱性の悪用に成功した攻撃者は、悪意のコードを注入し、それを被害者の Web ブラウザで実行させる可能性を持つ。

XSS 脆弱性の再現には、以下の手順が必要となる:

- mitmproxy のような中間者プロキシを利用する。

- settings/store への POST リクエストを妨害する。

- リクエスト・ボディに悪意のある JavaScript コードを含むように修正する: [{\「id\」:\「+3『-alert(』XSS『)-』\」, …).

- pgAdmin ホームページをリロードして、スクリプト実行をトリガーする。

pgAdmin 8.6 へのアップデートを急ぐべき

この2つの脆弱性は、pgAdmin バージョン 8.6 のリリースで解決されている。したがって、pgAdmin のユーザーに強く推奨されるのは、これらの脆弱性の悪用の可能性を排除するために、最新バージョンへとアップデートすることだ。既知のセキュリティ脅威から保護するためには、常にソフトウェアを更新することが重要となる。

PostgreSQL 環境の予防的セキュリティ

ソフトウェアのパッチは不可欠だが、強固なセキュリティ対策のためには、多層的なアプローチが必要となる。以下のベストプラクティスを検討してほしい:

- 強固なパスワード・ポリシー: pgAdmin には複雑なパスワードを必須とし、ユーザーに対してパスワード・マネージャの利用を検討してもらう。

- 最小特権の原則: ユーザーとアプリケーションには、その機能に必要な権限のみを付与する。

- 定期的な監査: 潜在的な脆弱性やミス・コンフィグを特定するために、セキュリティ監査を実施する。

- ネットワークの細分化: 機密性の高いシステムを隔離することで、侵害による潜在的な影響を抑える。

- インシデント対応計画: セキュリティ・インシデントに効果的に対応するための計画を策定する。

PostgreSQL pgAdmin に脆弱性とのことです。ご利用の Admin さんは、ご注意ください。2024/04/05 には「PostgreSQL pgAdmin の脆弱性 CVE-2024-3116 が FIX:RCE 攻撃の恐れ」が、2024/03/07 には「PostgreSQL pgAdmin の脆弱性 CVE-2024-2044 が FIX:RCE にいたるおそれ」という記事もありました。よろしければ、ご参照ください。

You must be logged in to post a comment.