CVE-2024-4577: Critical PHP Vulnerability Exposes Millions of Servers to RCE

2024/06/06 SecurityOnline — Web エコシステムの要である PHP に、深刻なリモート・コード実行の脆弱性 CVE-2024-4577 が発見された。この脆弱性の悪用に成功した未認証の攻撃者は、影響を受ける PHP サーバを完全に制御する可能性があると、発見者のサイバー・セキュリティ企業 DEVCORE は指摘している。

この脆弱性を悪用する攻撃者は、特定の文字シーケンスを用いることで、以前に発見された脆弱性 CVE-2012-1823 への防御策をバイパスすることが可能になる。その結果として、引数インジェクション攻撃を介して、リモートの PHP サーバ上で任意のコードが実行され、不正なアクセスや制御が可能となる。

脆弱性 CVE-2024-4577 は、Windows 上の全バージョンの PHP に影響を与える。最も影響を受けるのは、現在もメンテナンスされている、以下のバージョンである:

- PHP 8.3 (8.3.8 未満)

- PHP 8.2 (8.2.20 未満)

- PHP 8.1 (8.1.29 未満)

この脆弱性の影響が広範囲に及ぶ可能性があり、悪用が比較的容易であることから、DEVCORE は脅威度を ”Critical” と評価している。この脆弱性の報告を DEVCORE から受けた PHP 開発チームは、2024年6月6日にパッチをリリースしている。また、ブランチである PHP 8.0/7/5 は、現時点 End-of-Life であるため、メンテナンスの対象外となる。

Windows 用の一般的な PHP 開発環境である XAMPP は、PHP バイナリの公開がデフォルトになっているため、特に脆弱である。現時点で XAMPP は、この脆弱性に対するアップデートをリリースしていないが、 DEVCORE からは、一時的にリスクを軽減する方法が提供されている。

この脆弱性は深刻であるため、PHP をバージョン 8.3.8/8.2.20/8.1.29 にアップグレードすることを強く推奨される。アップグレードできないシステムに対しては、一時的な対策として以下を実施すべきだ:

- 書き換えルールによる攻撃のブロック:特定の書き換えルールにより、繁体字中国語/簡体字中国語/日本語によるローカル攻撃をブロックする。

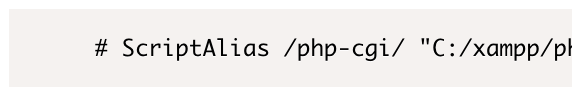

- XAMPP ユーザーのための設定調整:“httpd-xampp.conf” の “ScriptAlias” ディレクティブをコメントアウトする:

httpd-xampp.conf:# ScriptAlias /php-cgi/ "C:/xampp/php/"

セキュリティ専門家たちは、PHP がWeb 上で普遍的に使われていることを考慮し、この脆弱性に早急にパッチを当てることの重要性を強調している。W3Techs によると、全 Web サイトの 76.2%近くが、サーバ側で PHP を使用しているという。つまり、この脆弱性に早急に対処しなければ、何百万もの Web サイトが危険にさらされる可能性が生じるということだ。

文末で指摘されている、「全 Web サイトの 76.2%近くがサーバ側で PHP を使用している」という部分が、この脆弱性の深刻さを表しています。また、Windows 用の PHP 開発環境 XAMPP は特に危険とのことなので、ご利用のチームは、ご注意ください。よろしければ、PHP で検索も、ご利用ください。

You must be logged in to post a comment.