Muhstik Malware Exploits Apache RocketMQ Flaw: Thousands at Risk

2024/06/06 SecurityOnline — Apache RocketMQ のインストールを標的とする、Muhstik マルウェアのキャンペーンを、Aqua Nautilus のサイバーセキュリティ研究者たちが発見した。この新たな攻撃の波において、攻撃者は RocketMQ バージョン 5.1.0 以下の脆弱性 CVE-2023-33246 を悪用してリモートでコードを実行し、侵害されたシステムに悪名高い Muhstik マルウェアをダウンロードする。

この RocketMQ の脆弱性は、ブローカー・コンポーネント内の不安定な設計要素に主として起因する。つまり、コンフィグレーション設定機能の悪用に成功した攻撃者は、RocketMQ と同じ権限でのコマンド実行を可能にする。

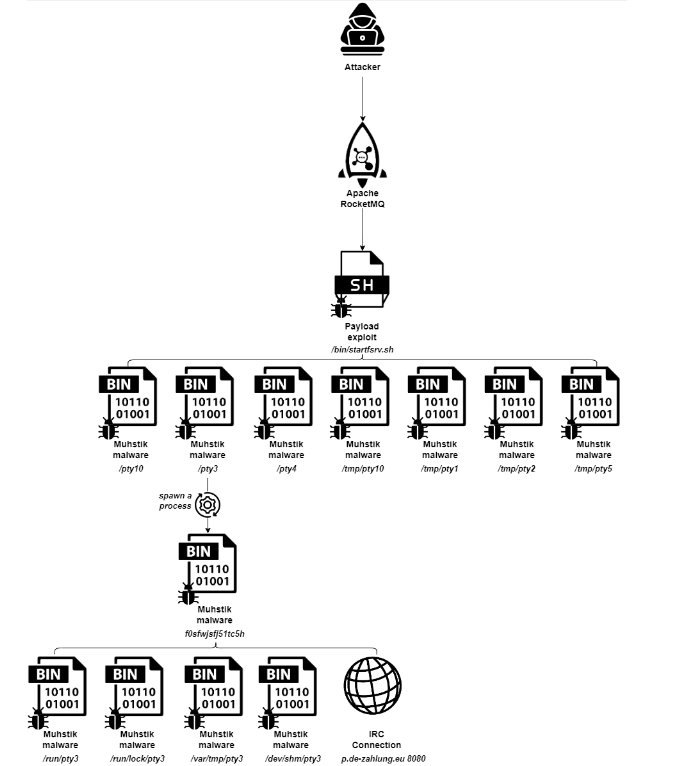

攻撃の流れ:Aqua Nautilus によると、これまでの Muhstik は、IoT デバイスや Linux サーバを標的とし、感染させたシステムでの暗号通貨マイニングを行い、破壊的な DDoS 攻撃を仕掛けてきた。Aqua Nautilus が観測した最近の攻撃は、一定のパターンを示しているという:

- イニシャル・アクセス:攻撃者は、脆弱な RocketMQ インスタンスをスキャンし、CVE-2023-33246 を悪用してペイロードをアップロードする。続いて、この脆弱性を悪用して、”filterServerNums” と “rocketmqHome” 変数を修正することで、ペイロードをセットアップする。

- 実行:攻撃者は FilterServerManager クラスの CallShell メソッドを介して、悪意のシェルコマンドを実行する。curl コマンドにより、リモート・サーバから複数のバイナリを取り込んだシェルスクリプトがダウンロードされる。それらのバイナリに実行権限が与えられ、Muhstik マルウェアを含むバイナリが実行される。

- 永続性:Muhstik マルウェアは、自身を複数のディレクトリ (

/dev/shm/pty3,/var/tmp/pty3,/run/lock/pty3,/run/pty3) にコピーし、inittab ファイルを編集してプロセスの自動的な再起動を達成するなどの、いくつかの永続化テクニックを採用している。それにより、侵害したマシンへの継続的なアクセスが確保される。

Apache RocketMQ の脆弱性 CVE-2023-33246 ですが、今日の記事で3回目の登場となります。第一報は 2023/09/07 の「CISA KEV 警告 23/09/06:Apache RocketMQ の脆弱性 CVE-2023-33246」であり、第二報は 2024/01/05 の「Apache RocketMQ の脆弱性 CVE-2023-33246/CVE-2023-37582:攻撃の試みを観測」となります。次第に、攻撃の範囲が広がっているのでしょうか? ご利用のチームは、ご注意ください。

You must be logged in to post a comment.