CVE-2024-9465 (CVSS 9.2) SQLi Flaw in Palo Alto Expedition Revealed: Full Exploit & PoC Published

2024/10/10 SecurityOnline — Palo Alto Networks の Expedition ツールに存在する深刻な脆弱性 CVE-2024-9465 (CVSS:9.2) が、Horizon3.ai のセキュリティ研究者 Zach Hanley により発見された。この SQL インジェクションの脆弱性の悪用に成功した、認証されていない攻撃者は、Expedition のデータベースに保存されている機密情報へのアクセスが可能になる。そこに含まれるものとしては、ユーザー名/パスワード・ハッシュ/デバイス・コンフィグ/API キーなどがあるため、システム侵害の可能性が生じる。

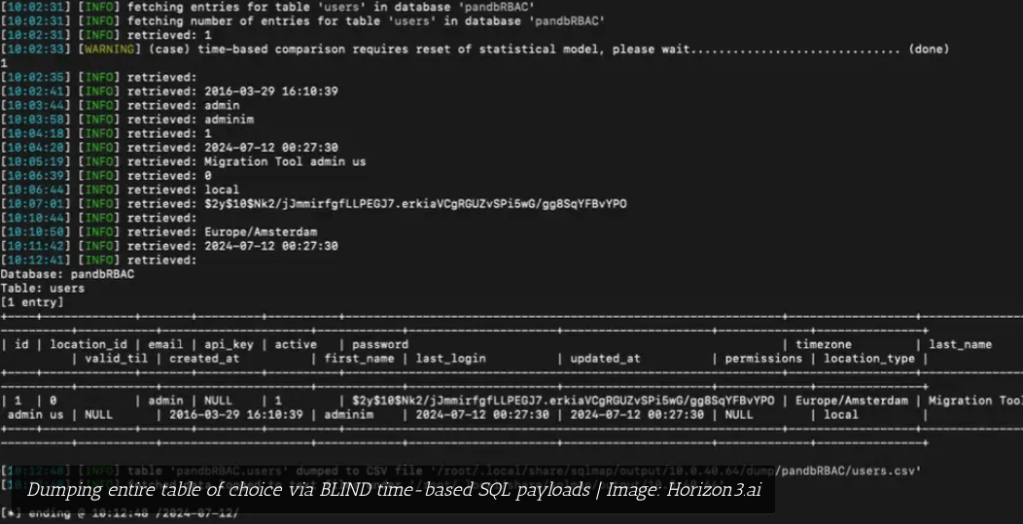

Hanley の脆弱性分析により、保護されていないエンドポイントを通じて、攻撃者が悪意の SQL クエリを送信することで、この欠陥の悪用が可能であることが判明した。それに加えて、認証されていない curl リクエストにより、Expedition システムのデータベース内にテーブルを作成する攻撃者は、さらなる悪用への扉を開く可能性を手にする。特定のリクエストを作成することで、有効な認証情報を必要とすることなく、攻撃者は、テーブルを作成し、クエリを注入し、機密データをダンプできる。

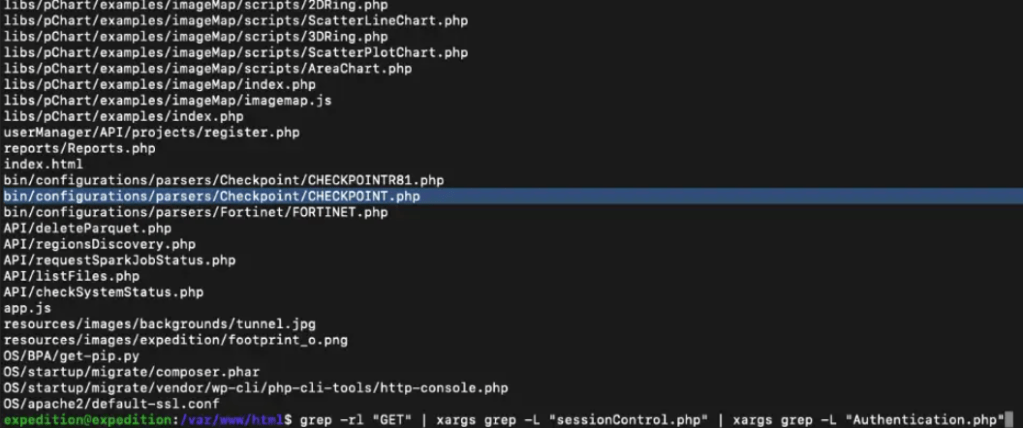

この脆弱性は、Expedition の Web ルート内の PHP ファイルで発見された。このファイルでは、特定の HTTP リクエスト・パラメータが適切に無害化さずに解析され、SQL クエリで使用されていた。Hanley は、「”/var/www/html/bin/configurations/parsers/Checkpoint/CHECKPOINT.php” というファイルを発見した。このファイルは、認証なしでアクセス可能なものであり、HTTP リクエスト・パラメータを入力として受け取り、その入力で SQL クエリを構築する」と指摘している。彼は、SQLMAP などのツールを悪用する攻撃者が、Expedition のデータベースから機密データをダンプする方法を実証している。

さらに Hanley は、脆弱なデバイス上で CVE-2024-9465 に対して機能する、PoC エクスプロイトも公開している。

Image: Horizon3.ai

この脆弱性の影響は甚大である。攻撃者は機密データを漏洩させるだけではなく、Expedition システム上での任意のファイルの Read/Write や、侵害したネットワークに対する制御の拡大を達成できる。

すでに Palo Alto Networks は、Expedition バージョン 1.2.96 以降のバージョンで修正プログラムをリリースし、この脆弱性に対応している。

さらに Palo Alto Networks が推奨するのは、Expedition ツールへのネットワーク・アクセスを制限し、承認されたユーザー/ホスト/ネットワークだけにアクセスを制限し、この脆弱性のリスクを軽減することである。また、一時的な回避策としては、Expedition ツールがアクティブに使用されていない場合に、このツールをシャットダウンすることも推奨している。

Palo Alto Expedition は、他社のセキュリティ・デバイスから Palo Alto 製品へと、システムを移行する際に用いられるツールとのことです。おそらく、コンフィグレーション・パラメータの置き換えなども行われるはずであり、そこで脆弱性が判明することもあるのだろうと思います。2024/07/10 にも、「Palo Alto Networks Expedition の深刻な脆弱性 CVE-2024-5910:情報漏えいの恐れ」という記事をポストしていますので、よろしければ、Palo Alto で検索と併せて、ご参照ください。

You must be logged in to post a comment.