CVE-2024-10914 (CVSS 9.2): Command Injection Flaw Threatens 61,000+ D-Link NAS Devices

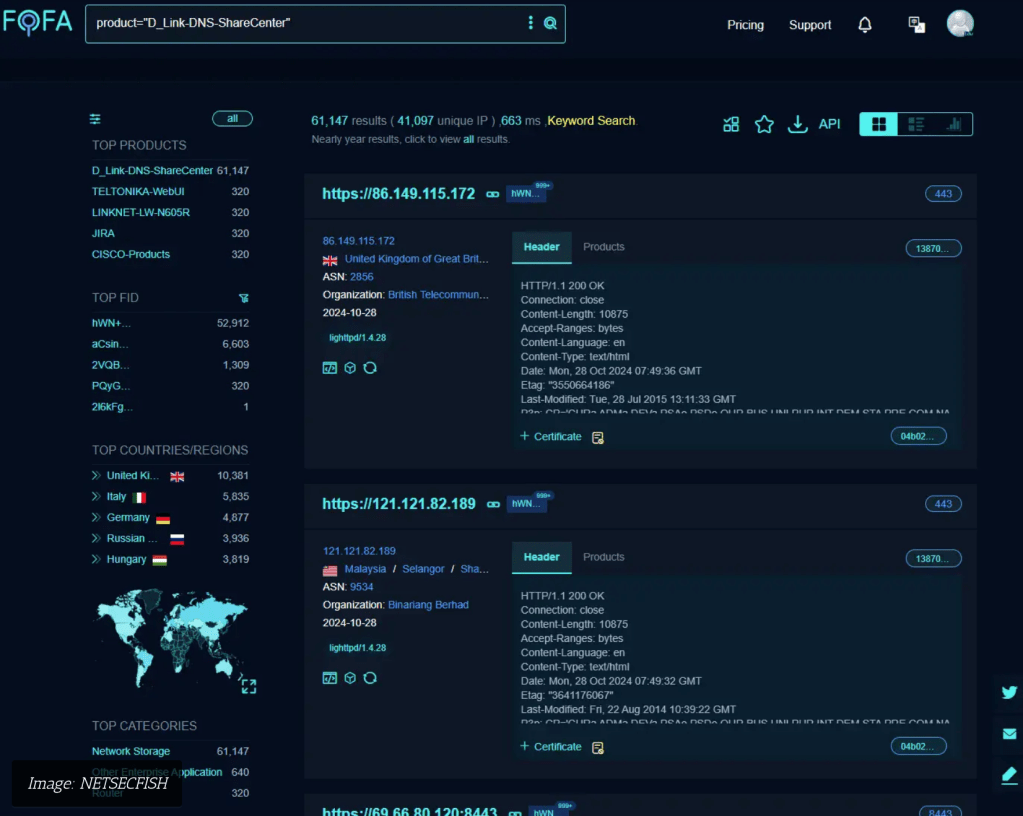

2024/11/07 SecurityOnline — D-Link NAS デバイスに発見された、深刻な脆弱性 CVE-2024-10914 (CVSSv4:9.2) により、世界中の 61,000台以上のシステムに深刻なリスクが生じている。この脆弱性 CVE-2024-10914 は、account_mgr.cgi スクリプトにおけるコマンド・インジェクションの欠陥であり、リモートの攻撃者に対して、特別に細工した HTTP GET リクエストを介した、任意のコマンド実行を許すものである。この脆弱性は、複数の D-Link NAS モデルに影響を与えるものであり、DNS-320/DNS-320LW/DNS-325/DNS-340L などが対象となる。

この脆弱性により、account_mgr.cgi スクリプトにおける、cgi_user_add コマンド内の name パラメータに、顕著な影響が生じる。つまり、入力に対する不適切な無害化処理により、name パラメータに注入された悪意のコマンドから、不正なコマンド実行へとつながる可能性が生じる。NETSECFISH のレポートには、「この脆弱性の悪用に成功した、認証されていない攻撃者は、細工した HTTP GET リクエストを通じて、任意のシェルコマンドの注入を可能にする」と記されている。

影響を受けるデバイス

- DNS-320 – Version 1.00

- DNS-320LW – Version 1.01.0914.2012

- DNS-325 – Versions 1.01 and 1.02

- DNS-340L – Version 1.08

これらのモデルは、個人および小規模な企業によるデータ保存に使用されている。脆弱性 CVE-2024-10914 が悪用された場合には、それらのユーザーの機密情報が危険に直面する可能性が生じる。

NAS デバイスの IP アドレス経向けて、特別に細工した HTTP GET リクエストを送信することで、攻撃者による CVE-2024-10914 の悪用が達成される。以下の例が示すのは、curl コマンドを用いるエクスプロイトである。

curl "http://[Target-IP]/cgi-bin/account_mgr.cgi?cmd=cgi_user_add&name=%27;<INJECTED_SHELL_COMMAND>;%27"

このコマンドにより、name パラメータにシェルコマンドが注入され、対象となるデバイス上で想定外のアクションが誘発される。CWE-77 に分類されるコマンド・インジェクションの脆弱性により、潜在的な不正アクセスやデータの改ざん、さらには、影響を受けるデバイスへのマルウェアの展開に、ユーザーがさらされる可能性が生じる。

影響を受けるデバイスのユーザーに対して、NETSECFISH が提案するのは、以下の緩和策である:

- ファームウェアのアップデート・チェック:D-Link から提供される、今後のセキュリティ・パッチを確認する。

- パッチとアップデートの適用:D-Link から提供される、ファームウェアのアップデートをダウンロード/インストールする。

- ネットワーク・アクセスの制限する:暫定的な措置として、NAS 管理インターフェースへのネットワーク・アクセスを、信頼できる IP アドレスのみに制限する。

D-Link NAS でググってみると、かなりの数の日本語コンテンツが出てきます。それだけに、国内のマーケットへの影響も大きそうです。ご利用のチームは、ご注意ください。よろしければ、D-Link NAS で検索も、ご参照ください。

You must be logged in to post a comment.