CVE-2024-56529: mailcow Patches Session Fixation Vulnerability in Web Panel

2025/02/01 SecurityOnline — OSS メールサーバ・プラットフォームである mailcow プロジェクトは、攻撃者にユーザー・セッションを乗っ取られる可能性がある、セッションの固定化の脆弱性に対処した。

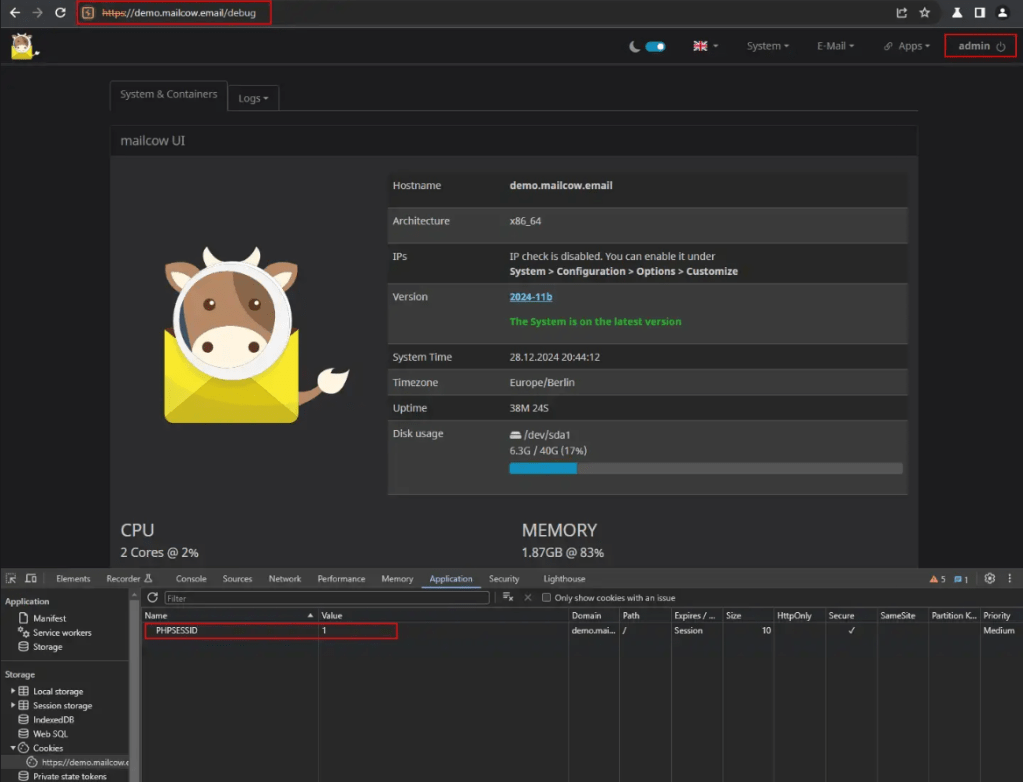

この CVE-2024-56529 (CVSS:7.0:High) は、mailcow バージョン 2024-11b 以下に影響を及ぼす。この脆弱性は、ログイン・ページにおける既存セッション識別子の無効化の失敗に起因し、標的ユーザーのブラウザにセッション識別子を設定する攻撃者は、アカウントへの不正アクセスの可能性を手にする。

mailcow のセキュリティ・アドバイザリには、「ログイン・ページは、既存のセッション識別子を無効化しない。その代わりに、ブラウザに保存されているセッション識別子を受け入れて検証を行う。したがって、ユーザーがログインすると認証が行われ、セッション識別子が有効化される。その後に、リモート攻撃者は、同じセッション識別子を使用して被害者の Web パネルにアクセスできてしまう」と記されている。

完全な HSTS (HTTP Strict Transport Security) が導入されていない場合に、この脆弱性はリモートから悪用される可能性があるため、特に懸念されている。つまり、ユーザーを騙して悪意の Web サイトへと誘導し、所定のセッション識別子をブラウザーに設定させる機会を、攻撃者が得る可能性がある。その後に、被害者であるユーザーが mailcow Web パネルにログインすると、同じセッション識別子を悪用する攻撃者は、対象となるユーザー・アカウントへのアクセスを達成できる。

このリモート攻撃により、以下の悪意のアクティビティが可能になる:

- 機密メールや添付ファイルへのアクセス

- メールサーバ・コンフィグレーションの変更

- 侵害したユーザーを装うメール送信

- 他のユーザーやシステムへの、さらなる攻撃

すでに mailcow プロジェクトは、バージョン 2025-01 をリリースし、この脆弱性に対処している。ユーザーに対して強く推奨されるのは、可能な限り早急に、この最新バージョンへとアップグレードすることだ。

Mailcow Mail Server の脆弱性 CVE-2024-56529 が FIX しました。悪用されると、アカウントへの不正アクセスにいたる可能性があるとのことです。ご利用のチームは、ご注意ください。また、2024/06/18 には「Mailcow Mail Server の脆弱性 CVE-2024-30270/31204 が FIX:RCE が生じる恐れ」という記事もポストしています。よろしければ、Mail Server で検索と併せて、ご参照ください。

You must be logged in to post a comment.