GlassWorm Spreads via 72 Malicious Open VSX Extensions Hidden in Transitive Dependencies

2026/03/14 gbhackers — GlassWorm マルウェア・キャンペーンは進化し、ソフトウェア開発者への攻撃を大幅に強化している。この攻撃者は、初期リリースで採用していたマルウェアを埋め込む手法を止め、依存関係の推移を悪用することで、開発者環境へ悪意のコードを潜り込ませる方法へと移行している。このステルス手法により、安全に見えるパッケージをインストールして信頼が確立された後に、別の感染エクステンションを自動的に取得するという事態が生じる。

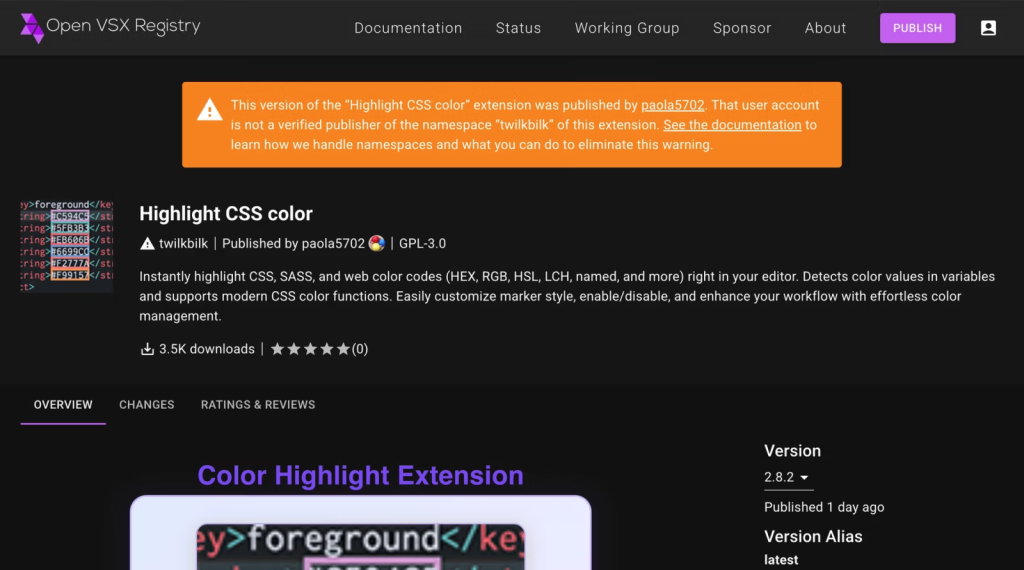

Socket Research Team の最新レポートによると、2026年01月31日以降において、少なくとも 72 件の悪意の Open VSX エクステンションが確認されている。

依存関係の推移を悪用する配布メカニズム

VS Code や Open VSX などの互換エディタは、extensionPack と extensionDependencies と呼ばれるマニフェスト・フィールドを用いて、メインのエクステンションと共に関連ツールを自動インストールする。この利便性のための機能を GlassWorm は積極的に悪用している。

最初に、この攻撃者は、安全に見える単体エクステンションを公開する。このエクステンションは基本的なセキュリティ審査を容易に通過する。

ただし、その後のアップデートで、悪意の依存関係が追加されていく。開発者のエディタがメイン・エクステンションを更新すると、バックグラウンドで GlassWorm ローダが自動的にインストールされる。

研究者たちが確認したのは、”otoboss.autoimport-extension” パッケージのアップデートにより、既知の悪意のエクステンションである “federicanc.dotenv-syntax-highlighting” などを静かに取得する事例である。

この手法により、悪意のコンポーネントは隠蔽される。つまり、エクステンションに対する一度のレビューだけでは、リスク評価として不十分であることが示されている。

Socket Research Team が指摘するのは、GlassWorm の基本的な攻撃手法は維持され、回避のための技術が急速に進化していることだ。

依然として、このマルウェアは、段階的な JavaScript 実行により自動解析を回避し、ロシア語のロケール/タイムゾーンを除外するジオフェンシングを使用している。ただし、複数の重要な技術的な変化も確認されている。

インフラ・ローテーション:この攻撃者は、Solana ウォレットを “BjVeAjPrSKFiingBn4vZvghsGj9KCE8AJVtbc9S8o8SC” から “6YGcuyFRJKZtcaYCCFba9fScNUvPkGXodXE1mJiSzqDJ” へと変更した。ただし、Solana トランザクション・メモを、デッド・ドロップとして使用する手法は継続している。

コマンド&コントロール (C2):このキャンペーンは、引き続き IP アドレス “45[.]32[.]150[.]251″ を使用しているが、新たな IP として、”45[.]32[.]151[.]157” や “70[.]34[.]242[.]255” などを追加している。

高度な難読化:ローダーにおいては、静的 AES ラップ方式から、より強力な RC4/base64/文字列配列による難読化への移行が確認されている。埋め込まれた暗号化指標には、AES キー “wDO6YyTm6DL0T0zJ0SXhUql5Mo0pdlSz” と IV “c4b9a3773e9dced6015a670855fd32b” が含まれる。

外部復号方式:復号キーは、エクステンション内部に保存されなくなった。現在は、”ivbase64″ や “secretkey” などの HTTP レスポンス・ヘッダーから取得されている。

緩和策と防御戦略

このキャンペーンの最終標的は、開発者のワークステーションである。攻撃者の目的は、ローカル認証情報/トークン/コンフィグデータ/環境シークレットを、メモリから直接窃取することにある。セキュリティ・チームにとって必要なことは、この遅延型推移攻撃に対応する防御への適応である。

- エクステンション履歴の監査:初期コードレビューだけに依存してはならない。extensionPack および extensionDependencies 関係の新規追加を、バージョンごとに監視する。

- インストール・チェーンの確認:現時点でインストールされているツールのトップレベル・コードだけではなく、エクステンション更新の依存チェーン全体を調査する。

- 既知インジケータの監視:段階ローダー/ロシア・ロケール制御/Solana メモ検索など GlassWorm 特有の指標を監視する。

- エンドポイント保護:フォローオン・ペイロードが実行された場合に、アクセス可能となる可能性があるトークンやコンフィグ・ファイルを、開発者のワークステーション上で定期的に確認する。

- セキュリティ・ツールの活用:依存関係の不審な追加を検知するための自動スキャン・ツールを利用し、開発者の環境が既知の悪意のパッケージを取得する前にブロックする。

ソフトウェア開発者を標的とするマルウェア GlassWorm が、Open VSX レジストリを悪用する新たな拡散戦術を展開しています。今回の手口の特徴は、VS Code などのエディタが持つ依存関係の推移の仕組みを悪用する、きわめて隠蔽性の高い二段階攻撃にあります。

攻撃者は、単体では無害に見えるクリーンなエクステンションを公開し、初期のセキュリティ審査を回避します。こうして信頼を得た後に、アップデートを通じてマニフェストファイルの extensionPack/extensionDependencies フィールドを書き換え、悪意の別パッケージを依存先として追加します。つまり、ユーザーがオリジナルのツールを更新する際に、バックグラウンドで自動的にマルウェアローダーがインストールされる仕組みです。

Socket Research Team の報告によると、2026年1月末以降において、少なくとも 72 件の悪意あるエクステンションが確認されているとのことです。ご利用のチームは、ご注意ください。よろしければ、Open VSX での検索結果も、ご参照ください。

You must be logged in to post a comment.