Identity Drift: The Hidden Risk in Hybrid Active Directory Environments

2026/03/17 InfoSecurity — リモート/ハイブリッド・ワークの普及により、ユーザー認証の方法と実施場所が大きく変化している。デバイスは常に企業ネットワークへ接続されているわけではなく、VPN の利用状況も一貫していない。重要なことは、マシンとドメインコントローラーとの直接通信が不可能な状態でも、パスワード・リセットが実行されることだ。このギャップにより、ユーザーを認証する複数のシステム間で認証情報が完全に同期/整合していない状態を指す、 Identity Drift (アイデンティティ・ドリフト) が発生する。このギャップの悪用を防ぐ上で、認証情報の保持の仕組みを理解することが極めて重要になる。

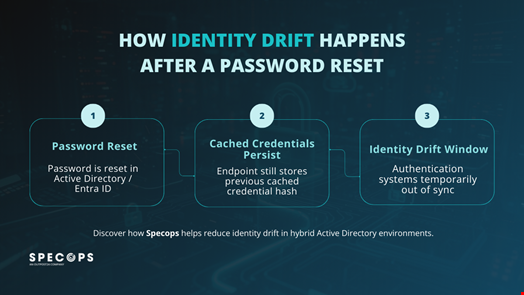

古いパスワードが Identity Drift を引き起こす仕組み

Active Directory (AD) や Entra ID でパスワードがリセットされると、ディレクトリは即座に更新されるが、エンドポイントの更新は即時とはならない。オフライン・ログインを可能にする Windows は、キャッシュされた認証情報をパスワード・ハッシュとしてローカルに保存する。ドメインコントローラーに対して、新しいパスワードによる再認証が実行されるまで、これらのキャッシュは有効であり続ける。

古いパスワードがすでに漏洩している場合には、特定の攻撃経路において、それらが悪用される恐れがある。攻撃者は Pass-the-Hash のような手法によりキャッシュ・ハッシュを悪用し、侵害済みの認証情報が想定以上に有効である状態を狙う。

さらに、Entra Connect の Password Hash Synchronization を使用する環境では、オンプレミス AD でのリセットが、即座に Entra ID に反映されない。次の同期サイクルが完了するまで (通常 2 ~ 5 分)、旧パスワードでクラウド・リソースへの認証が成立する可能性がある。たとえ短時間であっても、システム間で ID 状態が一致しないリスク・ウィンドウが、この同期遅延により生み出される。

キャッシュ認証情報を即時更新する必要性

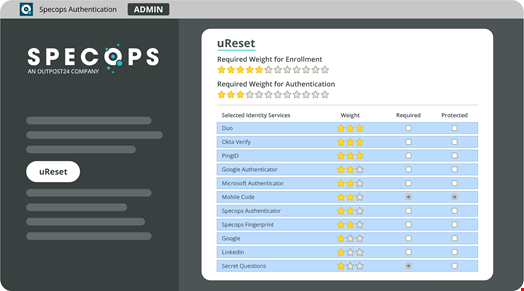

Specops uReset のようなセルフサービス型のパスワード・リセット・ソリューションは、この課題を直接解決する。Specops Authentication Client と組み合わせることで、Active Directory や Entra ID と通信できない場合でも、クライアント端末上のキャッシュ認証情報を即時更新できる。

この更新により、以下が実現される。

- エンドポイント上の旧キャッシュ認証情報の無効化。

- 当該デバイスに対する Pass-the-Hash および再利用攻撃リスクの低減。

ただし、この仕組みにより、すべての端末における Identity Drift が完全に解消されるわけではない。ユーザーが過去にログインした他の端末では、VPN/Remote Desktop Protocol/物理アクセスの場合において、新しいパスワードで次回の認証が成功するまでキャッシュが保持される。

そうであっても、最も攻撃対象となりやすいノート PC や業務システム端末においては、これらを優先的に保護することは有効である。ユーザーの再接続を待つのではなく、リセット・プロセスの一環としてキャッシュ認証情報を更新することで、既知のパスワードやハッシュが悪用される機会を能動的に削減できる。

多要素認証 (MFA) によるリスク低減

パスワード漏洩後にリセットを実施しても、それだけでリスクが完全に解消されるとは限らない。認証情報がキャッシュされる場所と、同期される頻度を把握しなければ、旧認証情報が有効なシステムを見落とす可能性を無くすことができない。

MFA 未導入環境では、以下の状態が混在する可能性がある。

- 新パスワードによるオンライン認証およびキャッシュの更新が完了した状態。

- 未認証のため、旧パスワードおよび NTLMv2 ハッシュがローカルで依然として有効な状態。

- Entra ID 側が未同期であり、旧パスワードによるクラウド認証が可能な状態。

攻撃者の観点では、それらが侵入機会となる。ハッシュのキャプチャ/侵害端末からの認証情報ダンプ/漏洩した AD バックアップなどを組み合わせることで、単一のパスワード漏洩の影響がさらに拡大する。

MFA を導入することで、パスワード単体ではアカウント侵害が成立しなくなるため、攻撃者は追加の認証要素を必要とする。その結果として、Identity Drift が発生している期間における、攻撃の成功率を大幅に低減できる。ただし、MFA はキャッシュ認証情報管理やリセット・ワークフロー改善の必要性を排除するものではない。

Identity Drift 低減のための対策

Identity Drift は、認証情報のキャッシュおよび同期メカニズムに起因する構造的問題である。この問題について、Microsoft は認識しているが、互換性への影響を考慮して、挙動を変更させる予定はないという。

そのため、組織はパスワード・リセット・プロセス全体を強化する必要がある。

- 強力なパスワード・ポリシーの適用 (NIST ガイドライン準拠)。

- 既知漏洩パスワードのブロック (侵害認証情報データベースの活用)。

- リセット時のキャッシュ認証情報更新。

- 可能な限りの MFA の必須化。

オンプレミス/ハイブリッド環境に対応したソリューションを提供する Specops は、パスワード管理強化/リセット・ワークフロー改善/MFA 適用を通じて Identity Drift を低減する。これにより、運用負荷を増やすことなく、認証セキュリティを向上させることが可能になる。

この記事は、Identity Drift (アイデンティティ・ドリフト) の根本的な原因を解説するものです。システムの利便性を支えるキャッシュと、同期のタイムラグという仕組みが問題を引き起こします。 Windows は、ネットワークが不安定な場所でもログインを可能にするために、認証情報をローカルに保存していますが、パスワードを変更しても情報が端末まで即座に届かないことでリスクが生じます。これは特定の脆弱性による欠陥ではなく、あくまでシステムの構造上の特性といえます。リモートでの作業が当たり前な時代では、サーバ側と手元のデバイスの間で、情報のズレが生じやすいことを理解する必要があります。よろしければ、カテゴリー AuthN AuthZ も、ご参照ください。

You must be logged in to post a comment.