511,000+ End-of-Life IIS Instances Found Online, Raising Security Risks

2026/03/23 gbhackers — The Shadowserver Foundation のセキュリティ研究者たちは、インターネットに公開された大規模な攻撃対象領域を特定し、現在オンラインで稼働している End-of-Life (EOL) の Microsoft Internet Information Services (IIS) インスタンスが 511,000 件以上存在することを明らかにした。これらの旧式 Web サーバが広範に展開され、ベンダーによる標準的なセキュリティ更新が提供されない状況が、グローバル・ネットワークに対する深刻なリスクとなっている。

511,000以上の EOL IIS インスタンスをオンラインで確認

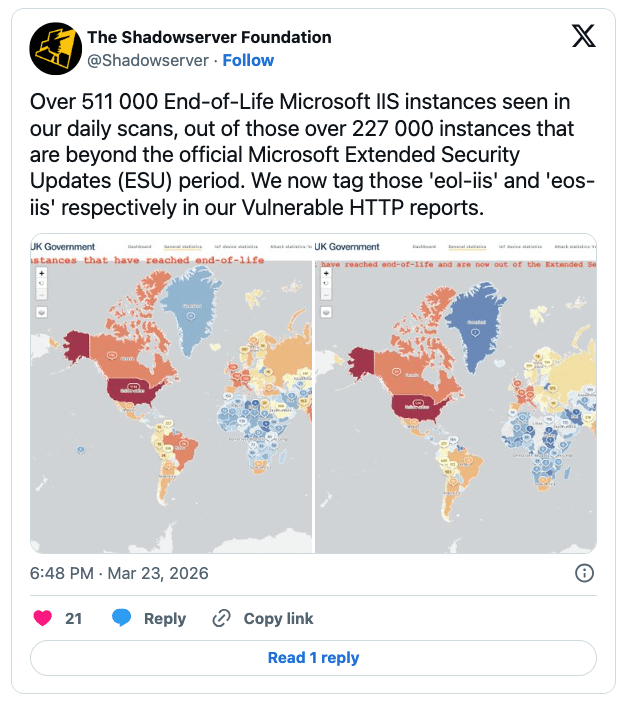

Shadowserver の最新デイリー・スキャンにより、これら公開サーバにおけるライフサイクルに関する憂慮すべき実態が明らかになった。確認された 511,000 件の EOL インスタンスのうちの 227,000 台以上では、すでに Microsoft Extended Security Updates (ESU) 期間も終了している。この結果が示すのは、ほぼ半数のシステムが End-of-Support (EOS) 状態にあり、有償パッチも提供されないという、完全なサポート対象外に陥っている状況である。

これら脆弱な資産の特定と対策を支援するために、Shadowserver は Vulnerable HTTP レポートを更新した。これにより、ネットワーク管理者が確認できるのは、”eol-iis” および “eos-iis” タグによる、旧式 Web サーバの明確な識別であり、インフラのサポート状況が明確に可視化される。

これらの旧式 Microsoft IIS インスタンスの露出は、グローバル規模の深刻なセキュリティ上の課題である。研究者が共有した IP データによると、脆弱なデプロイメントの大半は、中国/米国に集中している。Shadowserver は、このテレメトリをネットワーク所有者および各国の Computer Emergency Response Team (CERT) に提供することで、対象を絞った対策を推進している。Shadowserver のライブ・ダッシュボード を通じて、これらのデータを追跡するセキュリティ担当者は、EOL サーバおよびより深刻な EOS インスタンスの分布を視覚的に把握できる。

セキュリティリスクおよび対応策

インターネットに公開された状態で、EOL ソフトウェアを運用し続けることで、組織における攻撃対象領域が大幅に拡大してしまう。米国 Cybersecurity and Infrastructure Security Agency (CISA) は、サポート対象外のエッジデバイスを維持するリスクについて継続的に警告している。

EOL 製品に新たな脆弱性が発見された場合であっても、ベンダーは修正パッチを提供しないため、自動化攻撃/ランサムウェア展開/初期アクセスブローカーによる侵入に対して、対象システムは恒久的に無防備となる。Microsoft IIS は、主要な Web サーバであると同時に内部ネットワークへのゲートウェイとして機能するため、脅威アクターにとって魅力的な侵入口となる。

管理者は、環境内のレガシー IIS インスタンスを直ちに特定し、これらのリスクを軽減する必要がある。ユーザー組織に対して強く推奨されるのは、Microsoft IIS の公式ライフサイクル情報を参照し、最新かつサポート対象の Web サーバ・プラットフォームに重要なサービスを移行し、維持されていないレガシー・システムを速やかに廃止することである。

今回の調査で浮き彫りになったのは、サポート期限が切れた EOL 状態の Microsoft IIS が、インターネット上に大量に放置されているという状況です。複数の脆弱性が修正されない状態で、公開され続けている IIS は、攻撃者にとって格好の侵入口となっています。有償サポートの ESU 期間すら過ぎたシステムは、ベンダーから新しいセキュリティ・パッチが一切提供されないため、数多くの脆弱性により無防備な状態を引きずっています。サーバの更新作業は手間がかかりますが、古いシステムを運用し続けることが、組織全体のセキュリティを脅かす大きな要因となっています。ご利用のチームは、ご注意ください。よろしければ、IIS での検索結果も、ご参照ください。

You must be logged in to post a comment.