6,000+ Publicly Exposed Apache ActiveMQ Instances Found Vulnerable to CVE-2026-34197

2026/04/21 gbhackers — Apache ActiveMQ サーバに存在する深刻な脆弱性 CVE-2026-34197 により、インターネットに公開される 6,000 台以上のサーバへの攻撃が可能な状態となっており、数多くのエンタープライズ・ネットワークが無防備な状態に置かれている。

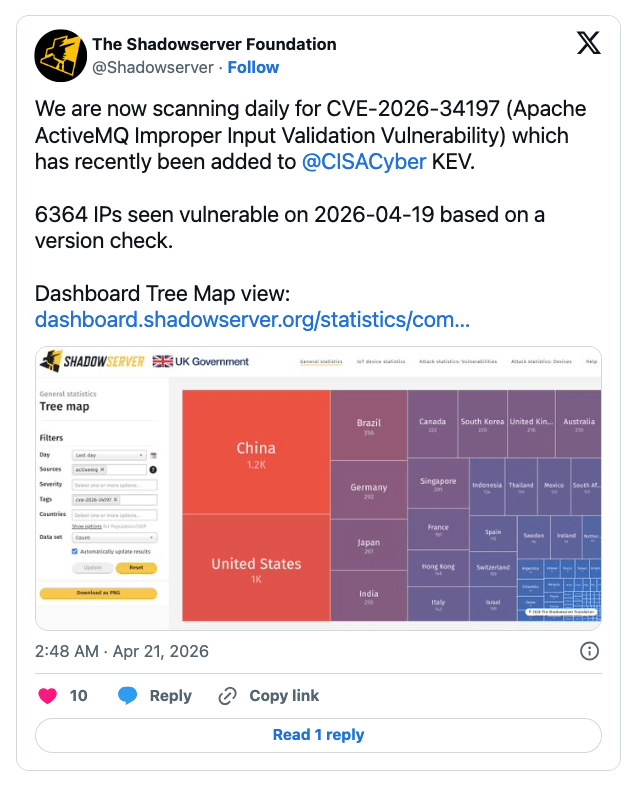

著名な非営利セキュリティ研究組織である Shadowserver Foundation は、2026年04月19日のネットワーク・スキャンにおいて、6,364 件の脆弱な IP アドレスを検出したと報告した。この脆弱性は、ソフトウェア内の入力検証の不備に起因する。

広く利用されるオープンソースのメッセージ・ブローカー Apache ActiveMQ は、アプリケーションとサービスの間のメッセージを変換する通信ハブとして機能する。

したがって、これらのサーバに対する適切なセキュリティ・アップデートなしに、インターネットへ公開するユーザー組織は、悪意のコード実行の直接的な経路を脅威アクターに提供することになる。

脆弱な Apache ActiveMQ インスタンスの検出

この脅威の深刻さと実環境での悪用を受け、Cybersecurity and Infrastructure Security Agency (CISA) は緊急アラートを発出した。

2026年4月16日付で CISA は、CVE-2026-34197 を Known Exploited Vulnerabilities (KEV) カタログに正式追加した。KEV カタログの目的は、連邦政府機関に対する実際の攻撃で悪用されている脆弱性の追跡にある。

その一方で、このリストに掲載された脆弱性の情報は、グローバルなセキュリティ・コミュニティに対する重大な警告でもある。National Vulnerability Database (NVD) も、この脆弱性の深刻性を反映する形で公開情報を更新している。

この状況下において、セキュリティ・コミュニティによる対策を支援するために、Shadowserver Foundation は継続的なトラッキングを開始した。同組織は、非侵入型のバージョン・チェック手法を用いて、未パッチの ActiveMQ サーバをグローバルに特定している。

さらに Shadowserver は、Accessible ActiveMQ レポーティング・サービスを通じて脅威情報を無償で公開している。防御担当者は、インタラクティブ・ダッシュボードを介して、公開サーバの分布状況を確認できる。

また Horizon3.ai のセキュリティ研究者は、この脆弱性のメカニズムに関する包括的な技術情報を公開した。この技術的分析により判明したのは、入力検証の不備を悪用する攻撃者が、標準的なセキュリティ制御を回避する手法である。

セキュリティ・チームおよびシステム管理者にとって必要なことは、本日中に緩和策を実施し、ランサムウェア展開/データ窃取/システム侵害を防止することだ。

このメッセージ・ブローカーを利用している組織は、以下の防御策を実施すべきである:

- Apache ActiveMQ の公式セキュリティ・アドバイザリを確認し、指定されたパッチ適用済みバージョンへと、すべてのインスタンスをアップグレードする。

- ファイアウォールをコンフィグし、ActiveMQ の管理ポートおよびメッセージング・ポートへの、すべてのインターネットからのアクセスを遮断する。

- Horizon3.ai が提供する技術指標と照合し、システム・ログを分析し、侵害の兆候を探索する。

- Shadowserver の無償ネットワーク・レポーティングに登録し、内部資産が不正に公開された場合に自動アラートを受信する。

訳者後書:Apache ActiveMQ のソフトウェア内部における入力検証の不備により、多くのサーバが無防備な状態に置かれています。脆弱性 CVE-2026-34197 を悪用する攻撃者は、標準的なセキュリティ制限を回避し、本来許可されていない悪意あるコードを遠隔から実行できてしまいます。通信のハブとして機能する重要なシステムであるため、ネットワーク全体の侵害につながるリスクを生じています。ご利用のチームは、ご注意ください。よろしければ、2026/04/08 の「ActiveMQ Jolokia API の RCE 脆弱性 CVE-2026-34197 が FIX:13 年放置の問題を AI が 10 分で発見」も、ご参照ください。

You must be logged in to post a comment.