Apache Syncope RCE Vulnerability Detailed After Public Exploit Code Release

2026/04/21 gbhackers — Apache Syncope に存在する、深刻なリモート・コード実行 (RCE) 脆弱性 CVE-2025-57738 (CVSS:7.2:High) に関する技術詳細と PoC エクスプロイトが、セキュリティ研究者により公開された。エンタープライズや政府機関で広く利用される、ID 管理基盤である Apache Syncope の脆弱性は、Groovy ベースの実装 (Implementation) を処理する仕組みに起因する。

脆弱なバージョンは、2.1.14 以下の 2.x/3.0.14 未満の 3.x/4.0.2 未満の 4.x である。

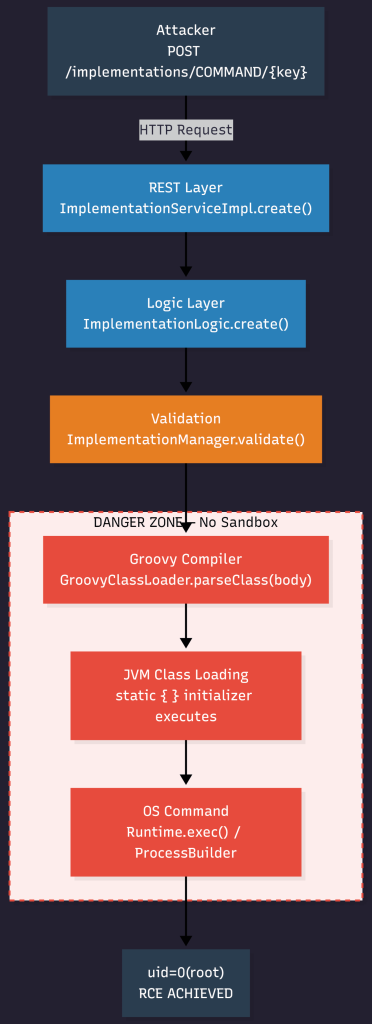

これらのバージョンは、ImplementationManager が Groovy コードをコンパイルする際に、sandbox/CompilerConfiguration/Abstract Syntax Tree (AST) 制約を一切適用しない、単純な GroovyClassLoader を使用している。

このため、認証済み管理者であれば、”static { }” 初期化ブロックを含む悪意の Groovy クラスをアップロードし、任意のコード実行が可能になる。

この “static” 初期化ブロックはコンパイル時に実行され、インターフェイス検証前に処理される。このため攻撃者は、JVM API 全体に対する無制限アクセスを取得するが、その中には、Runtime.exec()/ProcessBuilder/File/Socket などが含まれる。したがって、Syncope が root 権限でコンテナ実行されている場合には、攻撃者はシステム・レベルの完全制御を獲得する。

この脆弱性 CVE-2025-57738 の根本的な原因は CWE-653 (不適切な分離またはコンパートメント化) に分類され、以下の 3 点の複合的な問題に起因する。

- CompilerConfiguration の欠如

- “static” イニシャライザーの副作用に対する検証不足

- JVM 特権の完全継承

2026年4月20日に技術解説が公開されてから約 3 時間後に、 SecureLayer7 の研究者 yosef0x01 が、GitHub 上で完全な PoC エクスプロイトを公開した。

このエクスプロイトの手順は、Syncope REST API に対して認証を行った上で、悪意のある Groovy ペイロードを生成するところから始まる。続いて、生成されたペイロードを、POST /syncope/rest/implementations/{type}/{key} を通じて新規 Implementation としてアップロードする。

このペイロード・コードは、GroovyClassLoader.parseClass() の実行時に評価されるため、たとえサーバ側が最終的にエラー応答を返したとしても、コードの実行は成立する。

確認された出力である “uid=0(root) gid=0(root)” が示すのは、コンテナ内での無制限のコード実行の許可である。このエクスプロイトには、実行後にアップロードされた Implementation を削除する、自動クリーンアップ機構も含まれている。

パッチおよび緩和策

すでに Apache は、Syncope 3.0.14/4.0.2 のリリースにより、この問題に対処している。この修正では、Jenkins の Script Security インフラを利用する多層 Groovy sandbox が実装されている。SecureASTCustomizer/SandboxTransformer/ランタイム・ブラックリストが導入され、ProcessBuilder/Runtime.exec()/File/Socket/リフレクションなどの危険な API が遮断される。

ユーザーに対して最も強く推奨されるのは、直ちに修正済みバージョンへアップグレードすることである。特に、デフォルトの認証情報 (admin:password) を変更せずに使用している環境は、きわめて高いリスクに晒されている。また、この脆弱性は完全な管理者権限を持たない、”Implementation 管理権限” のみのアカウントでも悪用が可能であるため、管理者が委任した管理アカウントの利用状況についても、早急に監査を実施する必要がある。

この問題は、Apache Syncope における初の RCE ではない。同プラットフォームでは、過去において以下のような類似インシデントが確認されている。

- CVE-2023-26360:Server-Side Template Injection による未認証 RCE

- CVE-2024-27348:Apache OFBiz 連携経由の RCE

- CVE-2024-54676:ハードコードされた AES キーによる権限昇格

- CVE-2024-52012:REST API 悪用ベクター

Syncope のエクステンション機構において、コード注入の脆弱性が繰り返し発生している。この事実が示すのは、ユーザー提供コードをランタイムでコンパイル/実行する際に、厳格な sandbox 適用が不可欠となることだ。

訳者後書:Apache Syncope における脆弱性 CVE-2025-57738 は、外部から提供されたプログラムを安全に実行するための “仕切り” が不十分だったことに起因します。本来、自由にプログラムを動かせる環境では、システムを壊さないように制限をかける sandbox という仕組みが必要ですが、その制限がない状態で Groovy という強力な言語を処理していました。そのため、設定を読み込む準備段階で悪意のコードが実行され、サーバの全権限を奪われるリスクが生じています。プログラムの構造をチェックする前の段階で命令が動いてしまう仕組みや、システム側の高い権限を引き継いでしまう仕組みといった、複合的な問題が重なっています。ご利用のチームは、ご注意ください。よろしければ、Apache Syncope での検索結果も、ご参照ください。

You must be logged in to post a comment.