1,370+ Microsoft SharePoint Servers at Risk of Spoofing Attacks Found Exposed Online

2026/04/22 gbhackers — Microsoft SharePoint のスプーフィングの脆弱性 CVE-2026-32201 が、現在も実環境で積極的に悪用されている。それにより、インターネットに公開される 1,370台以上のサーバを介して、無数の企業ネットワークに深刻なリスクがもたらされていると、 Shadowserver Foundation の研究者たちが指摘している。これらの未パッチ・システムを突く攻撃者たちは、セキュリティ制御/セキュリティ・プロトコルを回避し、ネットワークの完全性を侵害する高度な攻撃を引き起こせる。

この脆弱性は、Microsoft SharePoint における入力検証の不備に起因する。実環境で積極的に悪用されているため、4月14日の時点で CISA は、 脆弱性 CVE-2026-32201 を KEV カタログに追加している。このような高レベルの警告が発令され、悪用が実証されている状況にもかかわらず、多くの組織においてセキュリティ・アップデートが未適用のままである。

リスク下にある Microsoft SharePoint サーバ

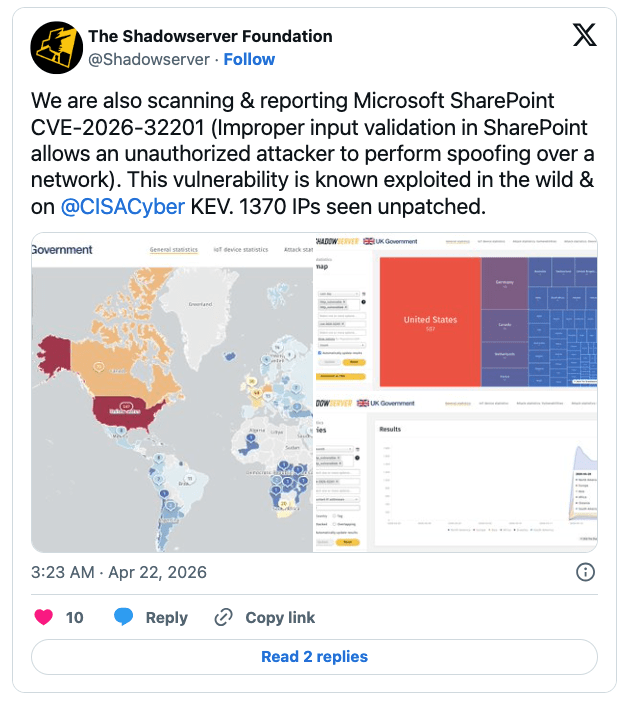

Shadowserver Foundation は、インターネット全域においてバージョン・ベースのスキャンを実施し、脆弱な SharePoint エンドポイントを特定している。そのテレメトリ・データによると、未パッチサーバを公開しているユニーク IP アドレスの件数は 1,370件に上る。この数値は、重大なセキュリティ上の死角を示しているが、ここ数週間でわずかな改善も見られる。

2026年4月15日の時点では 1,745台の脆弱なサーバが確認されていたが、この 1 週間で約 400台のシステムにおいて、パッチ適用またはオフライン化が行われた。こうした状況の中で Shadowserver は、Vulnerable HTTP レポーティング・ダッシュボードを通じて、一連の IP データを公開している。

これらのツールは、地域のセキュリティ・チームに対して、地理情報ビュー/ツリーマップビューを提供するものだ。それにより、グローバルな露出状況のリアルタイムでの監視や、自組織の資産に対するリスクの有無の特定を支援する。

この脆弱性は、ネットワーク・レベルのスプーフィングを可能にするものであり、エンタープライズのコラボレーション環境に直接的な脅威をもたらす。攻撃に成功した攻撃者は、サーバのデータ処理を操作することで、機密文書への不正アクセスや内部攻撃の展開につなげることが可能になる。

脅威の主要ポイントは、以下の通りである:

- コア不備:入力検証不備により、攻撃者が作成した悪意のリクエストが正当なものとして処理される。

- 実環境悪用:この脆弱性は理論上のものではなく、未パッチ対象に対して実際に攻撃が行われている。

- CISA KEV 登録:連邦機関には即時パッチ適用が義務付けられており、民間セクターに対する緊急対応の指標となっている。

SharePoint サーバの継続的な露出が示すのは、企業の IT メンテナンスにおける深刻な失敗である。

VulnTracker のサイバー・セキュリティ・コメンテーターは、パッチ・マネージメントの構造的な問題を指摘している。公知かつ実際に悪用されている脆弱性が、1,000台以上の公開サーバで未解決の状態を引きずる状況は、単なるソフトウェア問題ではないという観点を示している。

多くの企業に見られるのは、運用停止の回避を理由に重要インフラへのパッチ適用を遅延させる傾向である。その結果として、サイバー犯罪者に対して、大規模な攻撃機会を提供している。

管理者にとって必要なことは、直ちにパッチを適用し、最優先で環境を保護することだ。セキュリティ・チームは、Microsoft Security Response Center (MSRC) の CVE-2026-32201 更新ガイドを参照し、最新のセキュリティ・パッチを適用すべきだ。それに加えて、SharePoint ログを監査し、不正スプーフィング/異常な入力検証試行の兆候を確認する必要がある。

訳者後書:Microsoft SharePoint の脆弱性 CVE-2026-32201 は、システムが受け取るデータの正しさを確認する、入力検証という仕組みの不備に起因します。この欠陥を突く攻撃者は、悪意のリクエストを正当なものとして処理させ、結果としてネットワーク制御の奪取や機密情報の流出といった可能性が生じます。技術的な不備もさることながら、修正プログラムの公開や注意喚起にもかかわらず、運用の都合などでパッチ適用が遅れてしまう組織の管理体制も、被害が広がっている大きな要因の一つと言えます。ご利用のチームは、ご注意ください。よろしければ、SharePoint で検索も、ご参照ください。

You must be logged in to post a comment.