Hackers Track 900+ React2Shell Exploits via Telegram Bots

2026/04/24 gbhackers — Telegram ボットと AI のツール化を組み合わる攻撃者が、深刻な脆弱性 (CVE-2025-55182) を悪用することで、大規模かつ構造化された攻撃キャンペーンを展開し、900 件以上を侵害している。調査により発見されたのは、悪意のプラットフォーム Bissa Scanner に関連する公開サーバである。このプラットフォームは、単にデータ収集するものではなく、多数の被害者に対してエクスプロイト/ステージング/検証を行うために悪用されている。

Bissa Scanner は、脆弱性 CVE-2025-55182 を武器化したモジュールを用いて、インターネットに公開された標的からログ/プロジェクト・アーティファクトを大規模スキャンし、侵害の成功を自動検証していたことが判明した。

この構成の中心にある、React2Shell と呼ばれる脆弱性 CVE-2025-55182 (CVSS 10.0) は、認証を必要としないリモートコード実行 (RCE) であり、React Server Components および Next.js に影響を及ぼし、単一の HTTP リクエストでコード実行を引き起こすものだ。

前述の公開サーバ内の “confirmed hits” ファイルには、900 社以上の侵害企業が記録されており、未パッチ環境に対して高い成功率を示している。

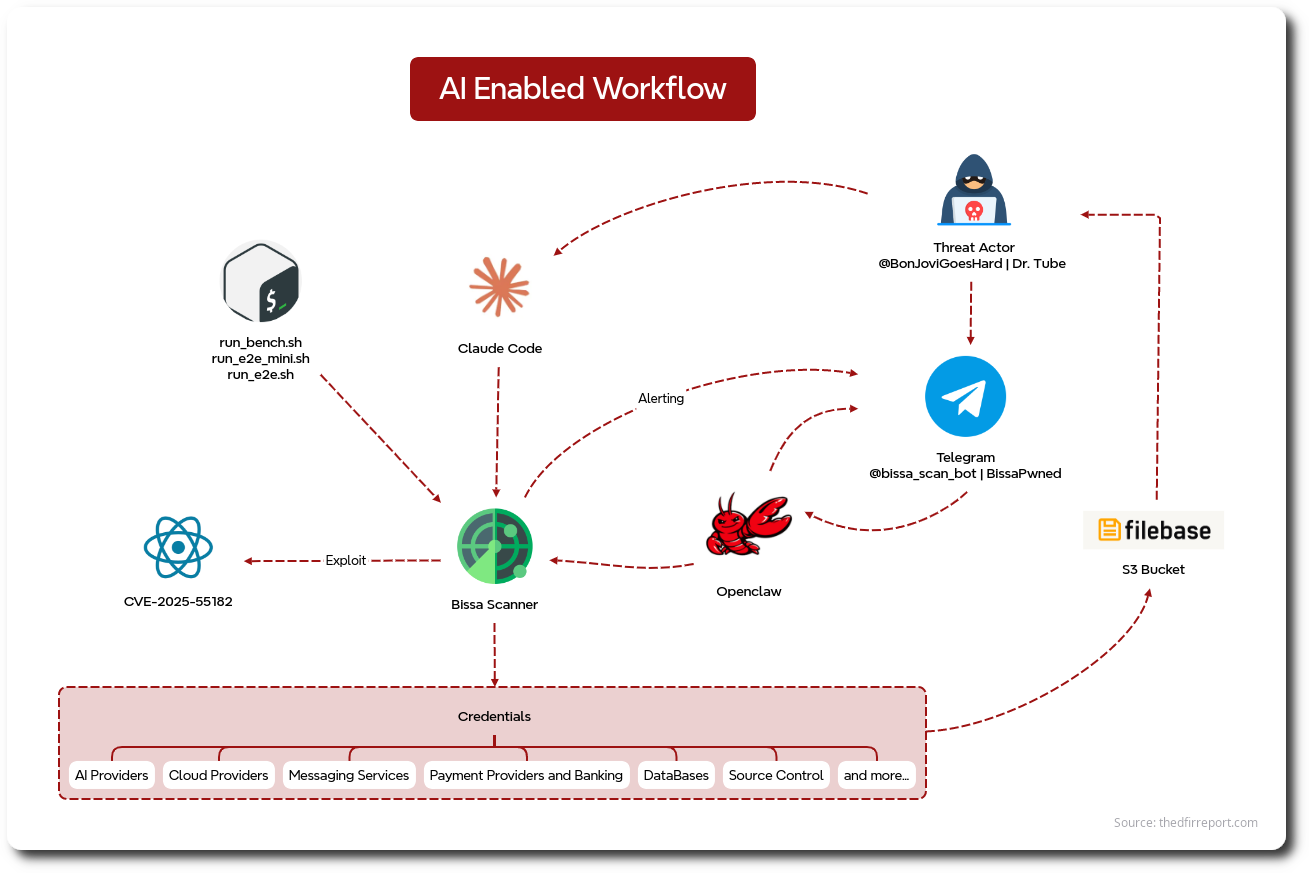

AI 支援型エクスプロイト・ワークフロー

この公開サーバには、150 以上のディレクトリにまたがる 13,000 以上のファイルが存在している。そこから示唆されるのは、エクスプロイト/被害者データステージング/認証情報収集/オペレータ機能などを管理する、きわめて高度に組織化された構造を呈している。

攻撃者のワークフローには、Claude Code および OpenClaw が密接に統合され、コード解析/デバッグ/処理オーケストレーション/収集パイプラインの最適化などに使用されていた。

“/bissascanner/” プロジェクト内の Claude トランスクリプトで確認されたのは、スキャナロジック理解/リリース処理デバッグ/パフォーマンス改善/再構築可能なレベルのドキュメント生成などを、攻撃者が AI に要求していることだ。

OpenClaw ログから確認されたのは、WebSocket ゲートウェイ/ブラウザ制御/モデルプール (claude-sonnet-4-6 を含む)/Telegram 連携プロバイダ @bissa_scan_bot などを管理するローカル AI 制御レイヤが、同一のサーバ上に存在していたことだ。

React2Shell エクスプロイトは、シークレット収集に対して最適化されており、”.env” ファイル/クラウドメタデータ/Kubernetes サービスアカウント/ローカル認証ストア/データベース/ウォレット情報を窃取するものだ。

Filebase S3 互換ストレージに保存された、2026年04月10日から21日の期間におけるデータで確認されたのは、400 件以上の “env” バッチ ZIP/30,000 件以上の “.env” ファイル名/65,000 件以上のアーカイブ・ファイルである。

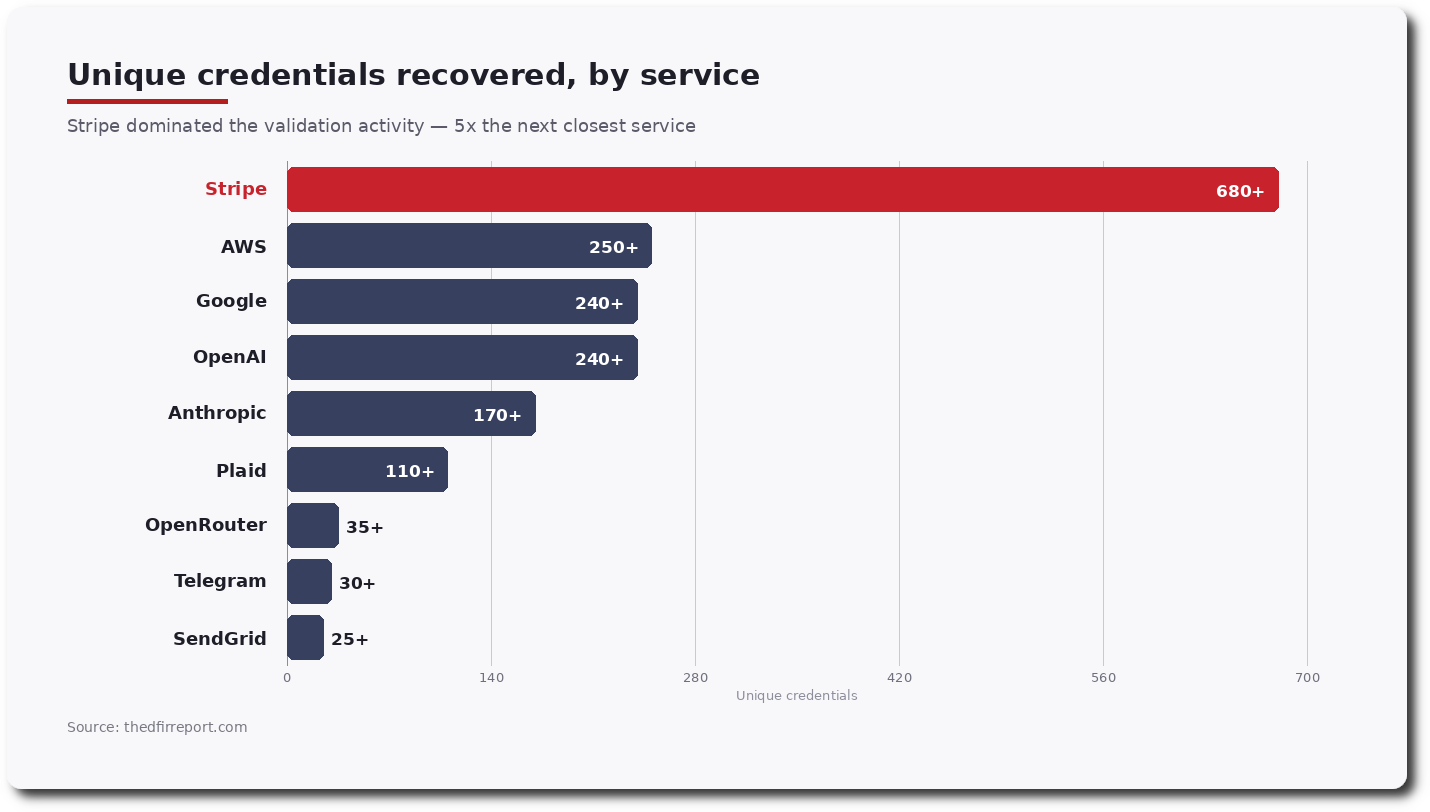

それらの窃取されたシークレットは、主要な SaaS 全域に及ぶ。

- AI プロバイダー:Anthropic/Google/OpenAI/Mistral/OpenRouter/Groq/Replicate/DeepSeek/HuggingFace

- クラウド:AWS/Azure/Cloudflare/Google Cloud/DigitalOcean/Alchemy

- 決済サービス:Stripe/PayPal/Shopify/Square/Plaid

- 通信 API:Twilio/SendGrid/Telegram/Resend/Vonage/Postmark

- データベース:Supabase/MongoDB

さらに、GitHub/Auth0/Okta/Clerk/Slack などのソース管理および認証プラットフォームの認証情報も含まれており、さらなる横展開が可能な状態にある。

また、このサーバには、被害者ごとのデータ・クラスターが存在し、気密性の高い業務データも含まれていた。事例として、税務および財務データ (被害者 A)/Oracle Fusion データ (被害者 B)/給与および HRIS 情報 (被害者 C) などが挙げられる。

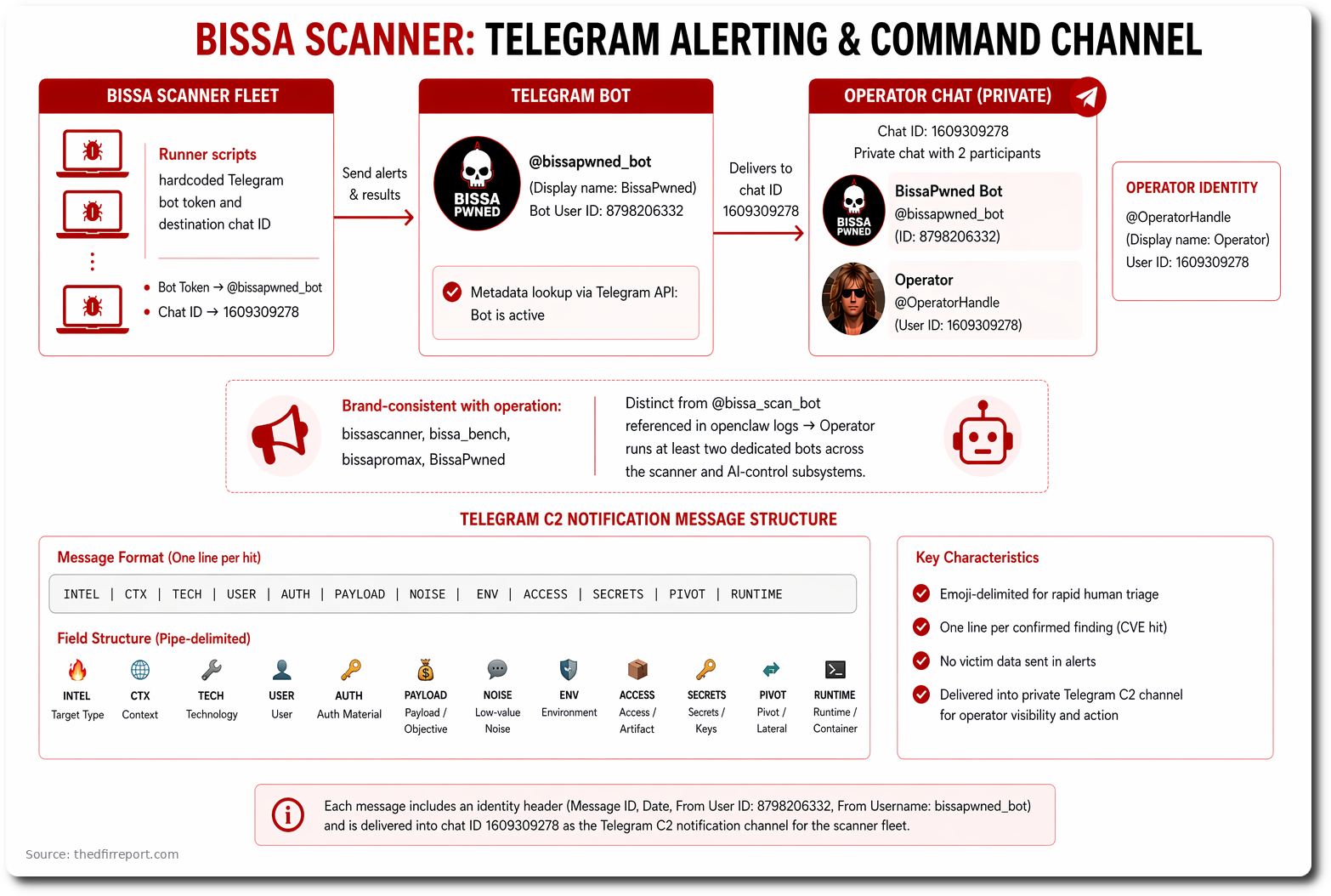

Telegram ボットによる C2 およびトリアージ

このサーバには、Telegram ベースのコマンド/通知のレイヤも存在し、攻撃オペレータの行動を示す重要な手がかりとなった。

Bissa Scanner のスクリプトには、@bissapwned_bot (表示名 BissaPwned、ID 8798206332) のボット・トークンが埋め込まれ、chat ID 1609309278 へ向けて通知が送信されていた。

Telegram メタデータにより判明したのは、@BonJoviGoesHard (表示名 Dr. Tube) という単一オペレータとのプライベート・チャットであることだ。

それぞれのボット・メッセージは、CVE-2025-55182 に対する侵害成功を emoji で表現している。具体的には、被害者識別情報/ランタイム/権限レベル/クラウド状態/取得可能シークレットを emoji でまとめて送信し、数百件のイベントを Telegram 上で即時トリアージ可能としていた。

Bissa Scanner は、”cs2.ip.thc.org” および “denemekulubum[.]com[.]tr/acquirer/” などから取得した Acquirer ファイルを用いて、ローカルの結果ディレクトリを監視し “.env” を ZIP 化して Filebase “s3.filebase[.]com” の “bissapromax” バケットへアップロードしていた。

また、WordPress W3 Total Cache プラグインの脆弱性 CVE-2025-9501 に対応する モジュールも存在したが、実際のエクスプロイト成功は確認されていない。

総括

一連の証拠が示すのは、成熟したモジュール型攻撃オペレーションである。インターネット規模でのスキャン/エクスプロイト/シークレットの集中収集に加えて、AI と Telegram ボットによる評価および優先順位付けを実現している。それにより、金融/暗号資産/小売などの、攻撃者にとって価値の高い分野の被害者が選定されていた。

対策

防御側は以下を実施する必要がある:

- React2Shell が影響を及ぼすスタックに対する迅速なパッチ適用

- 管理型シークレットストアへの、本番認証情報の移行

- 厳格な ID 管理および RBAC による影響範囲の最小化

- ストレージおよびメッセージング API への外部通信に対する監視

- 漏洩キーの即時ローテーションおよび検知強化

訳者後書:AI ツールと通信アプリを巧みに組み合わせた、きわめて組織的な攻撃キャンペーンを解説する記事です。この大規模な侵害の原因は、React や Next.js といった広く使われているフレームワークに存在する、認証不要のプログラム実行を可能にする深刻な脆弱性 React2Shell (CVE-2025-55182) にあります。この弱点を突く攻撃者は、スキャナーを Claude などにより高度化/最適化し、わずか 1 回のリクエストでサーバー内の機密情報 (.env ファイルやクラウドの認証キーなど) を根こそぎ盗み出していました。さらに、盗み出した膨大なデータを Telegram ボットを使って即座に整理し、価値の高い標的を効率よく選別 (トリアージ) していた点も、この攻撃の特徴です。AI 駆動の攻撃の開発から実行、そして成果の回収までのスピードが劇的に向上しています。React2Shell の影響を受けるユーザーは、ご注意ください。よろしければ、React2Shell での検索結果も、ご参照ください。

You must be logged in to post a comment.