OilRig Hides C2 Config in Google Drive Image via LSB Steganography

2026/04/28 gbhackers — APT34/Helix Kitten としても知られるイラン政府支援の APT-C-49 (OilRig) が、LSB (Least Significant Bit) ステガノグラフィーを用いて Google Drive の画像内に C2 (command-and-control) コンフィグを隠蔽するという、洗練された新たな攻撃キャンペーンを展開している。このグループは、遅くとも 2014年から活動しており、中東/米国/欧州/アジアの国々において、政府/エネルギー/テレコム/金融セクターを主な標的としている。

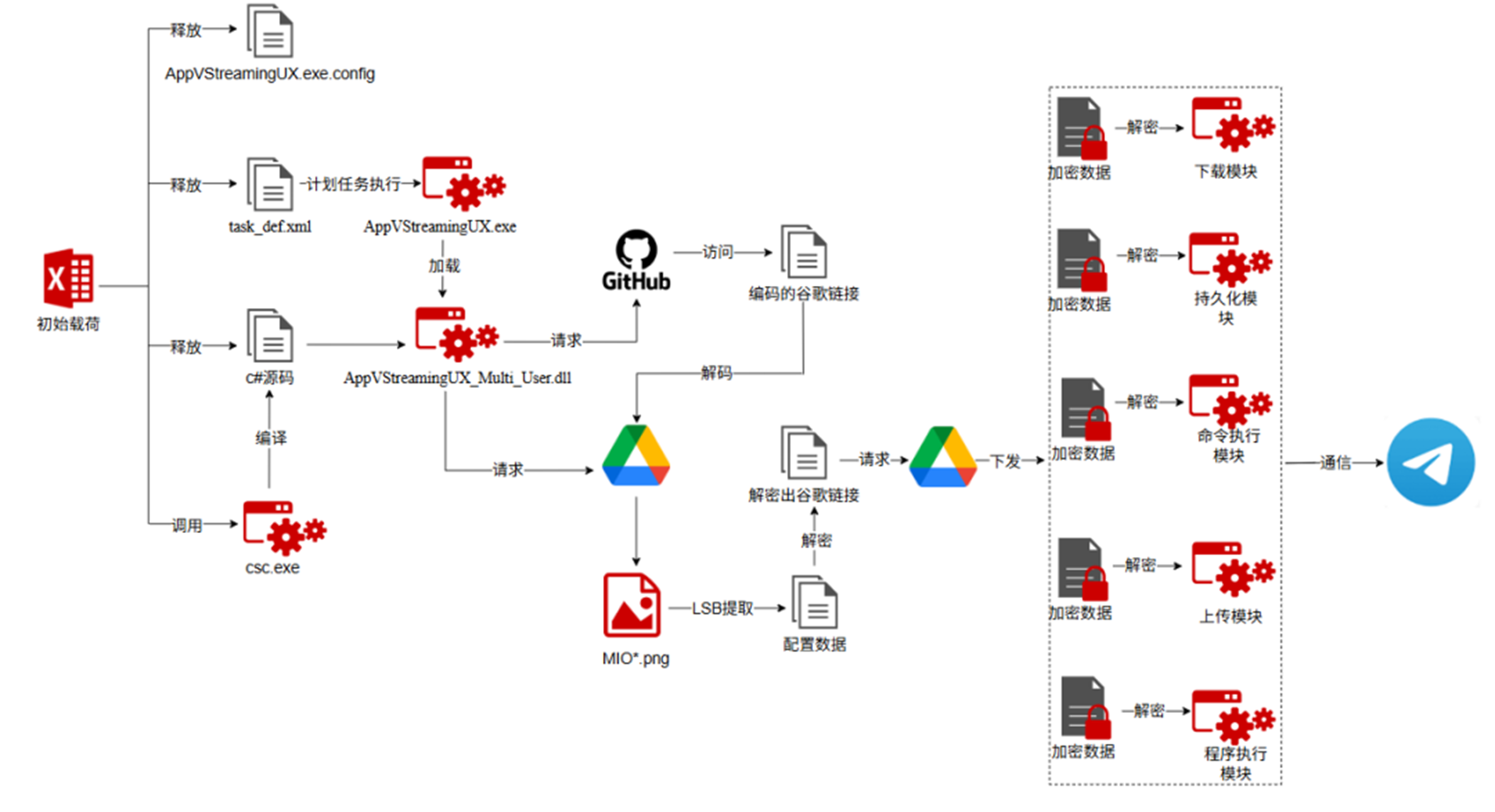

このキャンペーンの特徴は、クラウドサービス悪用/ステガノグラフィー/メモリ実行技術を組み合わせた、きわめて隠蔽性の高い攻撃チェーンにある。この攻撃は、イラン国内の抗議活動をテーマとする悪意の Excel ファイルから開始され、”Tehran final list” などを口実とするソーシャル・エンジニアリングにより、ユーザーにマクロの有効化を促す。

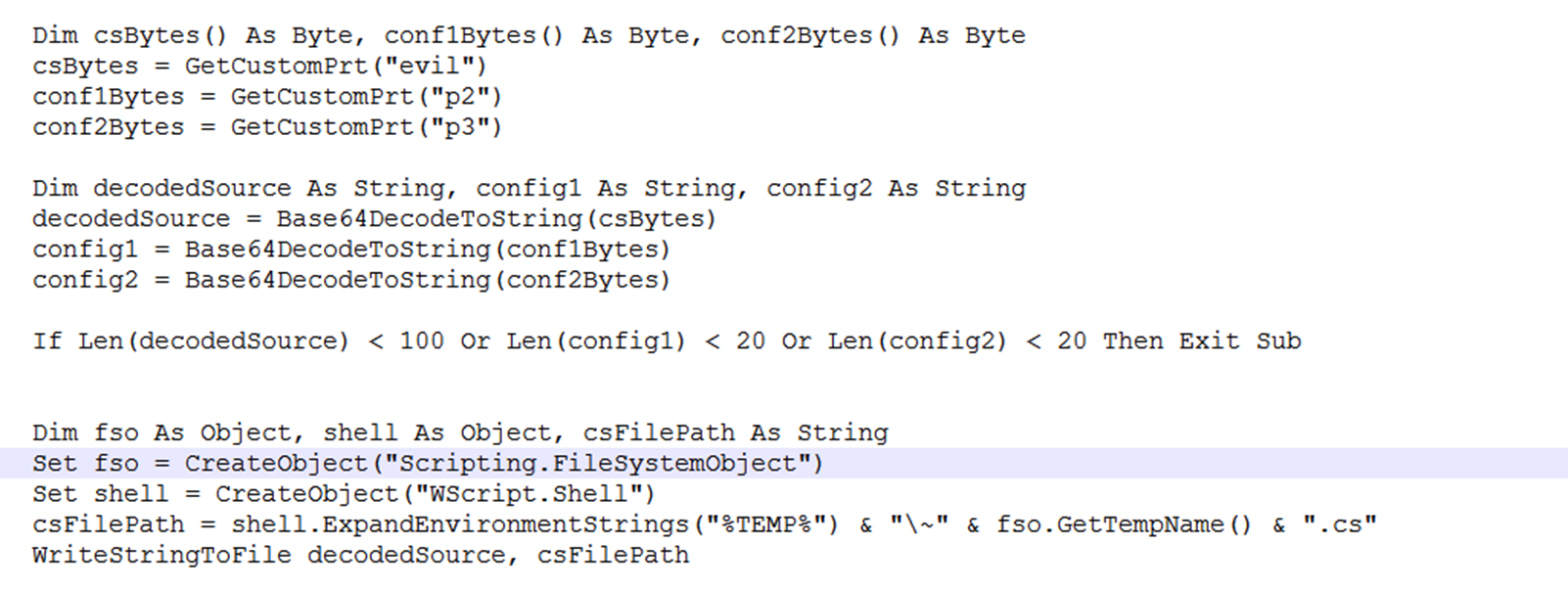

360 Advanced Threat Research Institute のセキュリティ研究者によると、2026年初頭の APT 脅威ハンティング活動中に、この攻撃のサンプルが発見された。マクロが有効化された後に VBA コードは、CustomXMLParts から C# ソースコードを復号し、正規の Windows コンパイラ “csc.exe” を使用して悪意のローダーを生成する。このファイルレスの手法により、事前コンパイルされた実行ファイルはディスクに配置されないため、従来のアンチウイルス検知の回避が可能になる。

LSB ステガノグラフィーによるデータ隠蔽

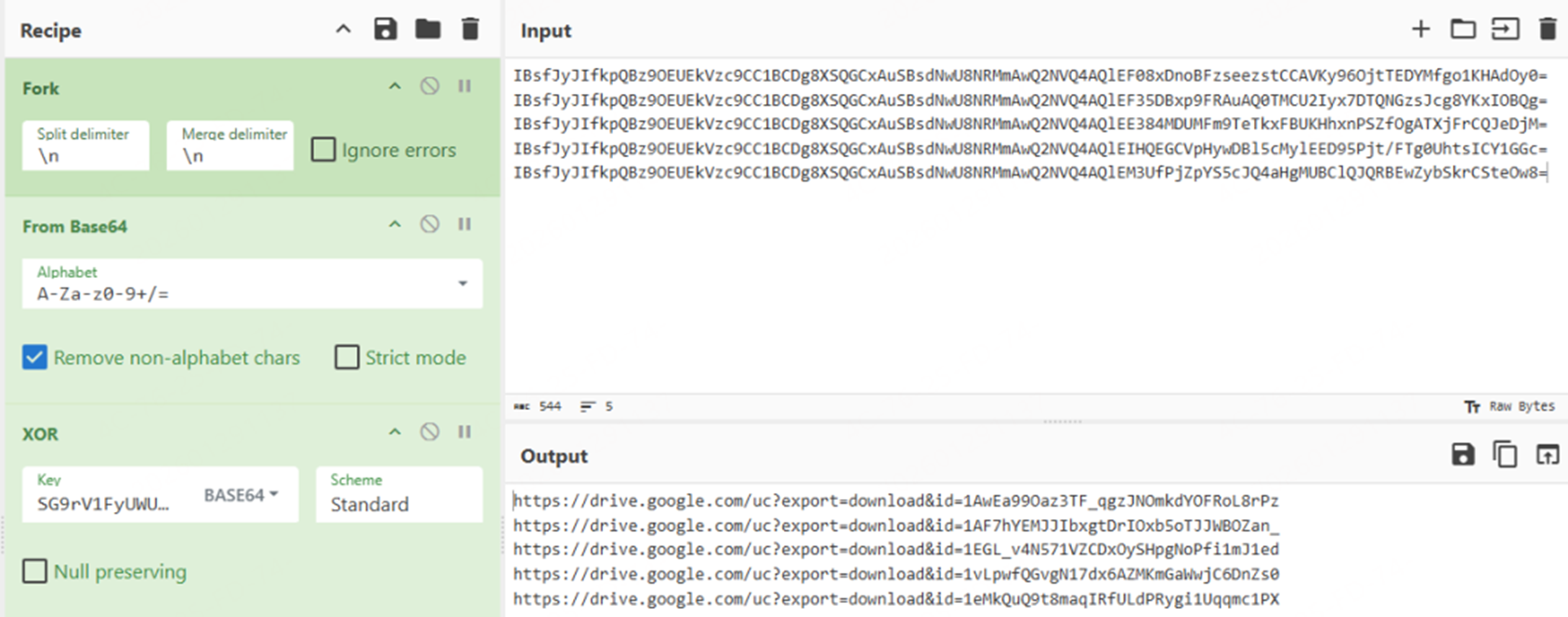

コンパイルされたローダーは、ハードコードされた GitHub リポジトリへアクセスし、Google Drive の共有リンクを指すエンコード済みコンフィグを取得する。このリンクは通常の画像ファイルに見えるものをダウンロードするが、その内部には LSB (Least Significant Bit) ステガノグラフィーによる暗号化コンフィグが埋め込まれている。LSB ステガノグラフィーは、画像ピクセルの最下位ビットを書き換えてデータを隠蔽する手法であり、視覚的な変化はほぼ認識不能である。

ローダーが画像をダウンロードすると、専用 LSB アルゴリズムにより隠蔽されたコンフィグが抽出され、Base64/XOR により復号される。復号結果に含まれるのは、永続化 (persistent)/アップロード (upload)/ダウンロード (download)/コマンド実行 (command execution)/プログラム実行 (program execution) 機能に対応する、複数モジュールのダウンロード先である。

これらのオブジェクトを Base64 復号すると、C# ソースコード/AppVStreamingUX.exe.config/fsvc.exe.config が取得され、C# ソースコードが一時ディレクトリへ展開される。

C2 通信および機能実行

コンフィグが取得されると、マルウェアは Telegram Bot API を悪用して暗号化 C2 チャネルを確立するが、この手法により悪意のトラフィックが正規のクラウド通信に偽装されるため、検知は著しく困難となる。各機能モジュールを動的にメモリロードするマルウェアは、DLL 実行/ファイルアップロード/ダウンロード/コマンド実行/任意プログラム起動といった操作を自在に実行できる。

OilRig は Google Drive/GitHub/Telegram といった正規クラウド・プラットフォームの悪用を拡大しており、ファイアウォールが許可するサービス内に攻撃を埋め込むことで、検知対象範囲を大幅に縮小させている。

アトリビューションと進化

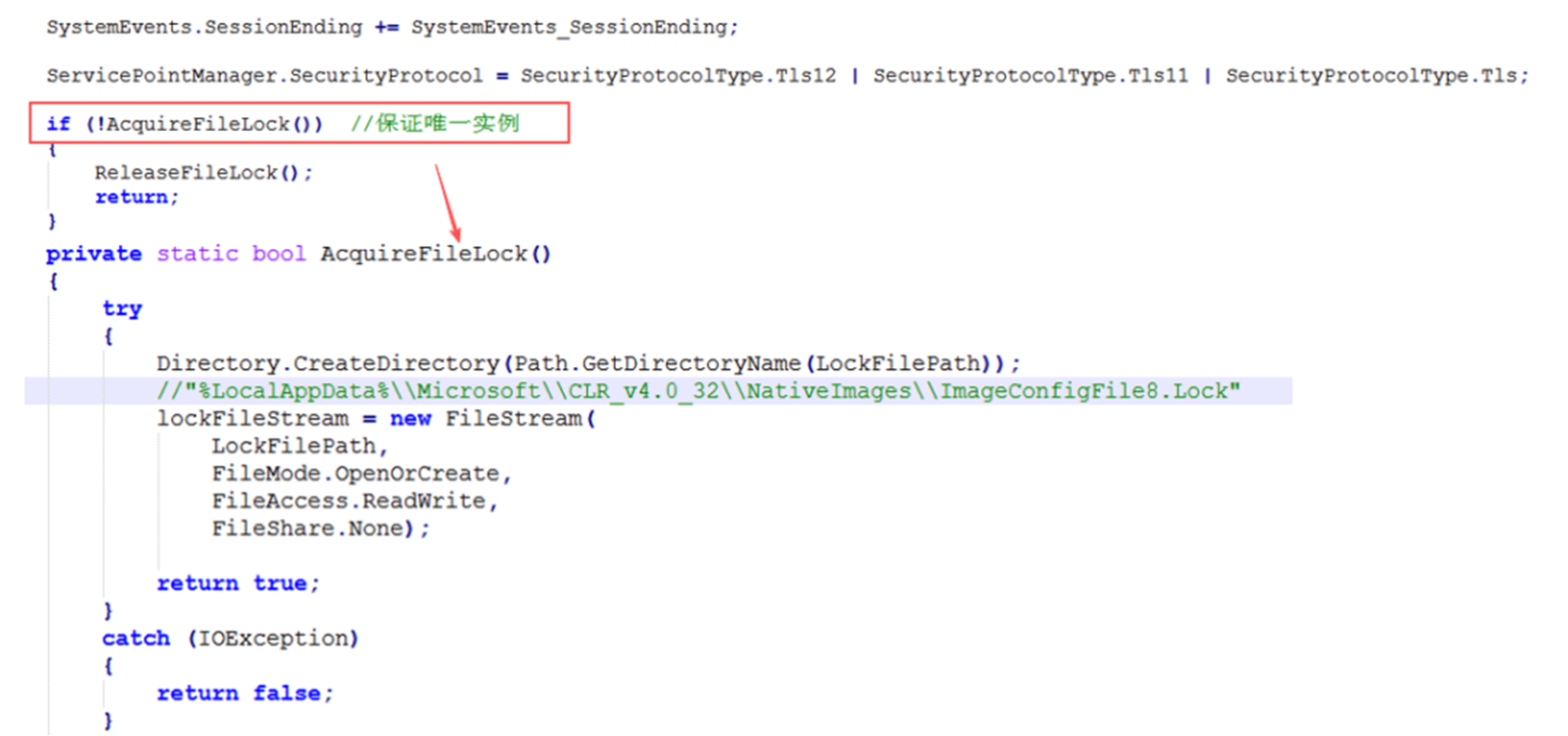

セキュリティ研究者は複数の指標に基づき、このキャンペーンが APT-C-49 (OilRig) によるものであると判断した。Common Language Runtime (CLR) が AppDomain を生成すると、InitializeNewDomain() が自動実行され、ExecuteCoreLogic() スレッドが起動する。この攻撃チェーン構造は、Excel イベント悪用/Base64 デコード VBA マクロ/スケジュール済みタスクによる永続化といった、過去の APT34 手法と高い一致性を示す。さらに、テストコードと本番サンプルにはペルシャ語のコメントが含まれており、イラン起源の開発が示唆される。

このキャンペーンは、従来の単純な Excel マクロ・ローダーから進化し、クラウド・サービス悪用/ステガノグラフィー/ファイルレス・メモリ実行を組み合わせた多段階攻撃へと移行している。そのコンフィグは Google Drive リンクを返して実行し、永続化モジュール (persistent module)/アップロード・モジュール (upload module)/ダウンロード・モジュール (download module)/コマンド実行モジュール (command execution module)/プログラム実行モジュール (program execution module) を取り込む。

防御策

ユーザー組織は、複数の対策を実施すべきである。ネットワーク・モニタリングによりクラウド・ストレージへの異常アクセスや、Telegram などの API 通信を検知する必要がある。さらに、マクロが有効化された Office ドキュメントの監視と、特定地域の社会や政治のイベントをテーマとするファイルへの警戒が重要である。さらに、”csc.exe” など正規ツールによる、異常なファイル・コンパイル挙動を特定するための、行動分析の導入が有効である。

訳者後書:この攻撃の背景にあるのは、私たちが普段から信頼して利用している Google Drive/GitHub/ Telegram といった正規のクラウド・サービスの悪用です。これらのサービスが、企業のファイアウォールで許可されている点を突く攻撃者は、通常のクラウド通信を紛れ込むことで検知を回避していました。また、一見すると画像に見えるファイルの中に、 LSB ステガノグラフィーという技術を使って攻撃の指示書を隠していたことも、発見を遅らせる要因となりました。 Excel のマクロを起点として、ディスクにファイルを残さない手法や、正規のコンパイラを悪用する巧妙な仕組みが組み合わさっており、従来の対策ソフトだけでは防ぎきれない巧妙な手口といえます。ご注意ください。よろしければ、カテゴリー TTP も、ご参照ください。

You must be logged in to post a comment.