CAPTCHA and ClickFix Abuse Fuels Credential Theft Surge

2026/05/01 gbhackers — Microsoft のレポートによると、Tycoon2FA などの主要 Phishing-as-a-Service (PhaaS) プラットフォームに圧力がかけられているようだが、その一方で、QR コード/偽 CAPTCHA ゲート/ClickFix 型トリックを組み合わせる攻撃者たちは、認証情報を大規模に窃取する手法を強化している。これらの手法は、従来のマルウェア添付から、説得力の高いホスト型のフィッシング・フローへの移行を示すものであり、ユーザーとメールフィルタによる検知を困難にしている。

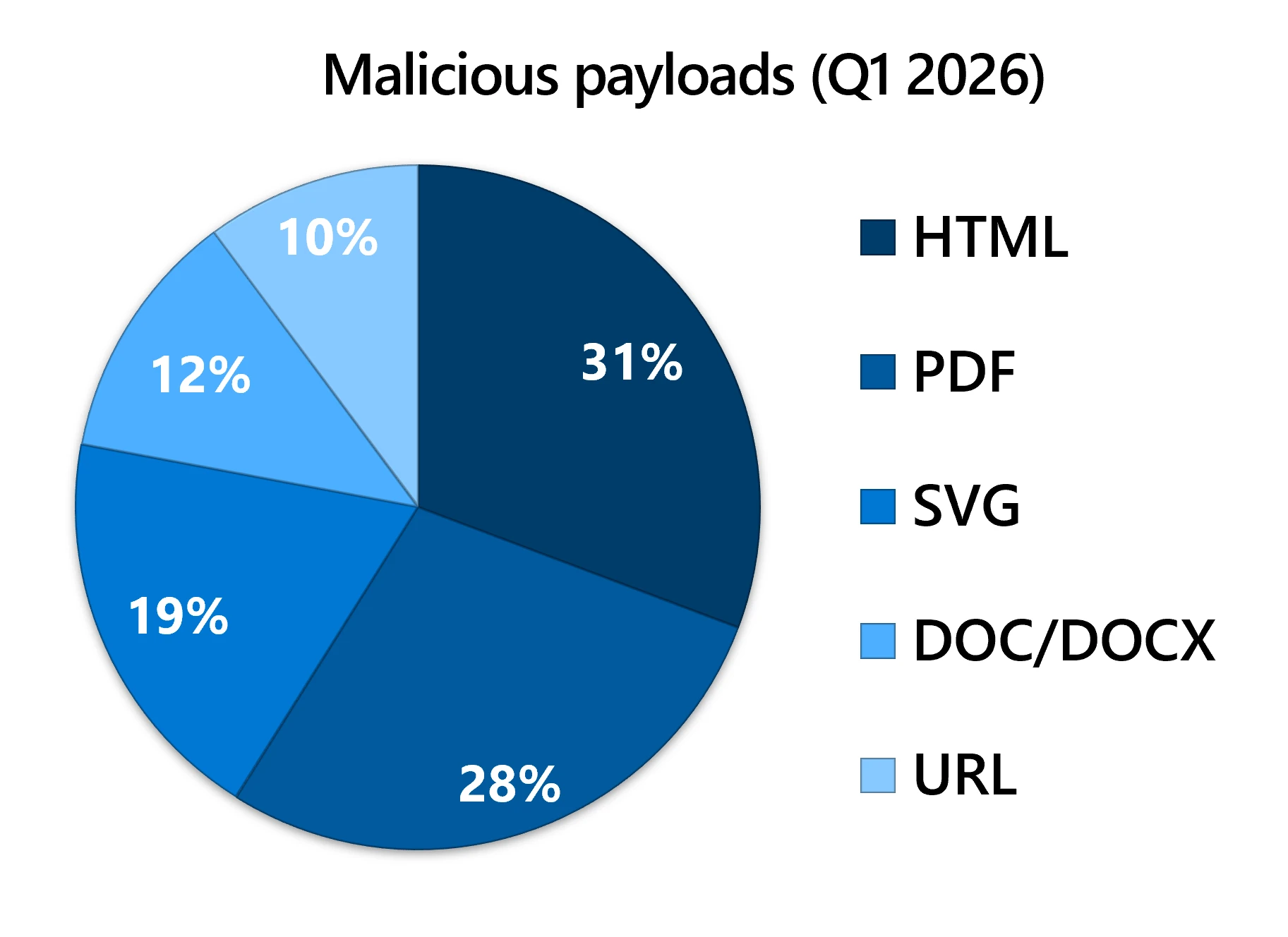

全体の 78% がリンクベースの脅威であり、攻撃者が静的ペイロードよりもホスト型インフラを優先している傾向が示されている。

悪意の添付ファイルは 2026年1月に 19% を占めたが、その後は減少し、2月と 3月は 13% で安定していた。それが示唆するのは、リンクベースの認証情報フィッシングへと主流が移行している現状である。

2026年 Q1 において、Microsoft Threat Intelligence は約 83 億件のメールベース・フィッシング脅威を記録した。月間の件数でみると、1月の約 29 億件から 3月の約 26 億件へと減少している。

脅威アクターたちの主要な目的は依然として認証情報窃取であり、リモート・フィッシング・ページやローカルで生成されたログイン画面へと、ユーザーを誘導する手口が用いられている。

この四半期の初頭においては、Tycoon2FA の活動は低下しており、2026年1月の件数は、2025年12月と比べて 54% 減少した。

この Tycoon2FA の傾向と、インフラ依存型キャンペーンの増加が示唆するのは、単発のマルウェア配布ではなく、持続性の高いフィッシング基盤への投資を攻撃者たちが進めていることである。

CAPTCHA および ClickFix による回避

2026年 Q1 における顕著なトレンドは、CAPTCHA ゲート型フィッシングの進化である。そこで用いられる偽の検証ページは、ソーシャル・エンジニアリングと分析回避の両面で重要な役割を果たしている。

攻撃者はユーザーに対して、”人間である証明” を要求し、その後にフィッシング・ログインページを表示する。これにより、自動スキャナが攻撃全体を観測する確率が低下する。

2026年1月 (-45%) と 2月 (-8%) に減少した CAPTCHA 型フィッシングが、3月には急増して前年比 +125% (1,190 万件) に達した。それは、この 1 年における最高値である。

それと同時に、ClickFix キャンペーンでは CAPTCHA 類似フローが悪用され、ユーザーに PowerShell やシェル・コマンドの “Copy&Run” を指示している。この悪意のプロセスが装うのは、エラー解決や追加セキュリティの手順などである。

ユーザーは単にリンクをクリックするのではなく、信頼されたインターフェイス (例:Run ダイアログ) から、自身でペイロードを実行してしまう。そのため、”不審リンクをクリックしない” という教育の効果が低下する。

CAPTCHA/偽ヘルプデスク/コマンド実行を組み合わせる攻撃者は、初期の侵入手段としてユーザーの信頼と操作の習慣を悪用する。

2026年初頭で最も急成長したベクターは QR コードフィッシングであり、1月の約 760 万件から 3月の 1,870 万件へと増加し、2026 Q1 は前年比で 146% の増加となった。

多くのケースで用いられるのは、QR コードを埋め込んだ PDF を介して行われ、企業管理外のモバイルデバイスへとリダイレクトする誘導手法である。DOCX に添付される QR 画像や、メール本文内に貼られた QR 画像も増加傾向にある。

この手法は、テキストベースの URL 検査を回避した上で、管理されていないスマートフォンでコードをスキャンするという習慣を悪用する。

個々のキャンペーンに応じて、HTML/PDF/ZIP/GZIP/SVG などが用いられるが、最終的には多段階フローや CAPTCHA を経由し、認証情報の窃取へと誘導する点は共通している。

これらの戦術の背後には、活発な PhaaS エコシステムが存在する。Tycoon2FA は、自己ホスト型 CAPTCHA と動的フィッシング・ポータルを用いる AiTM プラットフォームであり、2026年3月初旬に Microsoft Digital Crimes Unit および Europol による協調的な妨害を受け、関連する悪意のメール量が 15% も減少した。

しかし、その後の Tycoon2FA は迅速に環境を再構築し、Cloudflare などのプロバイダの悪用から、新たな TLD や .RU 中心の登録へと切り替えている。それにより、完全な崩壊を回避し、部分的な回復を達成している。

認証情報窃取に対する防御優先事項

Kratos や EvilTokens といった、Tycoon2FA に類似するサービスも拡大している。特に EvilTokens は、正規の OAuth デバイス・フローを悪用する、AI 対応のデバイス・コード・フィッシングを推進している。この手法により、長期間にわたり有効なトークンが取得され、アカウント乗っ取りや BEC のために悪用されている。

ファイルベースの悪意のペイロードにも変動がみられるが、その目的は一貫している。2026年 Q1 の終了時点で、認証情報フィッシングが約 94〜95% を占め、従来のマルウェア配布は約 5〜6% に縮小した。

これらの傾向を踏まえ、防御側として考慮すべきは、添付ファイルのスキャンだけに絞らず、メールとアイデンティティに対する多層的な制御へと視野を広げることだ。

Microsoft Defender for Office 365 の Safe Links/Safe Attachments/Zero-hour auto purge (ZAP)/Threat Explorer によるハンティングは、QR/CAPTCHA/ClickFix 型キャンペーンの検知と事後の削除において有効である。

アイデンティティ制御においては、パスワードレス方式/フィッシング耐性 MFA/特権アカウントに対する条件付きアクセス/ Defender for Endpoint によるネットワーク保護により、窃取された認証情報およびセッション・トークンの影響を軽減する。

さらに重要なことは、QR コード誘導/CAPTCHA 型ログイン/コマンド貼り付け/デバイスコード入力を求める悪意のシナリオを、ユーザー教育において明示的に扱うことである。

セキュリティ検証における身元が確認できない状況で、コマンドやコードのコピーを要求することはあり得ないという認識を徹底することで、CAPTCHA 悪用および ClickFix 型を抑止できる。

訳者後書:従来のマルウェア付きメールとは異なり、ユーザーの心理的プロセスや日常的な操作習慣を悪用する方式へと移行する、フィッシング手法について解説する記事です。問題の原因は、CAPTCHA (人間であることの証明) や ClickFix (エラー修復) といった、日常の正規フローを模倣する攻撃者が、防御側が導入した自動スキャンや教育の効果を無効化している点にあります。よろしければ、ClickFix での検索結果も、ご参照ください。

You must be logged in to post a comment.