cPanelSniper PoC Exploit Disclosed as 44,000 Servers Reportedly Compromised

2026/05/02 gbhackers — cPanel および Web Host Manager (WHM) に存在する深刻なゼロデイ脆弱性が、大規模に悪用されている。脆弱性 CVE-2026-41940 に対する、高度な PoC エクスプロイトが公開されたことで、世界中の数万台のサーバが侵害される事態となっている。この認証バイパスの脆弱性は、ほぼ最高レベルの深刻度スコアを持つ。

この脆弱性の原因は、cPanel がログイン・セッションを処理し、それをディスクへ保存する方式に内在している。この欠陥を突く未認証のリモート攻撃者は、標的サーバの完全な root 管理者アクセスを取得できる状態にある。

この攻撃は、HTTP Authorization ヘッダに Carriage Return Line Feed (CRLF) シーケンスを注入することで、CRLF インジェクションを引き起こすところから始まる。このデータをシステムが保存する際に、注入されたフィールドが原因となり、偽のセッションが完全に認証された root ユーザーとして扱われる。これにより、標準的なパスワード/二要素認証メカニズムが完全にバイパスされ、従来のセキュリティ・アラートを発生させることなく侵入が完了する。

cPanelSniper フレームワーク

GitHub 上で公開されたオープンソースのエクスプロイト・フレームワーク cPanelSniper の登場により、脅威の状況が大幅に悪化している。セキュリティ研究者 ynsmroztas (ハンドル名:Mitsec) により作成された Python ツールは、サーバ侵害に必要な複雑な 4 段階のエクスプロイト・チェーンを自動化するものだ。

このフレームワークを悪用する攻撃者は、認証前セッションの生成/悪意ある CRLF ペイロードの注入/システム・キャッシュのフラッシュによる不正な管理者セッションの有効化をシームレスに実行し、バイパスを完了した後に、対話型シェルへと移行できる。

この自動化されたプロセスにより、最小限の技術的労力による OS コマンド実行/root パスワード変更/ホスト・アカウント一覧取得/バックドア管理者のアカウント作成が可能となる。この自動化ツールが容易に入手できる状況になったことで、インターネット全体で機会主義的な攻撃が急増している。

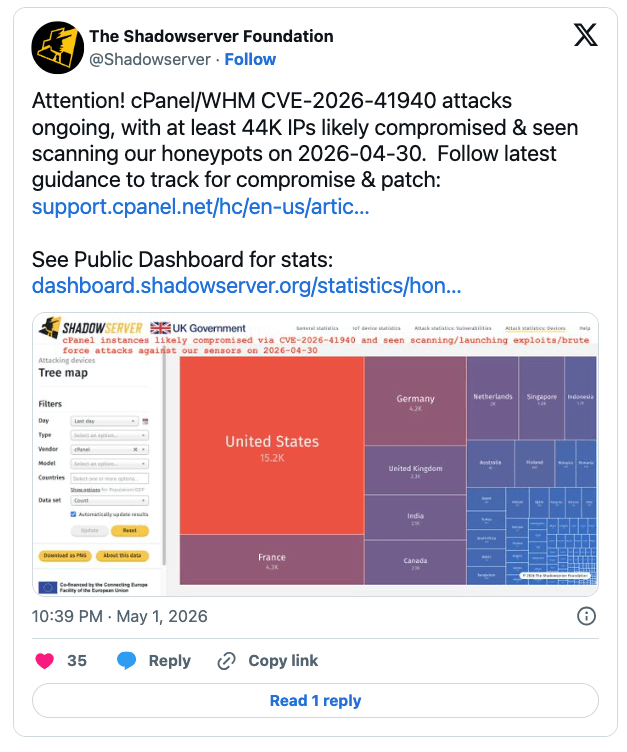

非営利セキュリティ組織 Shadowserver Foundation によると、公開された cPanel インスタンスを標的とする激しい悪用活動が確認されている。少なくとも 44,000 のユニーク IP アドレスが、cPanel の侵害に関与している可能性を、同組織のハニーポットが検出している。

さらに深刻な点として挙げられるのは、侵害済みのサーバがボットネットとして悪用され、インターネット・スキャンや他の脆弱システムへの攻撃に利用されている点だ。その一方で、世界では 150 万以上の cPanel インスタンスが公開された状態にあり、きわめて広範な二次被害のターゲットが生じている。

緩和策

サーバ管理者にとって必要なことは、直ちに緊急対応を実施し、ホストの完全侵害を防ぐことだ。この脆弱性は、すべての主要なサポート・ブランチに影響するため、cPanel/WHM/WP Squared を最新のパッチ適用済みバージョンへと、速やかにアップデートすべきだ。

また、脅威ハンティングおよび検知においては、サーバのセッション・ディレクトリの徹底的な調査が必要になる。具体的には、認証前セッション内の不審なアーティファクト/異常なトークン状態/CRLF インジェクション成功を示す不正な形式の複数行パスワード・エントリを重点的に確認する必要がある。

自動更新が無効化されているサーバについては、最優先で手動による修復措置を実施する必要がある。

今回の脆弱性 CVE-2026-41940 は、サーバがログイン・セッションの情報をディスクへ保存する際の不具合に起因します。 HTTP Authorization ヘッダという場所に CRLF という特殊な改行コードが紛れ込むことで、”これは認証済みの管理者である” とシステムが勘違いしてしまいます。POC がリリースされ、事態が悪化しています。ご利用のチームは、ご注意ください。よろしければ、cPanel の検索結果も、ご参照ください。

You must be logged in to post a comment.