Google AppSheet Exploited in 30,000-User Facebook Phishing Operation

2026/05/02 hackread — Google のインフラを悪用して、Facebook アカウントを乗っ取る大規模なフィッシング攻撃が、Guardio Labs のサイバー・セキュリティ研究者により発見された。この調査により明らかになったのは、ベトナムとの関連が指摘されるコードネーム AccountDumpling と呼ばれる攻撃者の存在であり、すでに世界中の 30,000 人以上のユーザーに被害を及ぼしている。

AppSheet の悪用

このキャンペーンでは、Google AppSheet (ビジネス自動化向けノーコード・ツール) の通知システムが悪用されたと、研究者たちは説明している。このサービスを悪用する攻撃者は、”noreply@appsheet.com”/”appsheet.bounces.google.com” からメールを送信する。

これらのメールは Google のサーバから送信されるため、SPF/DKIM/DMARC といった認証チェックを通過できる。フィッシングの誘導には、偽の著作権侵害通知/アカウント停止警告などの、Meta に関連するテーマが用いられていたと、研究者たちは述べている。2026年4月に送信されたメールには “Case ID: 6480258166” と記載され、24時間以内にアカウントが永久停止されると警告していた。

技術的手法と攻撃クラスター

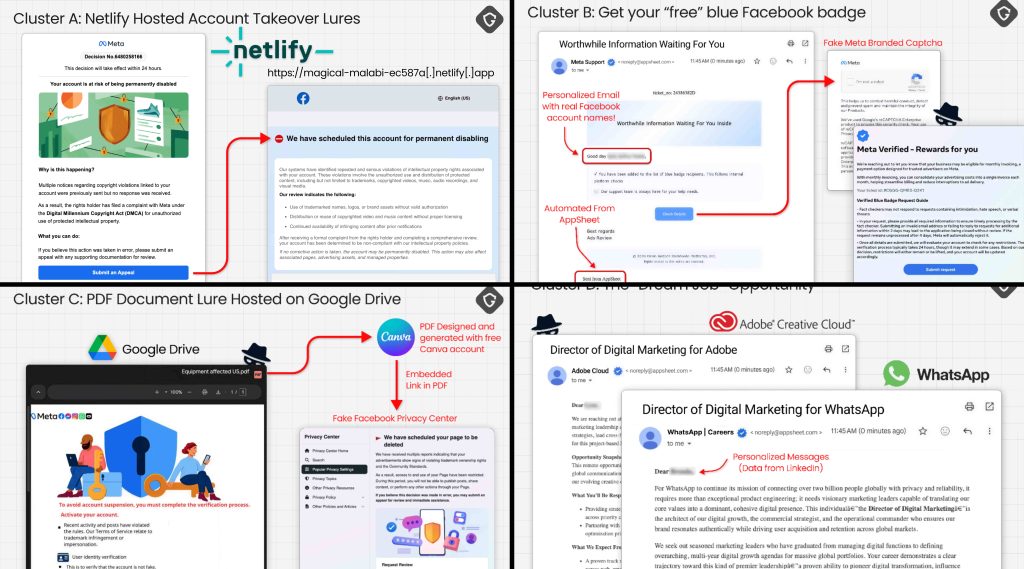

研究者によると、この作戦は単一の手法によるものではなく、異なるタイプの被害者を標的とする複数のクラスター (手法群) に分割されている。

- クラスター A:Netlify クローン:一部の攻撃者は、HTTrack を使用して Facebook Help Centre を複製し、Netlify 上でホストすることで、パスワード/政府発行の身分証明書画像を窃取した。

- クラスター B:報酬トラップ:別のグループは、ブルー・バッジ認証などを餌にしたソーシャル・エンジニアリングを用いてユーザーを誘導した。キリル文字のホモグリフ (ラテン文字 a の代わりにキリル文字 а を使用) /ヘア・スペース (不可視 Unicode 文字) といった、ゼロ・フォント技術を用いてスパム・フィルタを回避した。

- クラスター C:リアルタイム制御:このクラスターは最も高度であり、Google Drive 上でホストされる PDF/Socket.IO/WebSockets を利用して、リアルタイムのオペレーター・コントロール・パネルを構築する。被害者がアクセスすると、攻撃者はリアルタイムで対話し、2FA (two-factor authentication) コードの入力を促す。

- クラスター D:Adobe/Apple/Coca-Cola などのブランドを装う偽求人を用いて、被害者を非公開の WhatsApp チャットへ誘導する。

追加調査により、ベトナムとの明確な関連が確認された。攻撃に使用された Canva で作成された PDF のメタデータには “Phạm Tài Tân” という名前が含まれており、ロックされた Facebook アカウントの回復を支援するビジネスだと自称している。

研究者によると、窃取されたデータは “@haixuancau_bot”/”@globalglobalglobalbot_bot” といった Telegram ボットへ送信される。それらは、”Big Bosss”/”@mansinblack” というユーザーにより運用されている。

この攻撃はグローバル規模で展開されているが、被害者の 68.6% は米国に集中しており、それに続くのが英国/カナダ/イタリアとなっている。この攻撃が専門化されたサプライ・チェーンであると、Guardio Labs は警告している。すなわち、あるグループがアカウントを窃取し、別のグループがアクセス権を販売/詐欺に利用する構造であり、ユーザーの信頼を商品化する悪質なビジネス・モデルである。

今回のフィッシング攻撃の大きな要因は、信頼性の高い Google のインフラが巧妙に悪用された点にあります。特に Google AppSheet (ビジネス自動化向けノーコード・ツール) の通知機能を介することで、正規のドメインからメールが届くため、SPF や DKIM といった従来の送信元認証を容易に回避できていました。また、キリル文字を用いたホモグリフやゼロフォントの技術を用いることで、フィルタリング機能が文字を正しく識別できない隙を突いています。リアルタイムの対話を通じた 2FA コードの窃取など、正規サービスの利便性がそのまま攻撃の武器となってしまったことが、被害を拡大させた背景にあるようです。よろしければ、カテゴリー SocialEngineering も、ご参照ください。

You must be logged in to post a comment.