Attackers Exploit Amazon SES to Send Authenticated Phishing Emails

2026/05/05 gbhackers — Amazon Simple Email Service (SES) を悪用し、従来のセキュリティ対策を回避する攻撃者が、きわめて説得力のあるフィッシング・メール配信を増加させている。E メール・ベースの高度な脅威が拡大している中で、新たなトレンドが注目を集めている。

あらゆるフィッシング・キャンペーンの主目的は、検知を回避しながら被害者を欺き、機密情報を開示させることにある。この目的を達成するために、攻撃者が継続的に進化させている手法は、リダイレクト・リンク/QR コード/信頼されたクラウド・インフラなどである。

このトレンドにおいて、悪用が著しく増加しているプラットフォームの一つが Amazon SES である。トランザクション通信やマーケティング用途で広く使用されている、正規のクラウド・ベース・メール配信サービスである SES は、AWS とシームレスに統合されている。しかし、皮肉なことに、この信頼性の高さが、攻撃者にとって有利に働いている。

従来のフィッシングが、不審なドメインに依存していたのに対して、SES を悪用する攻撃は、ユーザーとセキュリティ・システムが本質的に信頼しているインフラから送信される。したがって、こうした悪意のメールは SPF/DKIM/DMARC といった標準的な認証チェックを通過し、Message-ID に “amazonses.com” を含むことが多いため、さらに正当性が強化される。その結果、これらのメールは技術的に正当なものと見なされて、メール・セキュリティ・ソリューションによる検知を回避しやすくなる。

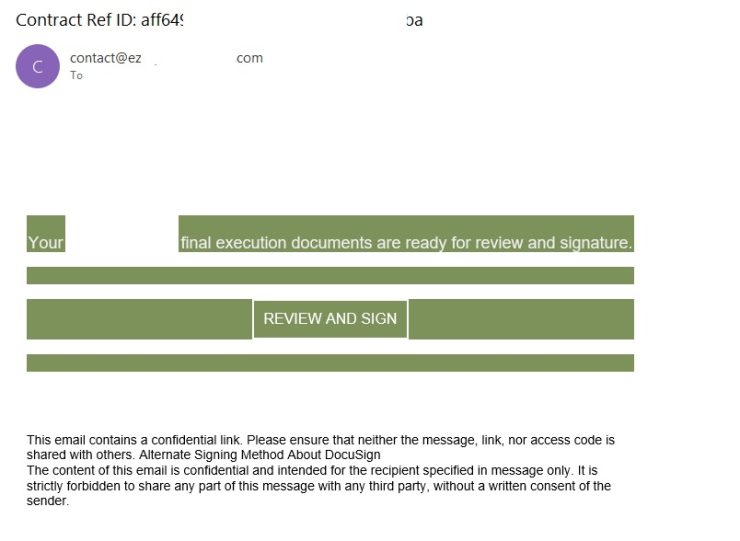

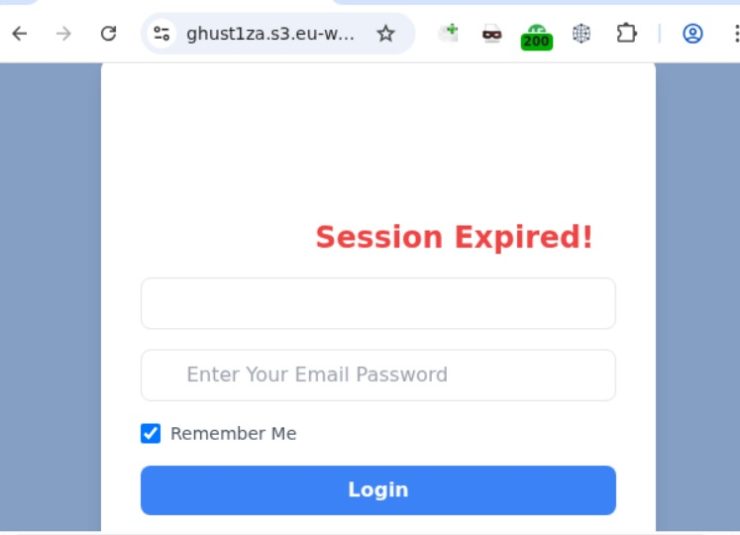

2026年の初頭には、DocuSign などの電子署名サービスを装う、大規模なフィッシングが確認されている。そのときの攻撃者は、”amazonaws.com” といった信頼ドメインに見えるリンクを埋め込むことで、信頼性を高めようとしていた。しかし、実際には悪意のフィッシング・ページへとユーザーをリダイレクトさせるものであり、そこに用意されているカスタム HTML テンプレートは、正規ブランドを高精度で模倣するものだった。

標的とされるユーザーは、文書に対する確認および署名を求めるメールを受信する。メール・ヘッダは Amazon SES により送信された正当なものであるが、埋め込まれたリンクは AWS 上にホストされた偽のログインページへと誘導するものだ。ホスティング・ドメインが正当に見えるため、ユーザーは信頼して認証情報を入力し、結果として攻撃者に機密データを提供してしまう。

多くのケースにおいて、攻撃者は漏洩した AWS IAM (Identity and Access Management) 認証情報を介して Amazon SES アカウントを乗っ取り、それらを攻撃の踏み台として悪用する。それらのアクセス・キーは、公開リポジトリ/環境ファイル/Docker イメージ/設定ミスのある S3 バケットなどから漏洩する場合が多い。

攻撃者は TruffleHog のような自動化ツールでスキャンを実施し、有効な認証情報を確認後に、権限および送信クォータを検証した上で、大規模なフィッシング・キャンペーンを開始する。

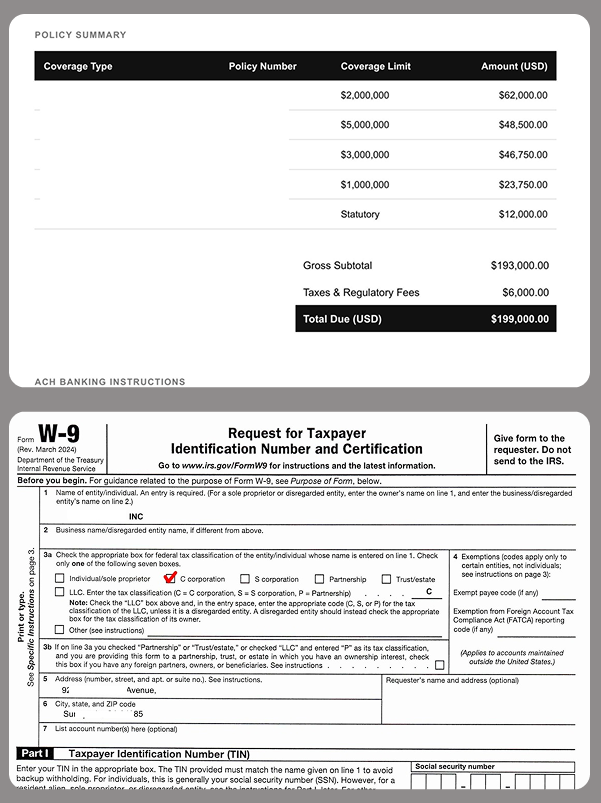

さらに Amazon SES は、Business Email Compromise (BEC) 攻撃にも悪用されている。あるインシデントでは、ユーザー企業の従業員とベンダー間の未払い請求に関する偽メールを介して、偽造されたメッセージ・スレッドと、支払い情報を含む PDF 文書が送信されたが、このメールには悪意のリンクは含まれていなかった。その目的は、ソーシャル・エンジニアリングにより財務部門を説得し、攻撃者の管理する口座への資金送金を誘導するものであり、偽装を見破ることは極めて困難である。

対策

Amazon SES の悪用が示すのは、攻撃者が独自のインフラを構築するのではなく、信頼されたサービスを悪用する方向へシフトしている現状である。SES を完全にブロックすると、正当な業務通信に支障をきたすため、防御側には精緻な対策が求められる。

ユーザー組織にとって必要なことは、AWS 環境における最小権限の原則の徹底/多要素認証の有効化/アクセス・キーの定期ローテーションの実施などである。また、静的 IAM キーからロール・ベース認証への移行により、リスクを低減できる。それに加えて、認証情報漏洩の監視および定期監査の実施も不可欠である。

ユーザーとしての従業員の側においては、送信元アドレスやドメインのみでメールの信頼性を判断しないことが重要である。特に、文書確認や支払い請求など予期しない依頼は、別の連絡手段 (チャネル) で検証する必要がある。

また、リンクをクリックする前に十分に確認することで、認証情報窃取のリスクを低減できる。信頼されたプラットフォームの悪用が進行する中、組織および個人は、この進化する脅威環境に対応するため、防御戦略を適応させる必要がある。

訳者後書:今回の記事で紹介した攻撃は、正規のクラウド・サービスの信頼性を悪用するものです。 Amazon SES のような認証済みのインフラが悪用されることで、従来のセキュリティ製品が安全だと誤認してしまうことが問題の根底にあります。技術的な脆弱性というよりも、IAM 認証情報の不適切な管理や設定ミスのある S3 バケットといった、私たちが日常的に触れる設定上の不備が攻撃のきっかけとなっていることが多いようです。公開リポジトリへの不用意なコミットといったヒューマンエラーが、結果として大規模なフィッシングの基盤を提供してしまいます。よろしければ、カテゴリー SocialEngineering を、ご参照ください。

You must be logged in to post a comment.