Microsoft Edge Found Storing Saved Passwords in Cleartext Memory at Startup

2026/05/05 gbhackers — Microsoft Edge に関する新たなセキュリティ調査により、ブラウザ起動時に保存済みの全パスワードが平文でプロセス・メモリへ読み込まれることが判明した。さらに注目すべき点として、この挙動について “仕様によるもの (by design)” と、Microsoft は公式に説明している。

メモリ上への展開における欠陥

ブラウザ内に認証情報を保存するユーザーに対して、Edge が重大なリスクをもたらすと、最新の脅威インテリジェンス・レポートが指摘している。他のモダン Web ブラウザと異なり、Edge の場合には、ユーザーによる特定の Web サイトへの訪問を待たない設計になっている。

その代わりに、アプリケーション起動時に保存されている全パスワードを復号し、メモリへ格納する。このキャッシュには、カレント・セッションで訪問していないサイトの認証情報も含まれる。

セキュリティ研究者である @L1v1ng0ffTh3L4N は、主要 Chromium ベース・ブラウザを検証し、この動作を行うのは Edge のみであることを確認した。たとえば、Google Chrome の場合には、より安全な設計が採用されている。

Chrome における認証情報の復号はオンデマンドで行われる。App-Bound Encryption を使用し、暗号鍵を認証済み Chrome プロセスにバインドすることで、他プロセスによる取得を防止する。

Chrome の平文パスワードは、オートフィル時や設定画面で明示的に表示した場合のみメモリに存在するため、メモリ・スクラッピング攻撃の危険性は大幅に低減される。

Edge における設計上の最も深刻な影響は、共有コンピューティング環境で発生する。ターミナルサーバ環境では、この Edge の挙動により、大規模な認証情報の収集が可能になる。攻撃者が管理者の権限を取得した場合には、同一マシン上で実行中の全ユーザー・プロセスのメモリ読み取りが可能になる。

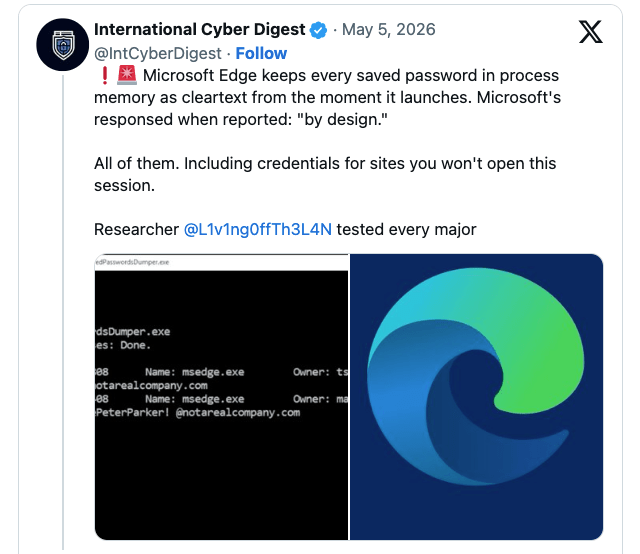

公開された Proof of Concept (PoC) 動画では、この脅威が実証されている。侵害された管理者アカウントが、同一システム上の別ユーザー 2 名の認証情報を取得する様子が確認されている。

なお、標的とされるユーザーのセッションが切断されていても、Edge がバックグラウンドで動作している限りパスワードの抽出は可能である。

さらに混乱を招く点として、Edge は Password Manager インターフェイスでパスワード表示時に PIN や Windows パスワード入力を要求する。しかし、実際のところ、それらのパスワードは、すでに平文でプロセス・メモリに保持されているため、この UI 認証は形骸化している。

この脆弱性は、2026年4月29日に開催された BigBiteOfTech カンファレンスで、Palo Alto Networks Norway により公開された。研究者たちは、GitHub 上で教育目的ツール “EdgeSavedPasswordsDumper” を公開しており、平文によるメモリ格納の検証が可能となっている。

セキュリティ専門家がエンタープライズ・ユーザーに対して強く推奨するのは、この設計方針を Microsoft が変更しない限り、Edge への機密認証情報の保存を回避すべきという点だ。オンデマンド復号を採用する、専用パスワード・マネージャの利用が、メモリ・スクラッピング攻撃に対する最も効果的な対策である。

訳者後書:Microsoft Edge が保存済みのパスワードを扱う際の、セキュリティ上の懸念がある挙動について解説する記事です。問題の原因は、ブラウザを起動した瞬間に、すべてのパスワード情報を復号し、メモリ上に平文で読み込んでしまうという Edge 独自の設計にあります。他のブラウザでは、必要な時だけパスワードの復号が行われますが、利便性を優先する Edge は、起動時にすべてを展開してしまいます。これにより、共有サーバの管理権限が脅威アクターに奪われた場合には、メモリ内のスキャンだけで、保存されている全パスワードが盗み取られるというリスクが生じます。ご利用のチームは、ご注意ください。よろしければ、Edge での検索結果も、ご参照ください。

You must be logged in to post a comment.