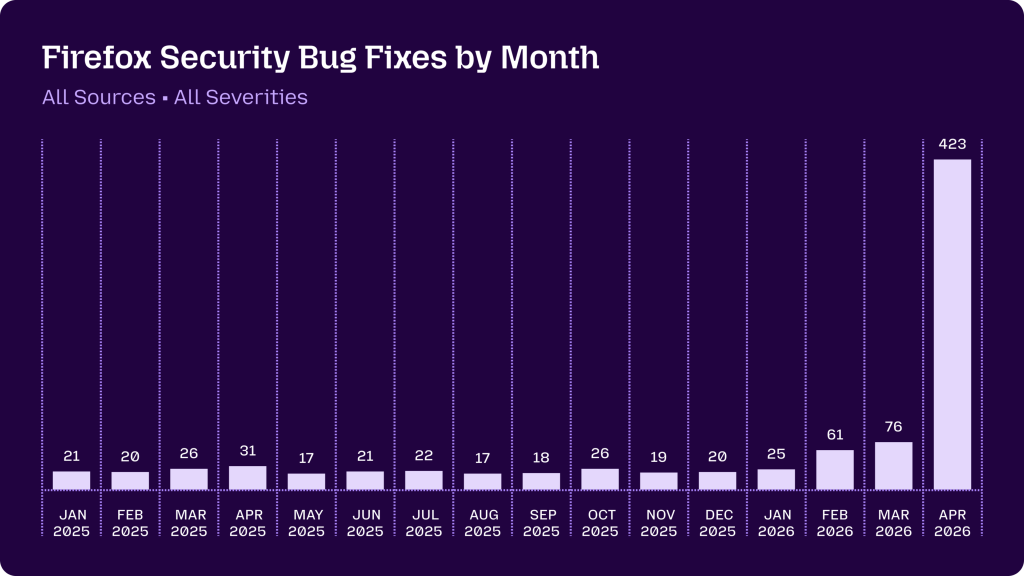

423 Firefox Flaws Fixed as Browser Gains Support for Claude, Mythos, and More

2026/05/08 gbhackers — Mozilla は、先進的な AI モデルである Anthropic の Claude Mythos Preview をはじめとする高度な人工知能モデルを活用して、Firefox に潜在していた 423 件のセキュリティ脆弱性を特定/修正した。それに加えて、イニシアチブの発表から 2 週間後に、きわめて高効率な脅威検知パイプラインの構築手法を公開した。

この自動化された脆弱性の発見による飛躍的な進歩は、大幅に強化された AI 機能と、それを活用する Mozilla 独自の革新的アプローチの組み合わせにより実現されたものであり、オープンソース・セキュリティにおける重要な転換点と言える。

この出来事が示すのは、AI が生成するバグ・レポートが、従来の低精度でノイズの多かったレポートから、高精度かつ実用的な脅威インテリジェンスへと進化したことだ。それにより、高度な攻撃に対するソフトウェア耐性が大幅に強化される。

Mozilla の開発者たちは、エージェント型 AI システムを既存のファジング・インフラストラクチャへ直接統合した。それにより、Claude Opus 4.6 や Claude Mythos Preview が、仮説を検証しながら再現可能な PoC エクスプロイトを動的に生成できるようにした。

誤検知率が高かった初期の AI 監査とは異なり、複数の仮想マシン上でバグ・ハンティングが並列化された。自律的なバグ追跡と再現不可能な推測の排除を通じて、従来のファザーでは検出できなかった脆弱性を、複雑なマルチプロセス・ブラウザ・エンジンのコードから発見することに成功した。

この AI 主導型アプローチの有効性を示すために、Mozilla はセキュリティ・アドバイザリの公開直後に、新たに発見された欠陥の一部を例示するという異例の対応を実施している。

その具体的な成果として挙げられるのは、HTML の legend 要素に 15 年以上にわたり存在していた欠陥を、AI が発見したことだ。再帰スタック制御の深さ制限と cycle collection を精密に組み合わせることで、この問題の発現を特定した。

さらに、20 年以上にわたり未発見だった XSLT の脆弱性についても、再入可能 (リエントラント) な呼び出しにより、ハッシュ・テーブルのバッキング・ストアが早期解放される問題を明らかにした。また、HTML テーブルへ数千行を追加することでクランプ処理を回避し、レイアウト用ビット・フィールドをオーバーフローさせる、きわめて小規模なテスト・ケースの特定にも成功した。

AI の有用性は、レガシー・バグの特定に留まらず、複雑なサンドボックス・エスケープや解放後メモリ使用 (use-after-free) の脆弱性の発見においても、きわめて高い能力を示している。この領域では、WebAssembly のガベージ・コレクション構造を操作して偽オブジェクトを生成する、エクスプロイトを設計するまでに至っている。

さらに、IndexedDB の参照カウントの操作による、プロセス間通信 (IPC) における確実な race condition の誘発や、WebTransport に証明書ハッシュの大量送信による、メモリ破壊の強制といった高度な操作も実行された。

それに加えて、検証不備を悪用するサード・パーティ製ライブラリのインプロセス・サンドボックスの回避や、悪意の DNS サーバの模倣による、HTTPS 解析中のバッファ過読の誘発といった、複数段階の攻撃チェーン全体を、AI が自律的に構築できる能力を有していることも実証された。

その一方で AI は、Firefox における既存の多層防御の有効性も実証している。たとえば、以前のアーキテクチャ変更によりプロトタイプがデフォルトで凍結されたことで、prototype pollution によるプロセス・サンドボックス回避の試みは、失敗を繰り返すようになった。

この前例のない規模のセキュリティ欠陥への対処には、大規模な共同作業が必要となった。具体的には、100 名以上の開発者および貢献者が、優先順位付け/レビュー/パッチ・リリースに協力した結果、修正は Firefox 149.0.2/150.0.1/150.0.2 に速やかに適用された。

今後、Mozilla は、この AI 分析を CI (Continuous Integration) システムへ直接統合し、コードベースに新規パッチが取り込まれる際に、スキャンを実施する計画であるという。ファイル単位のスキャンから、パッチ単位のスキャンへ移行することで、脆弱性が本番ビルドへマージされる前に検出することを目指している。

他のソフトウェア・プロジェクトに対して、Mozilla が強く推奨するのは、同様の AI 駆動型セキュリティ・システムを導入し、新たな脅威からエコシステムを保護することだ。

訳者後書:今回の脆弱性の多くは、 15 年以上も前からコードの中に隠れていたレガシーな不備に起因するものです。具体的には、HTML の要素における再帰スタックの制御不備や、 XSLT での再入可能 (リエントラント) な呼び出しによるメモリの早期解放といった、従来のツールでは見つけることが難しかった複雑なロジックの問題が発見されました。また、 IndexedDB の参照カウント操作による race condition や、 WebAssembly の構造を悪用したメモリ破壊など、複数の処理が絡み合うことで発生する高度な欠陥も特定されています。これらは人間や既存のシステムでは見落としがちな深い部分に原因がありましたが、 AI の推論能力により、ようやく光が当てられました。よろしければ、2026/04/07 の「Anthropic が Project Glasswing を公表:脆弱性を特定する強力な AI モデルを検証」も、ご参照ください。

You must be logged in to post a comment.