Beware of Ghost Sites: Silent Threat Lurking in Your Salesforce Communities

2023/05/31 TheHackerNews — Salesforce Sites and Communities (別名 Experience Cloud) が不適切に無効化され、さらに放置されている場合おいて、機密データへの不正アクセスなどが生じ、組織に深刻なリスクをもたらす恐れがあるという。データセキュリティ企業である Varonis は、放置され、保護されず、監視されていないリソースを、Ghost Sites と呼んでいる。

Varonis Threat Labs の研究者たちは、「このような Communities が不要になったとき、脇に置かれて放置されることが多々あるが、非アクティブ化はされていない。これらの未使用のサイトはメンテナンスされていないため、脆弱性に対するテストも行われていない。つまり、管理者は、新しいガイドラインに従って、対象サイトのセキュリティ対策を更新できない状態に陥っている」と、The Hacker News と共有した最新レポートで述べている。

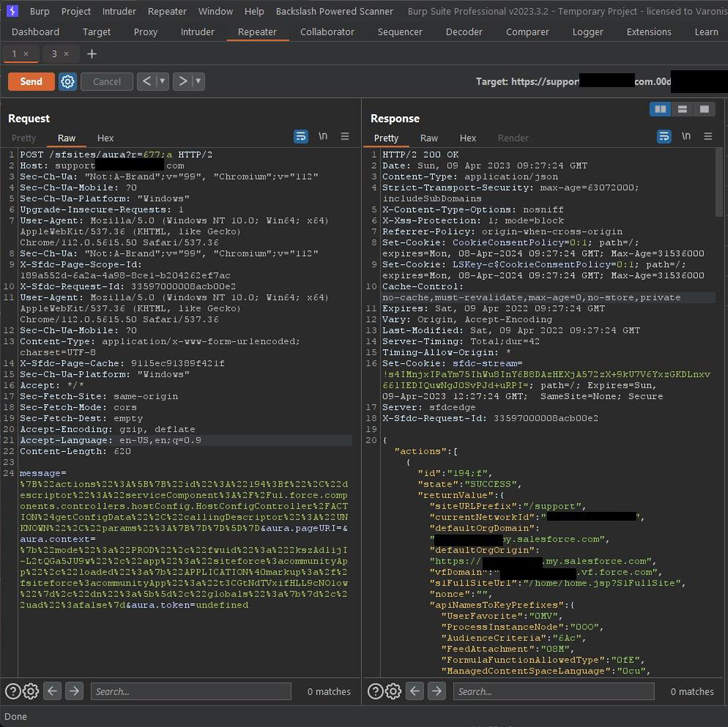

Varonis によると、これらの停止された (しかし依然としてアクティブな) サイトの多くは、新しいデータをフェッチし続けている。したがって、脅威アクターが HTTP リクエストのホストヘッダを操作することで、データの抽出が可能であることができることが分かったと述べている。

これらのサイトに関連する、完全な内部 URL を特定することは困難であるが、DNS レコードの変更を追跡する SecurityTrails のようなツールを、敵対者は利用できるため、決して不可能なことではない。

さらに、旧式のサイトでは、最新のセキュリティ保護が施されていないため、機密情報の吸い上げを狙う脅威アクターにとって、理想的なターゲットになりリスクが高まることになる。

研究者たちは、「公開されるデータは、サイトが使用されていた頃の古いデータだけにとどまらず、Salesforce 環境の共有設定により、ゲストユーザーと新たに共有されたレコードも含まれる」と述べている。

Ghost Sites に関連する脅威を軽減する組織に対しては、すべての Salesforce サイトと、それぞれのユーザーの権限を追跡することが推奨される。また、使用しなくなったサイトを、適切に無効化することも推奨される。

Salesforce Communities における不適切な管理から生じる、Ghost Sites という問題を指摘する記事です。Salesforce に限った話ではなく、この問題は、あらゆるクラウド・サービスにおいて顕在化していると思います。先日に Google が、2年間にわたり放置されたサービスの、アカウントを削除するという通知を出していましたが、とても良い試みだと思います。なお、Salesforce に関しては、2021/08/17 に「Salesforce Communities の設定ミスが顧客やパートナーにリスクをもたらす」という記事がありました。よろしければ、ご参照ください。

You must be logged in to post a comment.