JetBrains warns of new TeamCity auth bypass vulnerability

2024/02/06 BleepingComputer — 2月6日に JetBrains が公表したアドバイザリは、TeamCity On-Premises サーバに存在する、深刻な認証バイパスの脆弱性に関するものである。管理者の権限を不正に取得した攻撃者により、脆弱なインスタンスが乗っ取られる可能性があるとして、同社はパッチを適用するようユーザーに促している。

この脆弱性 CVE-2024-23917 は、TeamCity On-Premises の 2017.1〜2023.11.2 の全てのバージョンに影響する。この脆弱性を悪用するために、ユーザーによる操作は不要であり、悪用に成功した攻撃者は、リモート・コード実行 (RCE:Remote Code Execution) を行う可能性がある。

JetBrains は、「すべての TeamCity On-Premises ユーザーに強く推奨するのは、サーバのバージョンを 2023.11.3 へとアップデートし、この脆弱性を排除することだ。もし、対象となるサーバがインターネットを介してアクセス可能となっており、いずれかの緩和策を直ちに講じることができない場合には、一時的にアクセス不可にすることを推奨する。また、アップグレードが不可能な場合には、セキュリティ・パッチ・プラグインを使用することで、TeamCity 2018.2+/2017.1/2017.2/2018.1 を実行しているサーバを保護できる」と述べている。

すべての TeamCity Cloud サーバについては、すべてにパッチが適用されており、攻撃された形跡はないと、同社は述べている。しかし、インターネットに公開された TeamCity オンプレミス・サーバをハイジャックするために、この脆弱性 CVE-2024-23917 が標的にされた可能性については、なにも明らかにしていない。

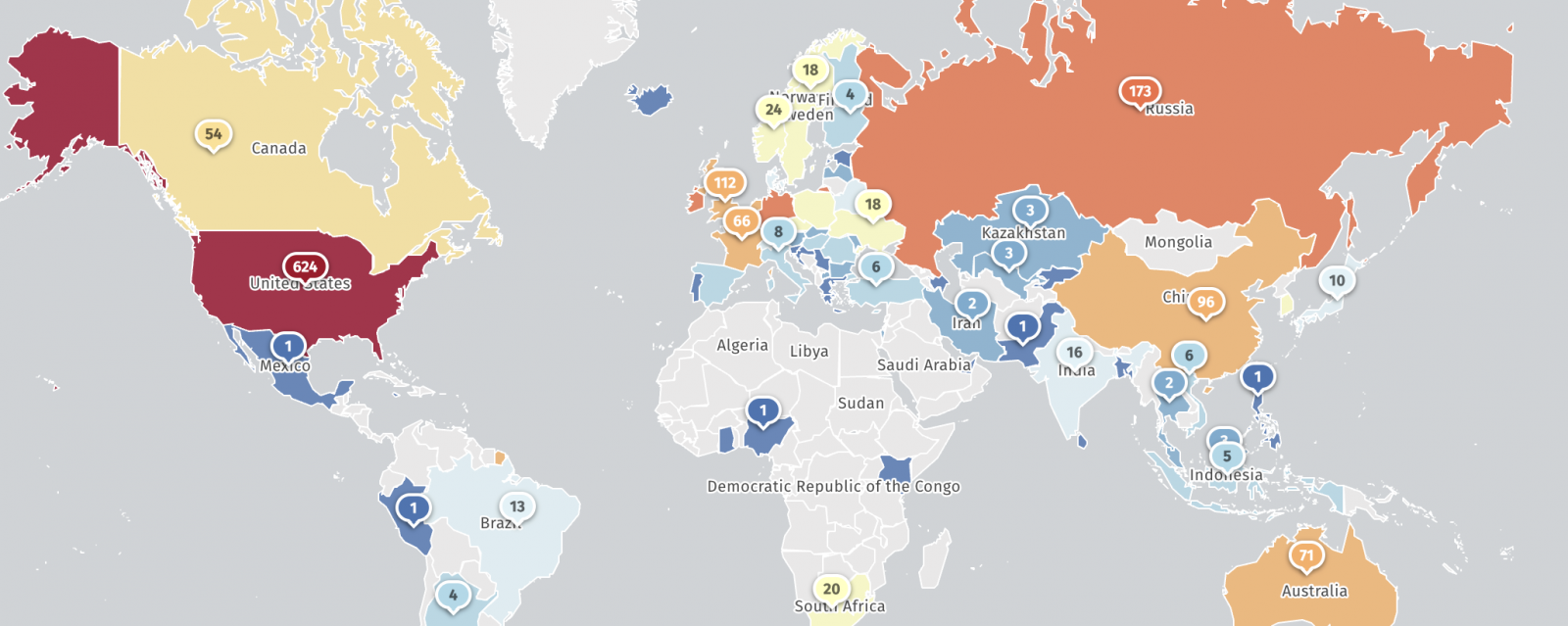

Shadowserver は、オンラインで公開されている 2,000台以上の TeamCity サーバを追跡しているが、すでにパッチが適用されているサーバの数を、確認する方法はない。

2023年9月に遡ると、認証バイパスの脆弱性 CVE-2023-42793 が、ロシアの対外情報庁 (SVR) が関与する APT29 に悪用され、広範な RCE 攻撃が発生していた。

CISA は、「FBI などによると、ソフトウェア開発プログラムである TeamCity の脆弱性 CVE-2023-42793 を悪用する SVR により、何十ものソフトウェア開発者のネットワークへの侵害が可能になり、被害者たちが不正にアクセスさている」と警告していた。

また、Microsoft によると、北朝鮮のハッキング・グループである Lazarus と Andariel も、脆弱性 CVE-2023-42793 を悪用して被害者のネットワークをバックドア化しているという。つまり、ソフトウェアのサプライ・チェーン攻撃の準備が進められた可能性が高いと見られている。

ソフトウェア構築およびテスト・プラットフォームである JetBrains TeamCity の利用者は、Citibank/Ubisoft/HP/Nike/Ferrari などの有名企業を含めて、世界中で 30,000 社以上となっている。

JetBrains の TeamCity On-Premises に、新たな認証バイパスの脆弱性とのことです。この脆弱性 CVE-2024-23917 ですが、CVSS 値は 9.8 とのことです。また、文中にもあるように、過去にも TeamCity は、ロシアの APT29 に狙われています。ご利用のチームは、お気をつけください。よろしければ、 APT29 で検索も、ご利用ください。

You must be logged in to post a comment.