LockBit Ransomware Group Resurfaces After Law Enforcement Takedown

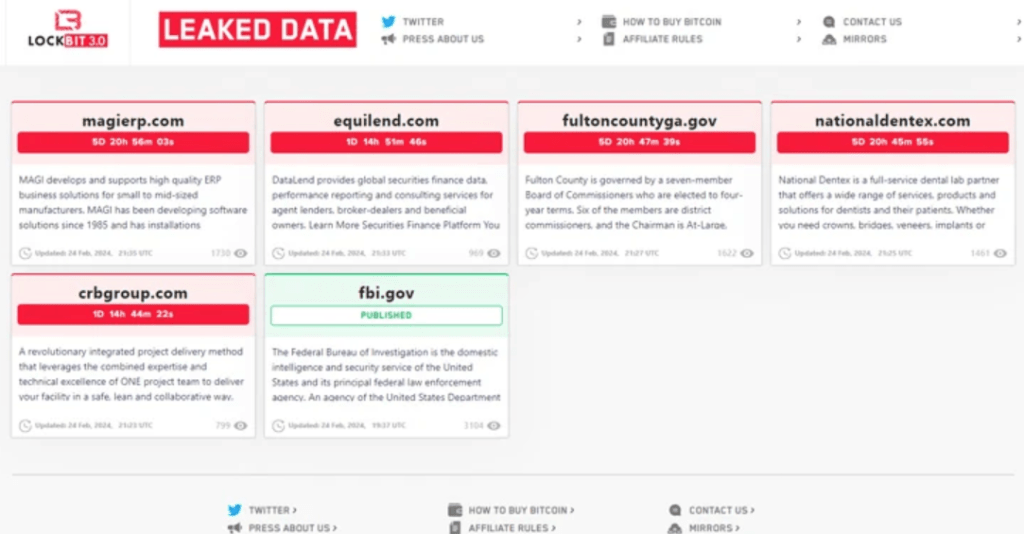

2024/02/24 TheHackerNews — 先日に、国際的な法執行機関が LockBit のサーバーの制御を押収した。しかしその数日後に、LockBit ランサムウェアの背後にいる脅威アクターは、新しいインフラを使用してダークウェブに再浮上したことが明らかになった。悪名高い LockBit は、データ漏洩ポータルを TOR ネットワーク上の新しい .onion アドレスに移し、現時点において 12社の被害者を新たにリストアップしている。

LockBit の背後にいる管理者は、長いフォローアップ・メッセージを公開した。その中で、彼らの Web サイトのいくつかは、PHP の深刻な脆弱性 CVE-2023-3824 を介して侵害された可能性が高いとしており、個人的な怠慢と不注意のために PHP を更新していなかったことを認めている。

さらに LockBit の管理者は、「侵害に使用されたのは、この CVE ではなく、PHP のゼロデイのような何か別のものだったかもしれない。しかし、私のサーバにインストールされたバージョンには、すでに既知の脆弱性があったことが確認されていたため、100% の確証はない」と述べている。

さらに彼らは、米連邦捜査局 (FBI) が LockBit のインフラをハッキングした理由として、同グループが 2024年1月に米国ジョージア州のフルトン郡に仕掛けた、ランサムウェア攻撃を挙げている。彼らは、「我々が盗み出した文書には、Donald Trump の裁判などの興味深い情報が多く含まれており、次期米大統領選に影響する可能性がある」と述べている。

LockBit は、FBI が我々を攻撃する能力を持っているかどうかを正確に知るために、”.gov セクター” をより頻繁に、より多く攻撃する必要があるとしている。FBI は、ハッキングしたサーバから 1,000 以上の復号鍵を入手したと主張している。しかし LockBit は、約 20,000 の復号鍵が、そのサーバには保管されており、その大部分が保護されていると述べている。それらの復号鍵は、2019年以降に生成された総数の、約半分を占めるという。

さらに、FBI はアフィリエイターのニックネームを発見したと述べているが、フォーラムでの本当のニックネームやメッセンジャーでのニックネームとは、何の関連性もないと、LockBit は付け加えている。

それだけに留まらず、LockBit のメッセージは、法執行機関の信用を失墜させようとしている。彼らの主張は、先日に逮捕が報道された “Bassterlord” は本物ではないというものだ。また、FBI の行動の目的について、我々のアフィリエイト・プログラムの評判を落とすことであると主張している。

彼らは、「なぜ復旧に4日もかかったのか? その理由は、PHP の最新バージョンと互換性がないため、ソースコードを編集する必要があったからだ。私は怠けるのをやめ、すべてのロッカー・ビルドを最大限に保護するようにする。したがって、次に攻撃が生じても、1つの復号化ソフトも、FBI は無料で入手できないだろう」と述べている。

ロシアが3人の SugarLocker メンバーを逮捕

ロシアの法執行当局が、SugarLocker ランサムウェア・グループのメンバーと見られる、Aleksandr Nenadkevichite Ermakov (別名:blade_runner/GustaveDore/JimJones) などの3人を逮捕した。

ロシアのサイバー・セキュリティ会社である F.A.C.C.T. は、「攻撃者たちは、ランディング・ページ/モバイル・アプリケーション/スクリプト/パーサー/オンライン・ストアなどの開発サービスを提供する、正規の IT 企業 Shtazi-IT を装って活動していた。同社は、新規従業員募集の広告をオープンに掲載していた」と説明している。

SugarLocker のオペレーターたちは、カスタム・マルウェアの開発/オンライン・ストアのフィッシング・サイトの作成などに加え、ロシアや CIS (Commonwealth of Independent States) 諸国で展開されている、詐欺的スキームへのユーザー・トラフィックの誘導なども実施している。

SugarLocker は 2021年初頭に登場し、その後に RaaS (Ransomware-as-a-Service) モデルで提供されるようになった。このモデルは、アフィリエイト・プログラムの下で他のパートナーにマルウェアをリースし、ターゲットに侵入してランサムウェアのペイロードを展開させるというものだ。

このモデルでは、身代金収入の約 75%がアフィリエイトに支払われる。しかし、身代金の額が $5M を超えると、その割合は 90%に跳ね上がる。サイバー犯罪組織と Shtazi-IT とのつながりは、2024年1月に、Intel 471 により明らかにされた。

Aleksandr Nenadkevichite Ermakov が逮捕されたのは、医療保険会社の Medibank に対する 2022年のランサムウェア攻撃に関与したとして、オーストラリア/英国/米国が金融制裁を科したことに起因する。

2022年10月下旬に発生した、このランサムウェア攻撃は、今はなき REvil ランサムウェア・クルーによるものであり、Medibank の約 970 万人の顧客が、不正アクセスを受けたという。

盗まれた情報に含まれていたのは、氏名/生年月日/メディケア番号/メンタルヘルス/性的健康/薬物使用に関する記録を含む機密医療情報などであり、これらの記録の一部は、ダークウェブにも流れた。

また、ヴォログダ州の 38の地域を停電させた、技術制御システムへのサイバー攻撃を行った容疑で、49歳のロシア人が裁判にかけられる予定だと、通信社 TASS が報じている。

テイクダウンされたと思った Lockbit ですが、ほんの数日で復旧したようです。なんというか、レジリエンスのお手本のような感じがしてしまいます。また、PHP のバージョンについても、とても謙虚に反省しています。これにより、仕掛中の ConnectWise への攻撃も継続されるのでしょうか? よろしければ、2024/02/21 の「LockBit ランサムウェア:世界の法執行機関によりテイクダウン」と、Lockbit で検索を、ご利用ください。

You must be logged in to post a comment.