Bogus npm Packages Used to Trick Software Developers into Installing Malware

2024/04/27 TheHackerNews — 現在進行中のソーシャル・エンジニアリング・キャンペーンは、ソフトウェア開発者の就活をターゲットにする偽の npm パッケージを提供し、Python バックドアをダウンロードさせるというものだ。サイバー・セキュリティ企業の Securonix は、このキャンペーンを DEV#POPPER という名前で追跡しており、北朝鮮の脅威アクターと結びつけている。

Securonix のセキュリティ研究者である Den Iuzvyk、Tim Peck、Oleg Kolesnikov は、「このような詐欺的な就職面接において開発者は、GitHub などの置かれた合法的に見えるソースから、ソフトウェアをダウンロードしてタスクを実行するよう、求められることが多々ある。今回のケースでは、そのためのソフトウェアに悪意の Node JS のペイロードが取り込まれており、開発者のシステムを危険にさらすことになる」と述べている。

2023年11月末に Palo Alto Networks – Unit 42 が、”Contagious Interview” と名付けられた活動クラスターについて詳述したときに、このキャンペーンの詳細が初めて明らかになった。この攻撃では、雇用主を装う脅威アクターが、ソフトウェア開発者をおびき寄せ、面接プロセスを通じて BeaverTail や InvisibleFerret などのマルウェアをインストールさせていた。

さらに2024年2月の初めには、侵害済みの開発者のシステムから機密情報を吸い上げるためにマルウェアを配信する、npm レジストリ上の一連の悪質なパッケージを、ソフトウェア・サプライチェーンのセキュリティ企業 Phylum が発見している。

注目すべきは、Contagious Interview と Operation Dream Job (別名 DeathNote/NukeSped) は、別物であると言われている点である。Unit 42 が The Hacker News に語ったところによると、前者は主にフリーランスの求人ポータルで、偽の ID を用いて開発者をターゲットにしている。そこで開発者を欺き、BeaverTail や InvisibleFerret などのマルウェアにつながる、開発ツールや npm パッケージを使用させるという。

その一方で、北朝鮮の Lazarus Group に関連する Operation Dream Job は、航空宇宙/暗号通貨/防衛などの分野で雇用されている無防備な専門家に対して、求人情報を装う悪意のファイルを送りつけ、マルウェアを配布するという、長期にわたる攻撃キャンペーンを展開している。

この種の攻撃は、2020年初めにイスラエルのサイバー・セキュリティ企業 ClearSky が発見している。その時の攻撃は、”Operation In(ter)ception” と “Operation North Star” という、Lazarus のクラスターと重複している。

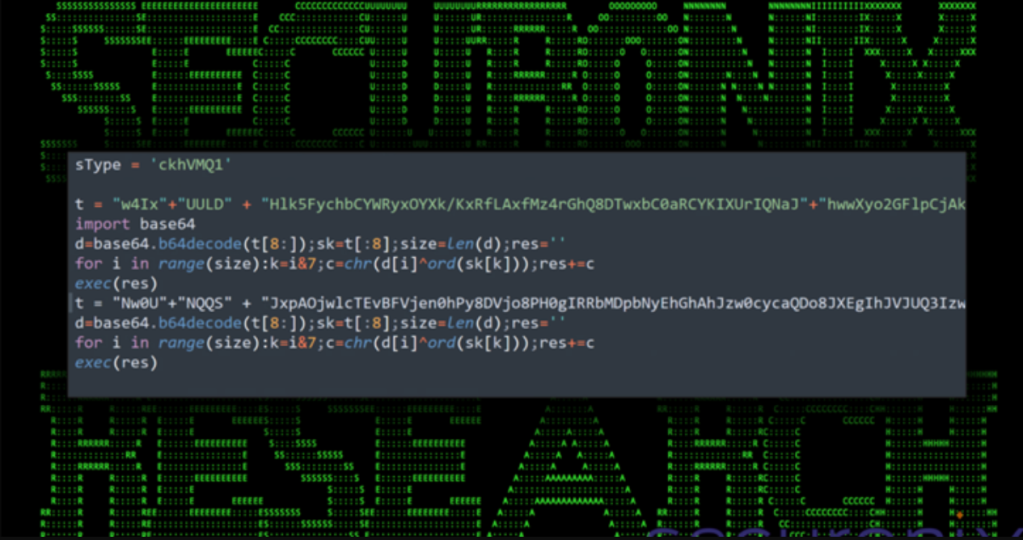

Securonix が詳述する攻撃チェーンは、GitHubでホストされている ZIP アーカイブが、インタビューの一環としてターゲットに送信されるところから始まる。このファイルには、一見すると無害な npm モジュールが含まれるが、そこには、コードネーム BeaverTail と呼ばれる悪意の JavaScript ファイルが隠されている。

このマルウェアは、機密情報を窃取するスティーラーとして機能し、InvisibleFerret と呼ばれる Python バックドアを、リモート・サーバから取得するローダーとしても機能する。このインプラントにより、システム情報の収集/コマンドの実行/ファイルの列挙と流出/クリップボードとキーストロークのロギングなどが可能になる。

一連の展開は、北朝鮮の脅威アクターが、サイバー攻撃兵器を磨き続けていることの表れであり、データを吸い上げた上で、金銭的な利益を得ている。それだけではなく、自分たちの行動を隠し、ホスト・システムやネットワークに紛れ込む能力を向上させることで、その技術を更新し続けている。

Securonix の研究者たちは、「ソーシャル・エンジニアリングに起因する攻撃に関して言うなら、特に就職面接のような緊張とストレスの多い状況において、セキュリティに焦点を当てた考え方を維持することが、きわめて重要になる。DEV#POPPER キャンペーンの背後にいる攻撃者は、そのような状況にある相手の注意が散漫となり、脆弱な状態にあることを知っているため、それを悪用している」と締め括っている。

その就活が、本気であればあるほど、応募する側の警戒心は薄れてしまうのでしょう。そこに、多くの人々を騙せるというカラクリを、考え出すモチベーションが生まれるのだろうと思います。そして、開発者の個人情報は、脅威アクターたちにとって、次の攻撃のための貴重な財産となります。開発者の方々は、ご注意ください。よろしければ、npm で検索も、ご利用ください。

You must be logged in to post a comment.