Kaspersky releases free tool that scans Linux for known threats

2024/06/01 BleepingComputer — Kaspersky がリリースしたのは、Linux プラットフォーム用の新たなウイルス除去ツール KVRT である。このセキュリティ会社の指摘は、「Linux システムにおいては、脅威に対して本質的に安全であるという誤解があり、また、それを否定する野放し状態での攻撃が証明されている」というものだ。最近の事例としては、XZ Utils バックドアなどが挙げられる。

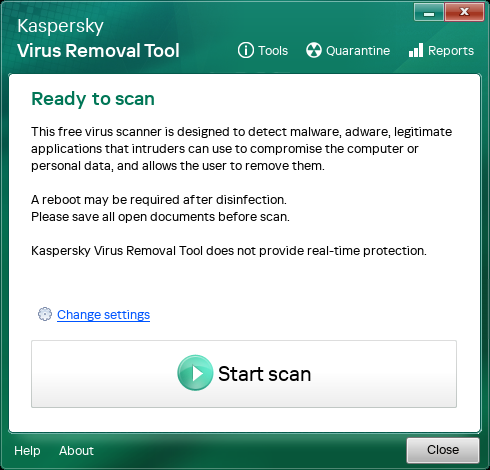

この、Kaspersky の最新ツールは、マルウェア/アドウェアなどの脅威に対するリアルタイムでの防御だけではなく、悪用される正規プログラムおよび既知の脅威を検出し、それらのクリーンアップを提示する、スタンドアロン・スキャナーである。

削除/駆除された悪意のファイルのコピーは、 “/var/opt/KVRT2024_Data/Quarantine” (root ユーザーの場合) という隔離ディレクトリに、無害な形で保存されるという。

このツールは、頻繁に更新されるウイルス対策データベースを用いて、システム全体をスキャンし、一致したものを検出する。ただしユーザーは、最新の定義を取り込んがコピーを、その都度ダウンロードする必要がある。

Kaspersky は、「私たちのツールは、システム・メモリ/スタートアップ・オブジェクト/ブート・セクタおよび、オペレーティング・システム内の全ファイルをスキャンし、既知のマルウェアを検出する。さらに言うなら、アーカイブされたものも含めて、あらゆる形式のファイルをスキャンする」と述べている。

注意点としては、KVRT は 64-Bit システムのみに対応しており、動作させるためには、アクティブなインターネット接続が必要なことである。

一般的な Linux ディストリビューションである Red Hat Enterprise Linux/CentOS/Linux Mint/Ubuntu/SUSE/openSUSE/Debian などで、このツールをテストし、動作することを確認したと、Kaspersky は説明している。

それぞれのユーザーが使用しているディストリビューションが、上記のサポート・リストに存在しない場合であっても、問題なく KVRT が動作する可能性は高い。したがってスキャンを実行してみても損はないだろうと Kaspersky は述べている。

KVRT を使う

KVRT は、ココからダウンロードが可能である。ダウンロードに続いて、ファイルを実行可能にするが、最大限の機能を発揮させるために、root として実行する必要がある。

KVRT は、GUI でも CLI でも実行できる。そのため、マルウェア感染後に立ち往生した場合でも、lower init runlevels (down to 3) で使用できる。

通常のユーザーがスキャナーを実行する場合だが、脅威が潜んでいる可能性のある、すべてのディレクトリやパーティションを、スキャンするために必要なパーミッションを持っていない点に、注意しなければならない。

初期化時において、このスキャナーは必要なファイルを、 “/tmp/<random_character_sequence” というテンポラリ・ディレクトリに展開するが、それらのファイルは、スキャナーが終了すると消去される。

Kaspersky は、GUI と CLI コンソールの両方でバイナリを実行するためのセットアップ方法を、この Web ページで詳しく説明している。

現時点において、BleepingComputer は KVRT の有効性をテストしていない。したがって、安全性を保証することも不可能なので、このツールの使用は自身で判断してほしい。

Kaspersky の KVRT ですが、最も気になったのは「悪用される正規プログラムもスキャンする 」という説明です。つまり、LOLBin の脅威にも対応していると読めるわけで、それが実現されると、多くの Linux 管理者の負担が軽減されるはずです。よろしければ、Kaspersky で検索も、ご参照ください。

You must be logged in to post a comment.