One More Tool Will Do It? Reflecting on the CrowdStrike Fallout

2024/09/09 TheHackerNews — サイバーセキュリティ・ツールの利用は、セキュリティ保護に対する過剰な期待を生み出しかねない。セキュリティ・ツールを利用するユーザー組織は、ファイアウォール/アンチウイルス・ソフトウェア/侵入検知システム/ID 脅威検知・対応ツールなどの導入により、自分たちは十分に保護されていると考える。しかし、このアプローチは、攻撃対象領域という根本的な問題に対処していないだけはでなく、危険なサードパーティ・リスクをも混在させることになる。

サイバーセキュリティの世界は常に流動的であり、サイバー犯罪者たちの手口は、ますます巧妙になっている。それに対応する組織は、サイバーセキュリティ・ツールに多額の投資を行い、デジタル資産の周囲に難攻不落の要塞を築き上げようとしている。しかし、「1つのサイバーセキュリティ・ツールを追加するだけ」で、攻撃対象が魔法のように修正され、保護が強化されるという考えは危険な誤解である。

サイバーセキュリティ・ツールの限界

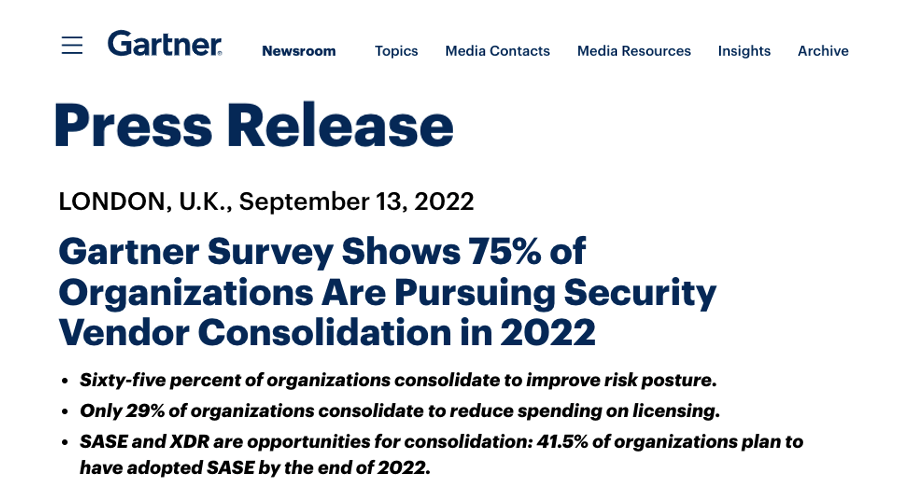

サイバーセキュリティ・ツールは不可欠ではあるが、本質的に限界がある。それらのツールは、特定の脅威や脆弱性に対処するために設計されたものであり、多くの場合はシグネチャ・ベースの検知に依存しているため、ゼロデイ攻撃により簡単にバイパスされてしまう。さらに、大量のアラートを発生させてセキュリティ・チームを圧倒し、本物の脅威の特定を困難にする。Gartner の調査によると、75%の組織がベンダーの統合を進めているが、その理由の第1位は複雑さの軽減にあるという。

さらに、それらのツールが単独で動作し、効果的な脅威の検知と対応の妨げとなる、情報のサイロ化を引き起こすことも多々ある。One Identity はレポートで、「攻撃対象の全体像を把握できなければ、組織は防御の隙を突いた攻撃に対して脆弱なままだ」と述べている。

新たなツールを追加することの隠れた危険性

皮肉なことに、新たなサイバーセキュリティ・ツールを追加するたびに、サードパーティ・リスクが発生し、攻撃対象領域が拡大するという可能性が生じる。クラウド・サービス・プロバイダーからソフトウェア開発者に至るまで、ユーザーが関わる全てのベンダーが、サイバー犯罪者の潜在的な侵入口となり得る。サードパーティにおけるセキュリティの慣行や欠如が、ユーザー組織のセキュリティ体制にダイレクトな影響を与える可能性がある。

サードパーティ・ベンダーへのデータ侵害により、ユーザー組織の機密情報が流出する可能性もある。サードパーティー・ベンダーのソフトウェアに脆弱性があれば、ネットワークへのバックドアになり得る。このように、相互接続されたシステムと依存関係が複雑に絡み合うため、サードパーティのリスクを効果的に管理/軽減することが、ますます難しくなっている。2024年4月に発生した Sisense の情報漏えい事件では、サードパーティを信頼していた顧客が認証情報を盗まれ、CISA が警告を発するほどの深刻なインシデントになってしまった。

そして、サイバーセキュリティの CIA 三原則である、機密性 (Confidentiality)/完全性 (Integrity)/可用性 (Availability) を思い出してほしい。可用性を失うことは、根本的な原因とは無関係に、ビジネスに等しくダメージを与える。セキュリティ・ツールによる停止も、DOS 攻撃による停止も、企業にとっては等しく有害である。

そして、セキュリティ・ツールにより深刻な損害が生じる可能性があることが、CrowdStrike の障害により浮き彫りになった。このような障害は、これらのツールがシステムに優先的にアクセスできるために発生する。CrowdStrike の場合には、完全な可視性を確保するために、全てのエンドポイントに対して、カーネル・レベルでのアクセスが許されている。ちなみに、Falcon プラットフォームの機能停止は、このようなディープ・アクセスによる極めて壊滅的な打撃を引き起こし、復旧作業には多額の費用がかかった。

ただし、それは、ほとんど全ての IT セキュリティ製品に当てはまることだ。リスクを軽減するために設計されたツールが、保護することを意図したシステムをダウンさせる可能性を持っているのだ。ファイアウォールのミスコンフィグがネットワークをダウンさせ、電子メールのスパム・フィルターがメール・コミュニケーションをダウンさせ、アクセス制御ソリューションが従業員をロックアウトする可能性を持ている。そして、これらのツールは組織のセキュリティ態勢を大幅に改善するが、ソフトウェアのサプライ・チェーンからのサード・パーティ・リスクを受け入れることになるため、新しいツールごとに、リスク軽減とのバランスに目を向ける必要がある。

統一プラットフォームで混乱を単純化する

危険は、先に述べた複雑さから生じる。それは、現時点におけるサイバーセキュリティの、最大にして唯一の課題として捉えられている。引用した Gartner の調査によると、SASE や XDR だけではなく、アイデンティティ・セキュリティにおいても、より大規模で統一されたプラットフォームへの移行が顧客に促されている。アナリストが顧客に対して、ID ファブリックと統合アイデンティティを推奨している背景には、このような理由がある。すべての ID ベンダーが、顧客に提供する実際のメリットや、社内 ID ランドスケープ全体を統一する可能性の有無に関係なく、自社の「統一スイート」を宣伝しているのは、当然のことである。

この記事のベースになっているのは、Gartner の “Gartner Survey Shows 75% of Organizations Are Pursuing Security Vendor Consolidation in 2022” というレポートです。タイトルからして、セキュリティ・ベンダーの統合を推す内容なのかと思います。その一方では、2024/08/16 の「Consolidation 対 Optimization:セキュリティにおいて軽減すべきコストとストレスについて」のように、統合に対して疑問を投げかける記事もあります。よろしければ、こちらの記事も、ご参照ください。

You must be logged in to post a comment.