Google Calendar Phishing Scam Targets Users with Malicious Invites

2024/12/19 HackRead — Google Calendar の機能を悪用するフィッシング攻撃の展開が、Check Point の最新調査により判明した。Google Calendar は、Google Workspace (旧称 G Suite) サービスの1つであり、41種類の言語を読み書きする、5億人以上の人々に利用されるものだ。

KEY SUMMARY POINTS

Google Calendar が標的:Google Calendar の機能を悪用し、正規の招待状を装うメールを送信するという、フィッシング・キャンペーンが発見された。

巧妙な手口:この攻撃では、Google Forms/Drawings などの正規のツールが悪用され、従来からのメール・セキュリティが回避されている。

広範な影響:4週間にわたるキャンペーンで配信された、4,000件以上のフィッシング・メールが検出され、約 300のブランドが被害を被った。

ソーシャル・エンジニアリングとは:攻撃者たち用いる、攻撃手法の1つである。なりすましなどを利用する攻撃者たちは、被害者の逼迫心や恐怖心を煽った上で、悪意のリンクなどをクリックさせ、機密情報を入力するように誘導する。

予防策:こうした脅威を軽減するための、有効な対策として挙げられるのは、高度なメール・セキュリティの導入/サードパーティ製アプリの利用状況の監視/行動分析の実施などである。

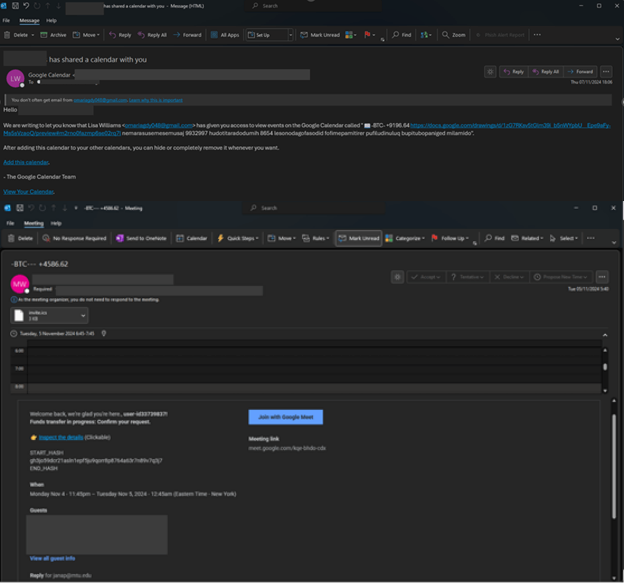

Google Calendar などを利用したフィッシング攻撃が展開されていることが、Check Point Research (CPR) の調査により明らかになった。Check Point によると、Google Calendar/Drawings などの関連機能を悪用する攻撃者たちは、正当性を装うメールにリンクを添付することで、従来のメール・セキュリティを回避するという。これらのリンクは、Google Forms や Google Drawings を装っているため、悪意のメールの信憑性がさらに高まる。

このキャンペーンが開始された頃の攻撃者は、Google Calendar のユーザー・フレンドリーな機能と、Google Forms に接続するリンクを悪用していた。しかし、それらの悪意のカレンダー招待に対して、セキュリティ製品による警告が始まったことで、Google Drawings の機能に合わせる方向へと、その攻撃手法は変化している。

Check Point のブログには、「 既知の合法的な個人を装う攻撃者は、Google Calendar 経由で送信されたように見せかけるために、メールの “sender” ヘッダーを変更している。この4週間のキャンペーンでは、4,000件以上のフィッシング・メールの配信数が確認され、また、約 300のブランドが被害を受けた」と記されている。

今回のフィッシング・キャンペーンを操る攻撃者は、Google Calendar に対する信頼感を利用して、被害者に悪意のリンクをクリックさせる。攻撃者が作成するカレンダー招待は、被害者が親しくしている人々や組織から送られる、本物の招待のように見えるものである。この最初の招待には、Google Form/Google Drawing へのリンクや、ICS 添付ファイルへのリンクが取り込まれている場合がある。それらは、情報やアンケートを求めるリクエストに見えるものであり、多くの場合において、CAPTCHA またはサポート・ボタンまで表示されるという。

しかし、それらのリンクをクリックする被害者は、悪意の Web サイトへとリダイレクトされることになる。多くのケースにおいて、それらの悪意のサイトが模倣するのは、正規のログイン・ページ/暗号通貨取引所/テクニカル・サポート・ページなどであり、そこで提供される偽の認証プロセスを通じて、個人情報や企業データを窃取するように設計されている。

それらの悪意のサイトの目的は、パスワード/クレジットカード情報/PIN 番号などの機密情報を、被害者に入力させることである。その後に、クレジットカード詐欺や不正取引などで、盗まれた情報が悪用されることになる。

ソーシャル・エンジニアリングの戦術を駆使する攻撃者は、騙しのテクニックを磨き続けることで、その信憑性を高めている。つまり、被害者に悪意のリンクをクリックさせるために、攻撃者たちは緊急性/恐怖感/好奇心などを煽り続けている。その一方では、信頼のおける個人や組織を装い、被害者の信頼を得ることもある。

フィッシングの脅威から身を守る、企業への推奨事項は以下の通りである:

- 高度なメール・セキュリティ・ソリューションを導入する。

- サードパーティから提供される Google App の利用状況を監視する。

- 強力な認証メカニズムを導入する。

- 行動分析ツールを使用して、異常なログイン試行や疑わしい活動を監視する。

- すべてのユーザーのための、セキュア・オンライン環境を確保する。

Google Calendar の悪用に関する記事は、2023年11月あたりで止まっていましたが、新たな攻撃が発見され、今回の記事にいたったようです。文中でも指摘されているように、ソーシャル・エンジニアリングやフィッシングの技術が、どんどんと向上しているようです。よろしければ、Calendar + Google で検索も、ご利用ください。第一次の攻防戦の様子が解ります。

You must be logged in to post a comment.