CVE-2025-26319 (CVSS 9.8): Flowise Open-Source Platform Vulnerable to File Upload Exploit, No Patch

2025/03/12 SecurityOnline — AI エージェント構築に使用される、人気の OSS プラットフォーム Flowise に存在する深刻な脆弱性 CVE-2025-26319 (CVSS:9.8) を、セキュリティ研究者である Dor Attias が発見した。この脆弱性の悪用に成功した未認証の攻撃者は、Flowise サーバに任意のファイルをアップロードし、リモート・コード実行やサーバの完全な侵害を引き起こす機会を得る。

ユーザー・フレンドリーなノーコード/ローコード・インターフェースで知られる Flowise は、GitHub で 35,000 を超えるスターと、Docker での 100 万を超えるプルを得て、大きな注目を集めている。そのユーザーは、中小企業から大企業までの多様な組織に及ぶため、この脆弱性は懸念される存在となっている。

AI エージェントが処理する画像などのファイルを、ユーザーがアップロードするための、Flowise のナレッジ・アップロード機能の欠陥に、この脆弱性は起因する。この機能を悪用する攻撃者は、スクリプト/コンフィグ・ファイルだけではなく、SSH キーなどの悪意のあるファイルをアップロードし、サーバの完全な制御を奪うかもしれない。

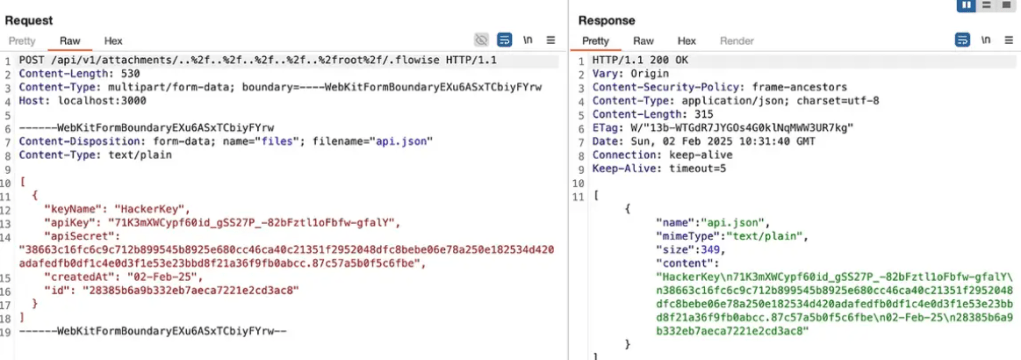

Attias の説明によると、添付ファイルのアップロードを処理する “/api/v1/attachments” ルートに、この脆弱性は存在するようだ。このルートの API エンドポイントには、ユーザーが指定するパラメータに対する、適切な検証が欠如しているため、それらのパラメータを操作する攻撃者に、セキュリティ・チェックの回避を許してしまう。

したがって、悪意のリクエストを作成する攻撃者は、パス・トラバーサルを実行し、サーバ上の重要なファイルを上書きできる。つまり、この攻撃により、API キーの変更/任意のコード実行/機密データへの不正アクセスなどが可能になってしまう。

Flowise チームへ向けて Dor Attias は、この脆弱性を適切に開示したが、現時点では、同チームからの応答はなく、パッチもリリースされていない。この状況を踏まえて Dor Attias は、この脆弱性の説明する詳細なレポートを公開し、パッチを提供することで、ユーザーのリスクを軽減しようとしている。

Flowise のユーザーに対して強く推奨されるのは、パッチの適用もしくは、ストレージ・タイプの S3 への変更を行い、この深刻な脆弱性からシステムを保護することだ。

AI エージェント構築のために提供される、OSS である Flowise に深刻な脆弱性が発見されましたが、パッチが未適用で PoC が公開という、とても厳しい状況です。幸い、発見者である Dor Attias から、暫定的なパッチが提供されています。ご利用のチームは、ご確認ください。よろしければ、以下の関連記事も、カテゴリ _AI/ML と併せて、ご利用ください。

2025/02/28:Microsoft 警告:GenAI を狙う LLMjacking 攻撃

2025/02/27:CrowdStrike 2025 Global Threat Report

2025/02/27:GenAI と企業:可視化されない 89% の利用がリスクに2025/01/30:国家支援 APT と AI :57 の脅威グループが Gemini を悪用

You must be logged in to post a comment.