New Atlantis AIO platform automates credential stuffing on 140 services

2025/03/26 BleepingComputer — Atlantis AIO という新たなサイバー犯罪プラットフォームは、電子メールサービス/電子商取引サイト/バンキング/VPN などの 140 のオンライン・プラットフォームに対して、自動化されたクレデンシャル・スタッフィング・サービスを提供している。具体的に言うと、Atlantis AIO にはプレ・コンフィグ・モジュールが備わっており、ブルートフォース攻撃/CAPTCHA の回避/アカウント回復プロセスなどを自動化することで、盗み出したクレデンシャルやアカウントから収益を得るサービスが提供される。

クレデンシャル・スタッフィングと自動化

クレデンシャル・スタッフィングとは、脅威アクターが盗んだクレデンシャル (ユーザー名 + パスワード) または、漏洩したデータ侵害から入手したクレデンシャルのリストを用いることで、各種のプラットフォームに対して侵害を試行するタイプのサイバー攻撃である。

クレデンシャルが一致し、アカウントが多要素認証で保護されていない場合には、その攻撃者はアカウントを乗っ取り、正当な所有者を締め出す。それにより、アカウントの悪用や、クレデンシャルの転売などを可能にする。

一般的に見て、このタイプの攻撃は広く普及しており、大規模なクレデンシャル・スタッフィング攻撃が毎日のように発生している。長年にわたり、これらの攻撃は、Okta/Roku/Chick-fil-A/Hot Topic/PayPal/Pet Smart/23andMe などのブランドやサービスに影響を与えてきた。

脅威アクターたちが、クレデンシャル・スタッフィング攻撃で利用するものとしては、Open Bullet 2 や SilverBullet などの無料ツールや、サイバー犯罪フォーラムで共有されている既成の “config” などがある。

Credential Stuffing as a Service

Atlantis AIO は、新たな Credential Stuffing as a Service であり、サイバー犯罪者たちからメンバーシップ料金を受け取り、この種の攻撃を自動化するサービスを提供している。

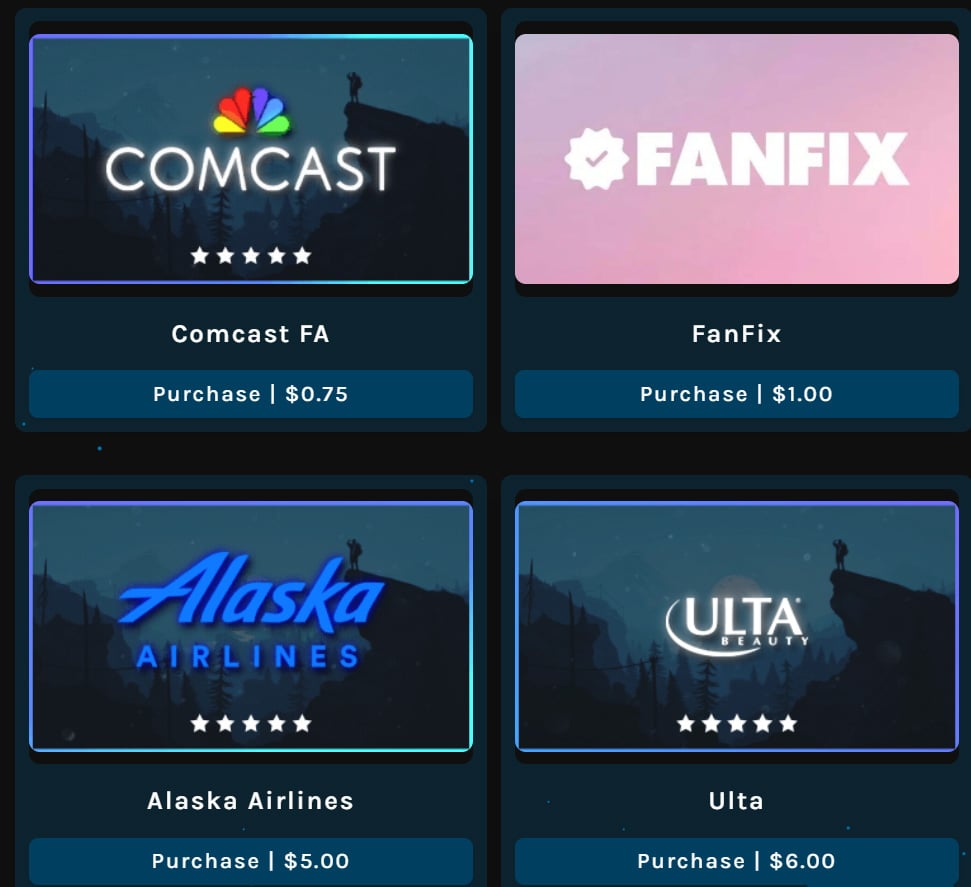

その、サイバー犯罪サービス Atlantis AIO を発見したのは、Abnormal Security である。同社の報告によると、このサービスは、世界中の 140 を超えるオンライン・サービスをターゲットにできるようだ。標的として挙げられるサービスには、Hotmail/AOL/Mail.ru/Mail.com/Gmx/Wingstop/Buffalo Wild Wings/Safeway などが揃っている。

Atlantis AIO は、3つの主要モジュールがあり、カスタマイズされた攻撃を開始するオプションを、脅威アクターたちに提供している。

- メール・アカウント・テスト:Hotmail/Yahoo/Mail.com などの、一般的なメール・プラットフォームに対するブルート フォース攻撃や乗っ取り攻撃を自動化し、攻撃者によるアカウント制御と受信トレイへのアクセスを達成し、フィッシングやデータ窃取の準備を整える。

- ブルート フォース攻撃:標的プラットフォームに対して、ありふれたパスワードや脆弱なパスワードによるログイン試行を、短時間で繰り返して実行することで、パスワードの衛生状態が悪いアカウントをクラックする。

- アカウント回復:eBay/Yahoo などのアカウント回復プロセスを悪用し、CAPTCHA を回避しながら、”Auto-Doxer Recovery”などのツールを使用して、乗っ取りを自動化しする。その後に、迅速かつ効率的に資格情報を悪用する。

被害者のアカウント・アクセスを取得した脅威アクターたちは、侵害したアカウントを数百/数千の単位で、地下フォーラムで販売する。それらを購入した他の脅威アクターは、1アカウントあたり $0.50 ほどで販売するショップを展開する。

クレデンシャル・スタッフィングに対する防御

ユーザー・アカウントを預かる、すべてのサイトにおいて、強力で一意のパスワードと多要素認証を使用すれば、クレデンシャル・スタッフィング攻撃は阻止できる。

ここでは、多要素認証が重要となる。資格情報が侵害された場合であっても、MFA 情報を盗み出せなければ、脅威アクターはログインできない。

オンライン・サービスから、見知らぬ場所からの異常なログインや、予期しないパスワード・リセット・メールに関するレポートを受け取った場合には、資格情報の侵害の有無を調査する必要がある。

また、Web サイトを運営する側としては、レート制限と IP スロットリングを実装し、高度な CAPTCHA パズルを使用し、疑わしい動作パターンを監視することで、これらの攻撃を阻止できる。

過去にも、多くの XXX-as-a-Service が出てきましたが、新たに Credential Stuffing-as-a-Service が登場したとのことです。こうしたツールが広まることで、専門知識がなくてもサイバー攻撃が可能な時代になってきました。便利さの裏側で、セキュリティの不安が広がっているのを感じます。ちょっとした注意や対策が、大きな被害を防ぐことにつながるかもしれません。よろしければ、Credential Stuffing で検索/as a Service で検索も、ご参照ください。

.jpg)

You must be logged in to post a comment.