Oracle customers confirm data stolen in alleged cloud breach is valid

2025/03/26 BleepingComputer — Oracle Cloud フェデレーション SSO ログイン・サーバの侵害と、600 万人分のアカウント・データの窃取について、同社は否定しているが、BleepingComputer が複数の企業に確認したところ、脅威アクターが共有した関連データ・サンプルは有効だと推定できる。

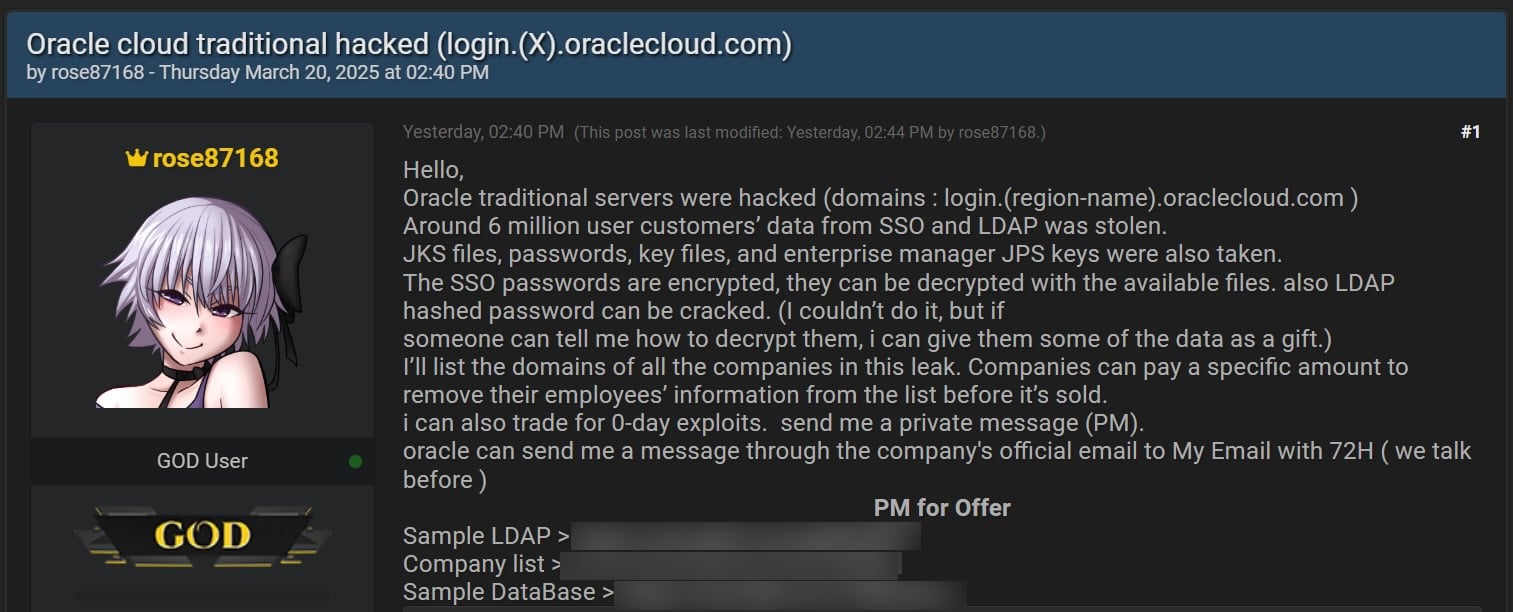

先週に “rose87168” と呼ばれる人物が主張したのは、Oracle Cloud サーバに侵入し、600万人のユーザーの認証データと、暗号化されたパスワードを盗み出し、それらの販売を開始したというものだ。

さらに、この脅威アクターは、盗み出した SSO および LDAP パスワードは、一緒に盗み出したファイルの情報を用いて復号化できると述べ、この悪意の復旧に協力できる人々に、データの一部を提供すると申し出ている。

この脅威アクターがリリースしたのは、データベース/LDAP データに加えて、侵害の影響を受けたとされる企業の、140,621 のドメイン・リストを含んでいる、複数のテキスト・ファイルである。一部の企業ドメインは、テストのように見えるが、企業ごとに複数のドメインがある点に注意する必要がある。

Source: BleepingComputer

一連のデータを開示した rose87168 は BleepingComputer に対して、”login.us2.oraclecloud.com” サーバでホストされているテキスト・ファイルの Archive.org URL を共有したが、そこには自身の電子メール・アドレスも含まれていた。このファイルが示すのは、Oracle のサーバ上にファイルを作成する能力を、この脅威アクター持っていることであり、また、実際に侵害を達成した証である。

ただし Oracle は、 Oracle Cloud の侵害を否定し、このインシデントに対する質問には回答していない。同社は 3月21日 (金) に、「Oracle Cloud には侵害は発生していない。公開された認証情報は、Oracle Cloud のものではない。Oracle Cloud の顧客に対する侵害や、データ窃取などは発生していない」と、BleepingComputer に語っている。

ただし、脅威アクターから漏洩したデータの追加サンプルを受け取り、関連企業に連絡を取った BleepingComputer の調査結果と、この否定は矛盾している。

匿名を約束してデータの確認に同意した、これらの企業の代表者全員が、一連の情報の信憑性を確認している。それらの企業は、関連する LDAP 表示名/電子メール・アドレス/氏名などの識別情報は、すべてが自社のものであり、正確なものだと述べている。

この脅威アクターは、BleepingComputer とも電子メールを共有しており、Oracle とのインタラクションの一部を確認している。

ある電子メールには、脅威アクターが Oracle のセキュリティ電子メール (secalert_us@oracle.com) に連絡を取り、サーバのハッキングを通知する様子が記録されている。

BleepingComputer が確認した電子メールには、「クラウド・ダッシュボード・インフラを詳しく調べたところ、600 万人のユーザーの情報に、完全にアクセスできる重大な脆弱性を発見した」と書かれている。

別の電子メール・スレッドには、脅威アクターと ProtonMail の電子メール・アドレスを使用して Oracle の関係者を名乗る人物とのやり取りが記録されている。BleepingComputer は、この人物の身元や電子メール スレッドの信憑性を確認できなかったため、この人物の電子メール アドレスを編集している。

このメールのやり取りでは、@proton.me のメール・アドレスを使用する Oracle の関係者とのやり取りが示されている。その人物は、「あなたのメールを受け取った。今後、すべての通信に、このメールを使用しよう。このメールが届いたら、連絡してほしい」と述べている。

サイバーセキュリティ会社 CloudSEK は、2025年2月17日の時点で、”login.us2.oraclecloud.com” サーバが Oracle Fusion Middleware 11g を実行していたことを示す、Archive.org URL を発見している。Oracle は、侵害の疑いが報じられた後に、このサーバをオフラインにしている。

このソフトウェアは、脆弱性 CVE-2021-35587 の影響を受けており、未認証の攻撃者に対して、Oracle Access Manager の侵害を許す可能性があった。この脅威アクターが主張するのは、Oracle サーバへの侵害で、脆弱性 CVE-2021-35587 を悪用したというものだ。

この情報について BleepingComputer は、Oracle に何度もメールを送信しているが、返信はない。

2025/03/24 に投稿した「Oracle Cloud からの 600 万件のレコード窃取:CloudSEK が提示する証拠とは?」の続報です。ユーザー側による迅速な検証と共有の動きにより、侵害の詳細が明らかになってきました。こういった、現場からの情報提供が、今後のセキュリティ対応の質を高める力になると感じます。よろしければ、Oracle で検索も、ご利用下さい。

You must be logged in to post a comment.