Vite Development Server Flaw Allows Attackers Bypass Path Restrictions

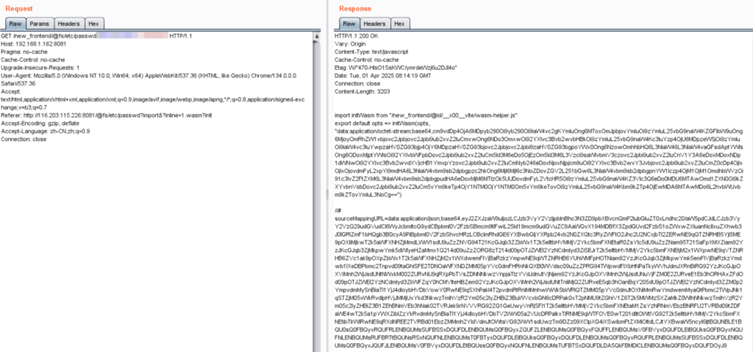

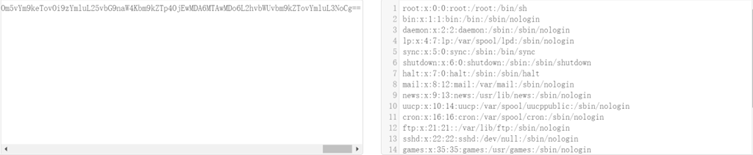

2025/04/04 gbhackers — Vite 開発サーバに、深刻なセキュリティ脆弱性 CVE-2025-31125 が発見された。この脆弱性は、URL リクエスト処理中の不適切なパス検証に起因し、攻撃者に対してパス制限の回避を許すことで、影響を受けるサーバ上での任意のファイルへの不正アクセスを引き起こすものだ。

この脆弱性は、未認証の攻撃者による悪用を許すものであり、機密データを危険にさらす可能性があるため、十分な注意と対応が必要になる。

この脆弱性 CVE-2025-31125 は、–host の有効化や server.host の変更などにより、Vite 開発サーバをネットワークに公開しているユーザーに影響を及ぼす。すでに、PoC エクスプロイトが公開されているため、迅速に緩和する必要がある。

この脆弱性の検証と再現を行った NSFOCUS CERT が、ユーザーに対して強く推奨するのは、システムのセキュリティを確保するための迅速な対応である。

CVE-2025-31125:影響を受ける製品

以下の表は、この脆弱性が存在する Vite のバージョンと、修正のためのパッチが適用されたバージョンの概要である:

| Affected Versions | Unaffected Versions (Patched) |

| 6.2.0 ≤ Vite ≤ 6.2.3 | Vite ≥ 6.2.4 |

| 6.1.0 ≤ Vite ≤ 6.1.2 | 6.1.3 ≤ Vite < 6.2.0 |

| 6.0.0 ≤ Vite ≤ 6.0.12 | 6.0.13 ≤ Vite < 6.1.0 |

| 5.0.0 ≤ Vite ≤ 5.4.15 | 5.4.16 ≤ Vite < 6.0.0 |

| Vite ≤ 4.5.10 | 4.5.11 ≤ Vite < 5.0.0 |

検出のための方法

- 手動検出

対象システムにおける影響の有無を確認するには、以下のコマンドを使用する:

npm でグローバル・インストールを確認する:

npm list –global vite

ターミナルで vite -v コマンドを用いて、バージョンを確認する。

- 自動検出

エンタープライズ・ユーザー向けに、この脆弱性を検出するツールを NSFOCUS は提供している:

EZ 自動侵入テスト・ツール:

Vite フィンガープリントと CVE-2025-31125 脆弱性リスクを検出する。

コマンドの例:./ez webscan –pocs vite -u https://192.168.1.41:443/

このツールは、ココからダウンロードできる。

リモート・セキュリティ評価システム (RSAS):

CVE-2025-31125 をスキャンする。

プラグイン パッケージが更新されていることを確認する。

緩和策

すでに Vite チームは、パッチ適用バージョンをリリースし、この問題に対処している。影響を受けるユーザーに強く推奨されるのは、上記の影響を受けないバージョンの、いずれかへ向けて、速やかにアップデートすることだ。

すぐにアップグレードできない場合には、コア機能を維持しながらネットワーク制限を実装し、Vite 開発サーバへのアクセスを制限してほしい。

NSFOCUS の External Attack Surface Management Service (EASM) を使用している組織は、インターネットに面した資産を評価し、リスクを軽減できる。さらに、NSFOCUS の CTEM ソリューションは、脆弱な Vite 開発サーバに対するアクティブな識別をサポートする。

公開された PoC とエクスプロイトの性質により、実際の攻撃の可能性が高まるため、脆弱性 CVE-2025-31125 への対処を、セキュリティ・チームは迅速に行う必要がある。

フロント開発者にはお馴染みの Vite ですが、とても便利なツールである一方で、セキュリティは自分で守るという意識が求められていると感じます。なお、Vite の別の脆弱性情報として、2025/03/27 に「Vite の脆弱性 CVE-2025-30208 が FIX:任意のファイル読み取りの PoC も登場」という記事を投稿しています。こちらの脆弱性も、すでに PoC が公開されています。よろしければ、Vite で検索も、ご参照下さい。

You must be logged in to post a comment.