Darktrace Flags 32 Million Phishing Emails in 2025 as Identity Attacks Intensify

2026/02/27 infosecurity — 2025年に検知された高機能のフィッシング・メールが 3,200 万件超に達し、アイデンティティ (ID) を標的とするサイバー脅威が大幅に拡大している実態が、Darktrace により明らかにされた。このデータは、Darktrace の全世界の顧客ベースにおけるインシデントから収集されたものであり、2025年の特徴として自動化/統合/攻撃速度の加速が指摘されている。

VIP を標的とするフィッシング・メールは 820 万件以上に上り、観測された全フィッシング試行の 25% 以上を占めた。その一方で、新規作成ドメインから送信されたフィッシング・メールは 160 万件で、悪意の QR コードを組み込んだものは 120 万件に達した。特筆すべきは、フィッシング・メールの 70% が DMARC などのフィルターを無効化していた点であり、41% がスピア・フィッシングに分類され、38% が新たなソーシャル・エンジニアリング手法を取り込んでいた。さらに、全体の 3 分の 1 は 1,000 文字を超える長文であったという。

ID 侵害が主要侵入ベクターに

Darktrace の報告書によると、ID 侵害は脆弱性の悪用を上回り、主要な侵入ベクターとなった。なお、Common Vulnerabilities and Exposures (CVE) は前年比で約 20% 増加し、公開前に悪用されるケースも多発している。

Keeper Security の CISO である Shane Barney は、「アイデンティティは、攻撃者にとって万能キーとなった。攻撃者たちはファイアウォールを突破するのではなく、盗取した認証情報/乗っ取ったトークン/権限の悪用を介してログインし、正当性を装いながらラテラル・ムーブメントを実行する。アイデンティティ管理が断片化しているケースや、過度に許容的なケースにおいて、攻撃者は新たなエクスプロイトを必要としない。通常に見えるアクセスだけで十分である」と述べている。

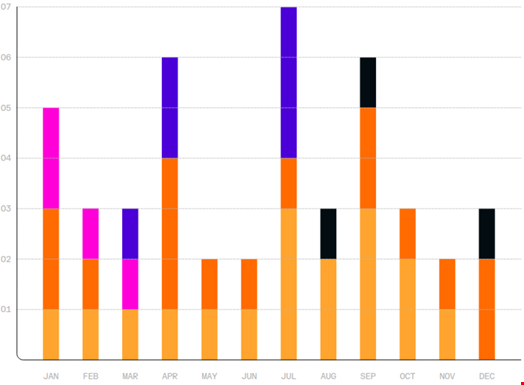

アメリカ大陸では、SaaS および Microsoft 365 のアカウント乗っ取りがインシデントの約 70% を占めた。記録されたインシデントにおいて製造業は 17% を占め、同地域のランサムウェア・インシデントの 29% を占めた。2025 年に Darktrace が追跡した世界全体のセキュリティ・イベントの約 47% は、アメリカ大陸で発生していた。

成功率の高い ID 侵害における主要な侵入ベクター

Darktrace の報告書は、デジタル成熟度の差異や地政学的圧力が、地域ごとのパターンに反映されていると分析している。

中南米のインシデントの 44% が、フィッシング後に拡散するマルウェアと認証情報窃取に関連していた。最も影響を受けたのは教育分野の 18% であり、これまでの 3 年間を通じて、ブラジル/メキシコ/コロンビアが最多件数を報告した。

欧州では、クラウドおよびメール侵害に関連するインシデントが 58% を占め、ネットワーク・ベースの攻撃が関与したケースは 42% であった。一方、アフリカではランサムウェアが前年比 60% 増加し、侵害インシデントの 76% がネットワーク・ベースに分類された。

アジア太平洋地域および日本では、84% の組織が AI を悪用する脅威の影響を受けていると回答した。しかし、安全な AI 利用を規定する、正式なポリシーを整備していると回答したのは 42% に留まった。

SailPoint の CEO である Mark McClain は、「アイデンティティは、もはや境界防御の問題ではない。AI ベースのエージェントの台頭と脅威環境の急速な加速により、従来の防御手法では不十分となった。その結果として、企業セキュリティの中核要素としてのアイデンティティ管理への移行が促されている。この報告書が示すのは、リアルタイムでインテリジェントかつダイナミックな ID セキュリティの必要性である。エンタープライズへのアクセスにおいて Who を統制するだけでなく、AI エージェントの場合には What を統制し、アクセス可能なデータの範囲や内部において、実行可能な行為までを制御/保護する設計が求められることを意味する」と述べている。

全体的な調査結果/地域別内訳/業種別分析は Darktrace の Web サイトで公開されている。

Darktrace の報告書によると、2025年は ID を標的とする攻撃が急増し、脆弱性の悪用を上回る主要な侵入経路となりました。この問題の背景にあるのは、攻撃者がファイアウォールを力ずくで突破するのではなく、盗み取った認証情報やトークンを悪用して “正当な利用者” としてログインする手法へとシフトしている現状です。アイデンティティ管理が不十分な環境では、攻撃者は特別なエクスプロイトを必要とせず、通常のアクセス権限だけで内部を自由に移動できてしまいます。よろしければ、カテゴリー authN authZ も、ご参照ください。

You must be logged in to post a comment.