Magecart Hackers Uses 100+ Domains to Hijack eStores Checkouts and Steal Card Data

2026/04/01 CyberSecurityNews — 24ヶ月以上にわたり継続する高度な Magecart キャンペーンが静かに活動し、100 以上の悪意ドメインを介して少なくとも 12 カ国の e コマース Web サイトに感染し、決済カードデータをリアルタイムで窃取している。この結果として、最も大きな経済的な損失を、加盟店ではなく銀行側が負担するという状況にある。

ANY.RUN のセキュリティ研究者たちが特定したのは、遅くとも 2024年初頭から継続している大規模 Magecart オペレーションである。このキャンペーンにより、2024年02月から 2025年04月の間に、17件の WooCommerce Web サイトが感染したことが確認されている。

この悪意のインフラは 100 以上のドメインにまたがり、単発的スキミングではなく、組織的なサイバー犯罪レベルの投資と計画性を示している。

その被害は、英国/デンマーク/フランス/スペイン/米国で確認されているが、特にスペインでは、集中的に Redsys 決済エコシステムを悪用する動きが見られている。

初期侵入の対象は e コマース加盟店であるが、実際の経済的損害は銀行およびカード所有者に集中する。窃取されたカードデータは二次的な不正取引を誘発し、デジタル決済に対する信頼を損なう。この影響は、スキマー除去後も金融機関に長期的な負担として残る。Integrate ANY.RUN in your SOC

攻撃の展開方法

このオペレーションは多層型の感染チェーンを採用しているため、検知と除去が困難になっている。WooCommerce サイトに侵害した攻撃者は、既存のスクリプト・ファイルに小規模な難読化 JavaScript ローダーを挿入する。

このローダー自体には、カード情報を窃取するための機能は存在しない。その機能は、外部インフラへの接続にあり、数値配列としてエンコードされた JSON コンフィグを取得し、次段階のペイロードを動的に取得する。

またフォールバック機構を備えているため、ステージング・ドメインが遮断された場合にはバックアップ・ドメインを順次探索し、有効なレスポンスが取得されるまで処理を継続する。

この設計により、一部コンポーネントが遮断されても、キャンペーン全体は継続可能となり、2 年以上にわたり検知されなかった主要因となっている。

第 2 段階ペイロードは、正規の Web サービスを装うドメインから配信される。例として、”jquerybootstrap[.]com”/”newassetspro[.]com”/”assetsbundle[.]com” などが確認されている。それらが装うのは、jQuery ライブラリ/CDN/分析基盤などである。

ロードされたスクリプトは、チェックアウト・ページの出現を待機し、決済インターフェイスを完全に乗っ取り、正規フォームを偽フォームへ置き換える。

このキャンペーンにおける最も効果的な手法は、信頼された決済サービスの高精度な偽装である。特にスペインで広く使用される Redsys を模倣し、正規ドメイン “sis.redsys.es” を攻撃フローに組み込むことで信頼性を強化している。

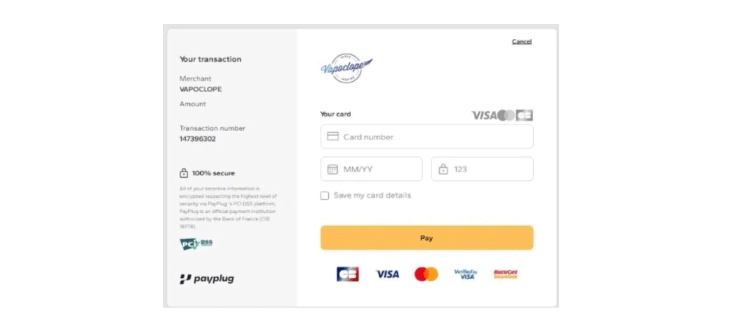

PayPlug SAS のインターフェイスも複製されている。この偽の決済 UI は、英語/スペイン語/アラビア語/フランス語をサポートし、グローバル展開を前提として設計されている。

被害者がカード情報を入力すると、BIN/カード番号/有効期限/CVV が収集される。こうして窃取された情報は、通常の HTTP POST ではなく、暗号化 WebSocket チャネルを通じて外部へ送信される。

ある事例では、Redsys を模倣する “redsysgate[.]com” として、C2 サーバが運用されていた。WebSocket は、従来の HTTP ベース監視で見落とされやすく、リアルタイムな検知を困難にする。⇒ View analysis

攻撃面を拡張するために、Android APK を介して同一のペイロードが配布されている。モバイル端末からのアクセスに対して割引や特典を提示し、アプリ・インストールを促すことで “Unknown Sources” の有効化を誘導する。このモバイル攻撃は、少なくとも 4 つの言語に対応しており、インフラの計画的な構築を示している。

このキャンペーンが示すのは、Magecart 攻撃の進化である。従来の短期的な侵入から、強力なインフラによる持続的でのリアルタイムな C2 オペレーションへと移行している。

防御の観点で重要になるのは、チェックアウト・ページからの外向き WebSocket 通信監視や、厳格な Content Security Policy (CSP) 適用、JavaScript ファイル整合性監視、サードパーティ・スクリプト監査の定期的な実施である。

金融機関においては、脅威インテリジェンス情報共有の強化と、非対面カード取引に対する不正検知の強化が重要な対策となる。それにより、この種の持続的かつ適応的な決済脅威に対抗すべきだ。

訳者後書:2 年以上にわたって静かに活動を続けている、大規模な Magecart キャンペーンについて解説する記事です。この問題の原因は、e コマースサイトの決済ページにおいて、本物の入力フォームを攻撃者が用意した偽のフォームへと完全に置き換えてしまう、巧妙な JavaScript インジェクションにあります。この攻撃は、WooCommerce を利用しているサイトなどに侵入し、わずか数行の難読化されたプログラムを埋め込むことから始まります。

それにより、100 以上の悪意あるドメインを用意し、1 つが遮断されても次々と予備のドメインに切り替えて活動を継続する仕組みを持っています 特にスペインの決済システム Redsys や PayPlug を本物そっくりに模倣しており、ユーザーがカード情報を入力した瞬間に、WebSocket という特殊な通信経路を使ってリアルタイムで情報を盗み出します。この通信は、従来の監視ツールでは見落とされやすいという盲点を突いたものです。

.webp)

.webp)

.webp)

.webp)

You must be logged in to post a comment.