Mercor AI Confirms Data Breach Following Lapsus$ Claims of 4TB Data Theft

2026/04/01 CyberSecurityNews — Mercor AI が深刻なデータ侵害の発生を公式に認めたのは、悪名高いハッキング集団 Lapsus$ による 4 TB の機密データの窃取という主張を受けてのことである。このインシデントは、オープン・ソース LiteLLM プロジェクトに対する最近のサプライ・チェーン攻撃に起因するものであり、独自開発のソースコード/内部データベース/大量のユーザー本人確認データなどを露出するものだ。

ハッキング集団 Lapsus$ は、Mercor のプラットフォームから窃取したデータを、ダーク Web 上でライブ・オークションに出品し、購入希望者に対して “オファーの提示” を呼びかけている。この攻撃者は、同社の Tailscale VPN を侵害することで、4 TB のデータ・セット全体を流出させたと主張している。

報道によると、窃取されたデータに含まれるのは、939 GB のプラットフォーム・ソースコード/211 GB のユーザー・データベース/動画面接の記録および本人確認用のパスポート画像を含む 3 TB のストレージ・バケットなどである。いずれも、きわめて詳細なデータ群である。

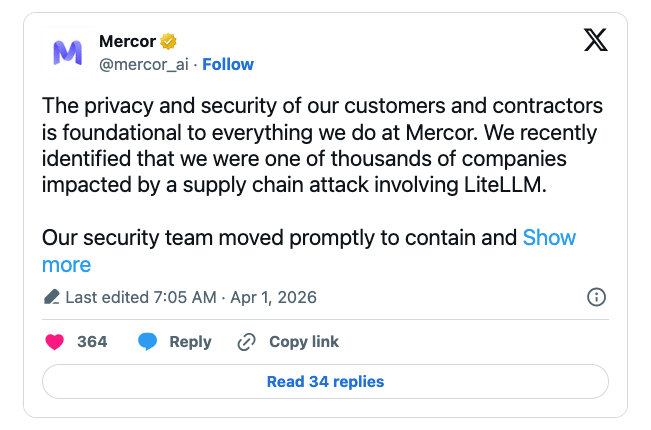

Mercor AI の公式対応

この恐喝行為に対し、Mercor AI は公式声明を発表し、顧客および契約者のプライバシーとセキュリティが最優先事項であると強調した。同社は、この侵害がオープン・ソースのルーティング・ライブラリ LiteLLM に関連する、広範なサプライ・チェーン攻撃の直接的な結果であると説明している。

Mercor のセキュリティ・チームは直ちにインシデントを封じ込め、現在は主要なサードパーティのフォレンジック専門家と連携し、包括的な調査を実施している。

この侵害の根本原因は、2026年3月下旬に遡る。当時、TeamPCP と呼ばれる脅威アクターが、LiteLLM ライブラリの PyPI 公開用の認証情報を侵害した。TeamPCP はバージョン 1.82.7/1.82.8 に三段階のバック・ドアを埋め込み、認証情報の収集と持続的アクセスの確立を試行した。LiteLLM は AI アプリケーションに広く統合されているため、インストール直後に実行される TeamPCP のマルウェアにより、多数の組織に影響が生じた。

2023年に設立された Mercor は、AI 人材マッチング・プラットフォームを運営し、$500 million 以上の収益を持つとされ、OpenAI/Anthropic などの主要 AI 企業に対して適切な人材を斡旋している。

日次で $2 million 以上の支払いを処理している同社だが、契約者の個人情報の露出により深刻な運用リスクに直面している。内部の AI ソースコードおよび機密性の高い KYC データの流出は、このプラットフォームと広範なユーザーベースの双方に対して深刻なセキュリティ影響を及ぼす。

著名なテクノロジー企業を標的とする Lapsus$ は、攻撃的な恐喝戦術を用いることで知られるサイバー犯罪組織である。同グループが常用する手法は、初期の非公開交渉が失敗した場合に、公開データ流出およびダーク Web オークションを通じて被害組織に圧力をかけるというものだ。

このインシデントが示すのは、上流サプライチェーンの脆弱性を悪用する脅威アクターが、下流企業の大規模データへアクセスする傾向が継続していることだ。

訳者後書:広く利用されるオープンソース・ソフトウェア (OSS) を狙うサプライチェーン攻撃が、今回のインシデントの原因となっています。具体的には、LiteLLM というライブラリの公開用認証情報が盗まれ、悪意のバックドアが埋め込まれたバージョンが配布され、Mercor AI で問題が発生しました。この記事には、特定の CVE 番号は記載されていませんが、信頼しているツールが上流で改竄されると、それを利用する多くの企業が、予期せぬ被害を受けてしまう可能性があります。よろしければ、カテゴリー SupplyChain も、ご参照ください。

You must be logged in to post a comment.