Fake TradingView AI Agent Site is Delivering Needle Stealer Malware via Fake TradingClaw

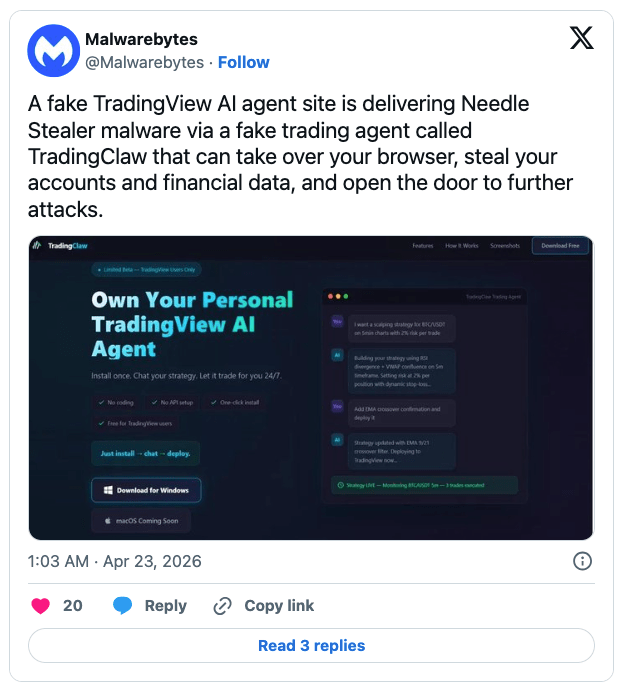

2026/04/23 CyberSecurityNews — 人気の金融プラットフォーム TradingView を装う新たなマルウェア・キャンペーンが、トレーダーを騙してデータ窃取ツールをダウンロードさせるという事例が確認されている。この攻撃者は、AI 駆動のトレーディング・アシスタント TradingClaw を装い、偽物を宣伝する Web サイトを構築している。このサイトはドメイン “tradingclaw[.]pro” で運用され、正規の AI トレーディング製品の外観を忠実に模倣しているが、正規のスタートアップ “tradingclaw[.]chat” とは無関係である。

正規のトレーディング・ツールであると騙されたユーザーが、悪意の Web サイトから偽の TradingClaw をダウンロードして実行すると、Needle Stealer と呼ばれるマルウェアがインストールされる。このマルウェアは、感染デバイスから機微情報を密かに収集するよう設計されている。

TradingView は、信頼性の高いチャート分析および市場分析プラットフォームであり、個人トレーダー/アナリスト/投資家の間で広く利用されている。この信頼を悪用する攻撃者は、正規ツールに見せかけた悪意のペイロードを配布することで、金融分野への関心と AI トレーディング・アプリへの期待の高まりを標的にしている。

Malwarebytes の研究者によると、通常の脅威ハンティング中に、このキャンペーンが発見され、既知のマルウェア・ローダの再利用が特定されたとのことだ。以前とは異なり、このローダが配布するのは、さらに高度化されたペイロードとなる。

分析の結果で明らかになったのは、この攻撃者が、既存の感染フレームワークを再利用しながら、最終ペイロードとして Needle Stealer を組み込む手法へと進化していることだった。このモジュール型戦略により、オペレーションのスケールが容易になり、帰属の特定も困難になる。防御側により、既知のローダが認識されても、その背後にある新たなペイロードが見逃される可能性がある。

この脅威は、金融市場/暗号資産取引に関与するユーザーにとって深刻である。Needle Stealer はブラウザ Cookie/保存パスワード/ログインセッション/暗号資産ウォレット認証情報を窃取するよう設計されている。また、悪意あるブラウザ・エクステンションをインストールし、初期の感染後においても継続的なブラウザ制御を可能にする。これにより、暗号資産ウォレットからの資産流出やアカウント操作の傍受が発生し得るため、甚大な金銭的被害が生じる可能性がある。

さらに、このマルウェアは、Telegram/FTP クライアントなどからのデータ抽出、およびテキスト・ファイルやウォレット情報の収集を行う機能を持つ。

偽 TradingClaw サイトは、検知回避のためのフィルタリング技術を利用している。検索エンジンやセキュリティ・スキャナがアクセスした場合には、無害な正規の Web サイトへとリダイレクトされる。その一方で、特定の訪問者だけに対して悪意のコンテンツが表示される。この選択的な挙動により、自動化されたセキュリティ・ツールの検知を回避し、長期間にわたり活動を維持する。

感染プロセス

ユーザーが、偽 TradingClaw サイトで操作を進めると、感染チェーンの第 1 ステージを取り込んだ ZIP ファイルのダウンロードが促される。ダウンロードされたアーカイブには、DLL ハイジャック手法を利用する悪意のファイル群が含まれている。それにより、マルウェアが正規ライブラリとして偽装され、信頼された Windows プログラムにより自動ロードされるという仕組みである。

信頼されたプログラムが実行されると、正規ライブラリではなく偽ライブラリがロードされ、ユーザーに異常を認識させることなく悪意のコードが実行される。このキャンペーンでは、”RegAsm.exe” が悪用される。これは、.NET アセンブリ登録に使用される正規の Windows コンポーネントである。

第 1 ステージの実行ファイルは、第 2 ステージの DLL をロードする。この DLL はプロセス・ホローイングを利用して、Needle Stealer を “RegAsm.exe” プロセスへ注入する。Needle Stealer は、信頼されたシステム・プロセス内で実行されるため検知が困難になる。

Needle Stealer は Golang で実装されたモジュール型マルウェアであり、攻撃者の目的に応じて機能を切り替えることが可能である。コア・モジュールの機能として挙げられるのは、スクリーンショット取得/ブラウザデータ窃取/Telegram や FTP クライアントからのデータ抽出/テキストファイルおよびウォレット情報の収集などである。

その一方で、拡張モジュールの機能として挙げられるのは、悪意のブラウザ・アドオンのインストール/リモート・サーバ通信と感染ユーザーの識別/Web トラフィックの傍受/悪意のファイルによる正規ダウンロードの置換などの機能である。

デスクトップ・ウォレットの偽装プログラムは Ledger や Exodus を狙い、ブラウザ・ウォレットの偽装プログラムは MetaMask や Coinbase を狙っている。どちらも、完璧とも言える偽画面を表示することで、シードフレーズ (復元用暗号) の窃取を試みる。

対応策

オンライン取引や暗号資産管理を行うユーザーは、信頼できる外観を呈している Web サイトであっても、非公式なソースからツールをダウンロードすべきではない。必ず公式の開発元チャネルを通じてソフトウェアを検証し、エンドポイント・セキュリティ・ツールを最新の状態に保つべきである。実績不明の AI トレーディング機能を謳うプラットフォームには、特に注意する必要がある。

訳者後書:このインシデントの原因は、攻撃者が正規のサービスを精巧に模倣した偽サイトを構築し、利用者の信頼を悪用したことにあります。技術的には DLL ハイジャックという手法が用いられており、Windows の正規プログラムが偽のライブラリを誤って読み込んでしまう仕組みが悪用されました。また、システムに標準で備わっている “RegAsm.exe” というコンポーネントを悪用し、信頼されたプロセスの中に Needle Stealer を注入することで、セキュリティソフトの検知を巧みに回避しています。よろしければ、カテゴリー LOLbin も、ご参照ください。

.webp)

You must be logged in to post a comment.