Uber Data Leaked Following Breach at Third-Party Vendor

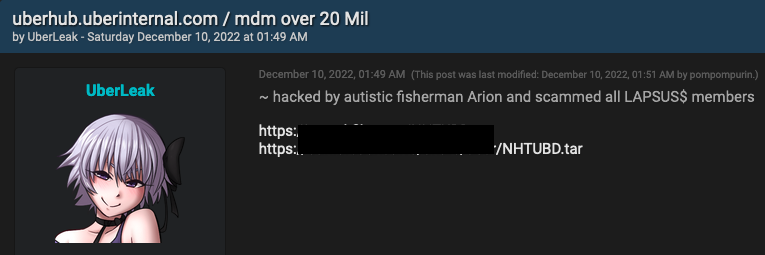

2022/12/13 SecurityWeek — ライドヘイリング大手 Uber のものと見られる情報がネット上に流出し、データの流出元はサードパーティ IT ベンダーである可能性が高いことが判明した。先週末に、ハッカーフォーラムで、Uber のシステムから窃取した 2,000万件のデータを含むとされる 600MB のアーカイブ・ファイルが、UberLeak というユーザーにより公開された。

SecurityWeek がファイルを分析したところ、ソースコード/内部タスク管理情報/暗号化キー/数百から数千の Uber のEメールアドレスを含む、十数個のドキュメントが含まれていた。

report というファイル名のスプレッドシートには、16,000人以上の従業員の名前/Eメールアドレスのリストと思われるものが含まれている。また、users というスプレッドシートには、5,000人以上の名前/Eメールアドレス/社員 ID などが記載されている。

フードデリバリー・プラットフォームである Uber Eats に関連するとされる、ごく小容量のアーカイブ・ファイルも、同じユーザーにより流出された。しかし、そのファイルには、テストデータしか含まれていないようだ。

9月に発生した、あるサードパーティでのアカウント侵害の後に、ハッカーが内部ツールにアクセスしたことを、Uber は認めている。

しかし同社は、RestorePrivacy への声明において、この9月のインシデントとは無関係だと述べている。今回のデータ侵害は、IT 資産管理ソフトウェア・プロバイダーである、Teqtivity に由来するデータに対するものだとしている。

なお、同じハッカーは、Teqtivity のデータと、旅行管理会社 TripActions 関連のデータとされる、18MB/25MB のアーカイブ・ファイルも流出させている。これらのアーカイブは、アプリケーションのソースコードを含んでいるようだ。

月曜日に Teqtivity は声明を発表し、「脅威アクターが当社のシステムに侵入した結果として、顧客データが漏洩した。この脅威アクターは、Teqtivity AWS バックアップ・サーバーに侵入しており、そこには、Teqtivity のコードと、Teqtivity の顧客に関連するデータファイルが格納されていた」と述べている。

Teqtivity によると、調査は継続中だが、これまでに公開されたファイルには、シリアル番号/メーカー/モデル/技術仕様などのデバイス情報に加えて、氏名/勤務先メールアドレス/勤務地詳細などの、ユーザー情報が含まれていることが確認されたという。同社は、自宅の住所/政府の身分証明書番号/銀行情報などの個人情報は収集していないとしている。Uber は現在も調査を続けているが、流出したソースコードは、同社のものではないと思われると述べている。

2022年に注目を集めた、Kaseya のインシデントを思い出します。ただし、Keseya の Web サイトは IT Management & Security Software と主張し、 Teqtivity は Smarter IT Asset Management となっています。Web サイトを見た限りでは詳細が分かりませんが、それなりの権限を持ったスキャンが前提になるはずです。その意味で、かなりの影響力を持つサプライチェーン攻撃が発生したことになります。

You must be logged in to post a comment.