Mirai DDoS malware variant expands targets with 13 router exploits

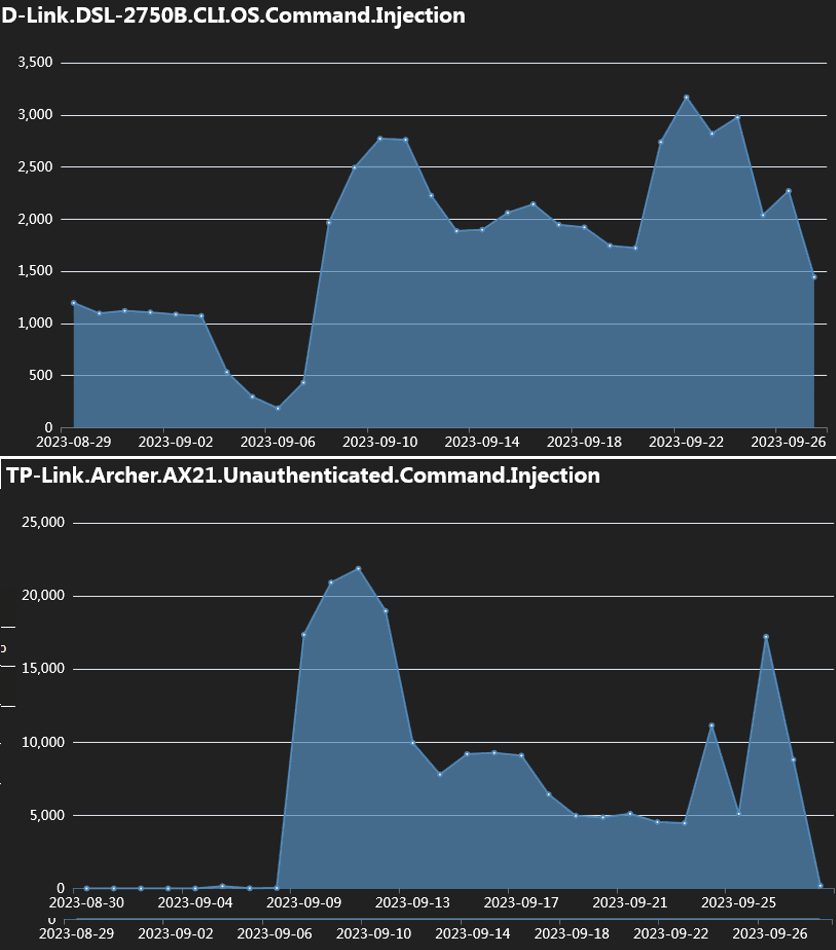

2023/10/10 BleepingComputer — IZ1H9 として追跡されている Mirai ベースのDDoS (分散型サービス拒否) マルウェア・ボットネットが、D-Link/Zyxel/TP-Link/TOTOLINK などのルーターや Linux ベースのルーターを標的とする、13種類の新たなペイロードを追加したようだ。Fortinet の研究者たちが報告しているのは、9月の第1週頃に悪用率がピークに達し、脆弱なデバイスに対する悪用の試行回数が数万回に達したことである。

IZ1H9 は、デバイスを侵害して DDoS swarm に参加させ、指定されたターゲット (攻撃力をレンタルするクライアントのオーダー) に対してDDoS攻撃を開始する。

広範な IoT 標的

DDoS マルウェアが標的とするデバイスや脆弱性の増加に応じて、Web サイトに対して甚大な被害を与えられる、大規模で強力なボットネットの構築が可能になってくる。

Fortinet の報告によると、IZ1H9 の場合には、2015年〜2023年において、以下のエクスプロイトが使用されている:

- D-Linkデバイス: CVE-2015-1187/CVE-2016-20017/CVE-2020-25506/CVE-2021-45382

- Netis WF2419:CVE-2019-19356

- Sunhillo SureLine (8.7.0.1.1 より前のバージョン): CVE-2021-36380

- Geutebruck 製品: CVE-2021-33544/CVE-2021-33548/CVE-2021-33549/CVE-2021-33550/CVE-2021-33551/CVE-2021-33552/CVE-2021-33553/CVE-2021-33554

- Yealink Device Management (DM) 3.6.0.20: CVE-2021-27561/CVE-2021-27562

- Zyxel EMG3525/VMG1312 (V5.50 以前): CVE は特定されていないが、Zyxel デバイスの /bin/zhttpd/ コンポーネントの脆弱性を対象としている。

- TP-Link Archer AX21 (AX1800): CVE-2023-1389

- Korenix JetWave ワイヤレス AP: CVE-2023-23295

- TOTOLINK ルータ: CVE-2022-40475/CVE-2022-25080/CVE-2022-25079/CVE-2022-25081/CVE-2022-25082/CVE-2022-25078/CVE-2022-25084/CVE-2022-25077/CVE-2022-25076/CVE-2022-38511/CVE-2022-25075/CVE-2022-25083

さらに、このキャンペーンでは、”/cgi-bin/login.cgi” 経路に関連する不特定の CVE も標的としており、Prolink PRC2402M ルーターに影響を与える可能性もあるという。

攻撃チェーン

前述の CVE の悪用に成功した攻撃者は、IZ1H9 ペイロードをデバイスに注入するが、そこには、指定された URL から “l.sh” というシェルスクリプト・ダウンローダーを取得する、コマンドが取り込まれている。

このスクリプトが実行されると、悪意の活動を隠すためにログが削除された後に、各種のシステム・アーキテクチャに合わせた、ボット・クライアントが取得される。

最後的に、このスクリプトはデバイスの iptables ルールを変更し、特定のポート上での接続を妨害し、また、デバイス上のマルウェアの削除を困難にする。

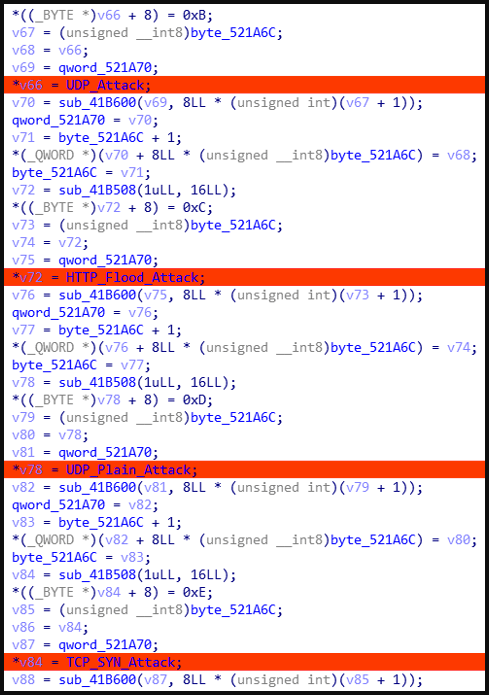

上記の全てのプロセスが実行されると、ボットは C2 (Command and Control) サーバとの通信を確立し、コマンドの実行を待機する。

この状態でサポートされるコマンドには、UDP/UDPプレーン/HTTPフラッド/TCP SYN などの、DDoS 攻撃を開始するものがある。

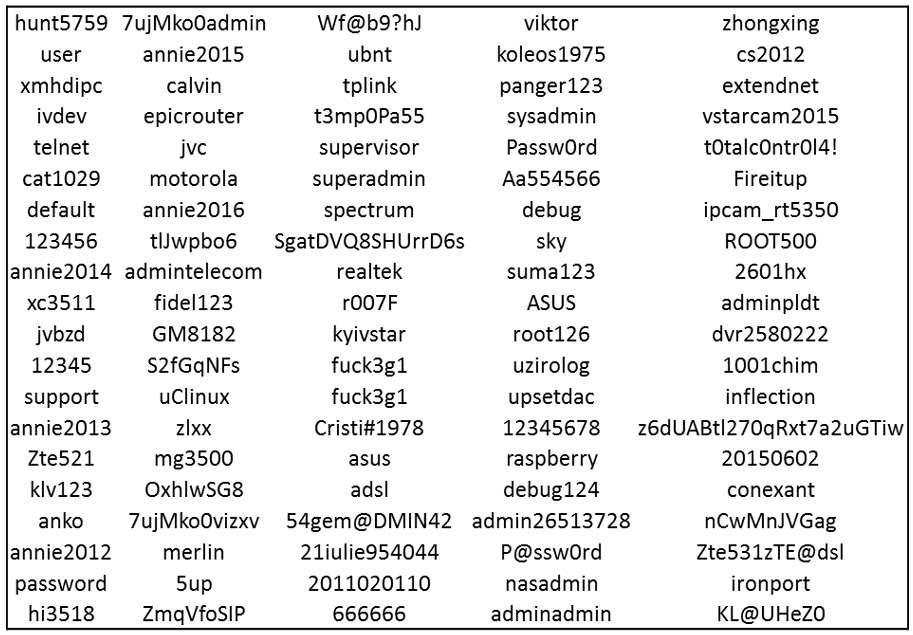

さらに Fortinet は、ブルートフォース攻撃に使用されるハードコードされた認証情報を含むデータ・セクションを、IZ1H9 が備えていることも報告している。

これらの攻撃は、隣接するデバイスへの伝播や、有効なエクスプロイトを持たない IoT への認証に役立つ可能性がある。

IoT デバイスの所有者たちに推奨されるのは、強力な管理者ユーザー認証情報を使用し、利用可能な最新のファームウェア・ バージョンにアップデートし、可能であれば、パブリック・インターネットへの露出を減らすことである。

いまの DDoS 勢力の武器庫を網羅する、集大成的な記事ですね。それにしても、膨大なエクスプロイト・リストです。それぞれのユーザーが、それぞれのルーターに、パッチを適用するのが一番ですが、なかなか進まない話だと思います。ボットネットの C2 を潰してほしいですね。よろしければ、Router + DDoS で検索も、ご利用ください。

You must be logged in to post a comment.