North Korean hackers exploit critical TeamCity flaw to breach networks

2023/10/18 BleepingComputer — 北朝鮮のハッキンググループ Lazarus と Andariel が、TeamCity サーバの脆弱性 CVE-2023-42793 を悪用してバックドア型マルウェアを展開し、ソフトウェア・サプライチェーン攻撃を行っているようだと、Microsoft が述べている。TeamCity は、組織がソフトウェア開発インフラの一部として使用する CI/CD (continuous integration and continuous deployment) サーバである。2023年9月に TeamCity は、脆弱性 CVE-2023-42793 (CVSS:9.8/10) を修正し、未認証の攻撃者によるリモートコード実行に対処した。こうして、TeamCity による修正は完了したが、その一方では、ランサムウェア集団などの脅威アクターが、企業ネットワークに侵入するために、この欠陥を悪用し始めている。

北朝鮮のハッカーが TeamCity を悪用

Microsoft の脅威インテリジェンス・チームは新しいレポートの中で、「Lazarus (別名 Diamond Sleet/ZINC ) と Andariel (別名 Onyx Sleet/PLUTONIUM) のハッキング・グループが、脆弱性 CVE-2023-42793 を悪用して TeamCity サーバーに侵入していることが確認された」と述べている。

Microsoft は、これらの攻撃の最終的な目的について言及していないが、ソフトウェア・サプライチェーン攻撃の可能性があると考えているようだ。

Microsoft は、「Diamond Sleet などの北朝鮮の脅威アクターは、これまでのオペレーションにおいて、この種のソフトウェア・ビルド環境に侵入することで、サプライチェーン攻撃を成功させている。したがって、この活動の影響を受ける組織には、特に高いリスクが生じると評価している」と説明している。

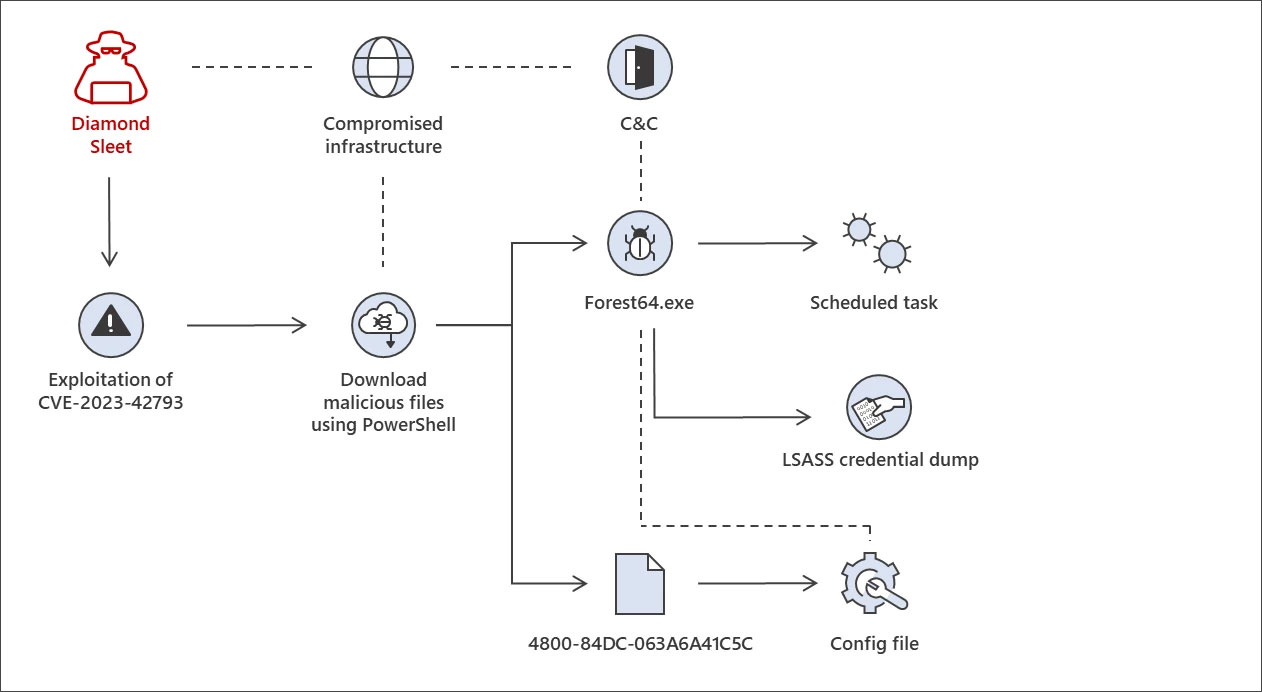

TeamCity サーバーに侵入した脅威アクターは、さまざまな攻撃チェーンを利用してバックドアを展開し、侵害したネットワーク上で永続性を獲得する。Lazarus は、ある攻撃チェーンで ForestTiger マルウェアを展開し、侵入したサーバ上でコマンドを実行するための、バックドアとして使用していたことが確認されている。

出典 Microsoft

2つ目の攻撃チェーンは、DLL 検索順序ハイジャックにより、FeedLoad と呼ばれるマルウェア・ローダーを起動し、リモート・アクセス型トロイの木馬 (RAT) をインストールするものだ。

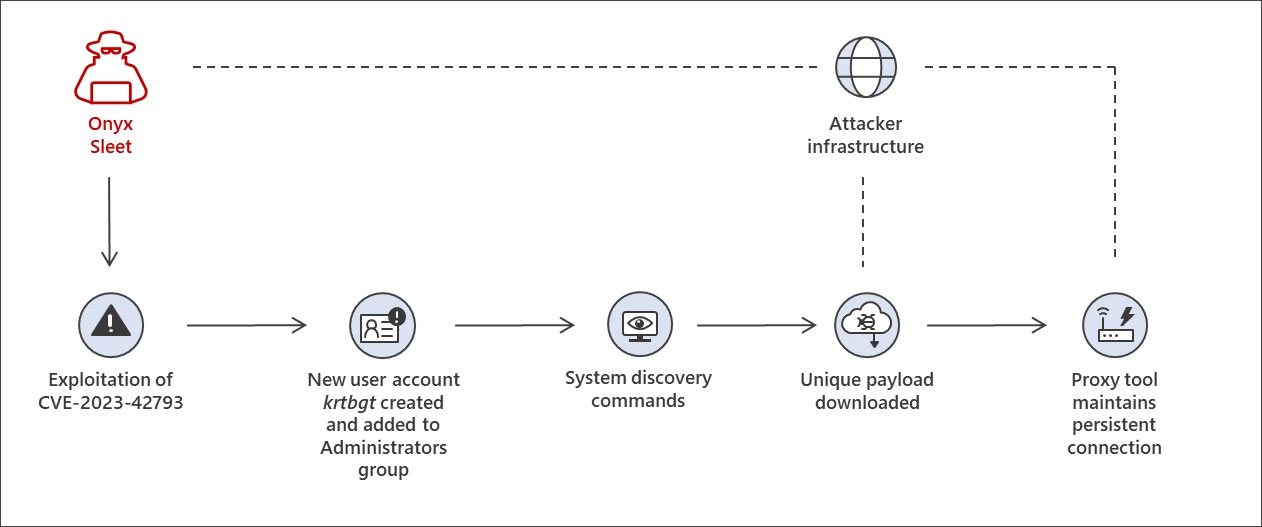

Andariel は、より実践的なアプローチで攻撃を行い、侵入したサーバ上に “krtbgt” 管理者アカウントを作成し、コマンド群を実行してシステム情報を収集する。最終的には、HazyLoad プロキシ・ツールをインストールするペイロードを展開し、侵害したサーバと Andariel のサーバの間の持続的な接続を可能にする。

出典 Microsoft

Microsoft によると、ずれの攻撃方法であっても、ハッカーは最終的に LSASS から認証情報をダンプするという。それらは、侵害したネットワーク上で横方向に拡散するために使用される可能性が高いとされる。Microsoft は、確認された攻撃チェーンの全てについて、侵害の指標を含む詳細な技術情報を共有している。

Lazarus と Andariel とは?

Lazarus と Andariel は、どちらも国家に支援された北朝鮮のハッキング・グループであり、Andariel は Lazarus のサブグループとなる。

両グループの攻撃は、北朝鮮政府に利益をもたらすために行われるが、その目的は異なることもある。

Lazarus は、さまざまなスパイ活動/データ窃盗/金銭的利益を目的とした攻撃に関連している。具体的には、セキュリティ研究者の標的化/オープンソースの暗号プラットフォームの RAT 化/大規模な暗号通貨強盗/偽の就職情報を介したマルウェア配布などを実施している。

その一方で、Andariel の標的は、韓国/米国/インドにおける、防衛/IT サービス事業体であり、サイバー・スパイ/データ窃盗/破壊的攻撃/ランサムウェア攻撃などを行っている。このグループは、企業ネットワークへのイニシャル・アクセスにおいて、脆弱性を悪用することで知られている。

この TeamCity の脆弱性ですが、第一報は 2023/09/25 の「JetBrains TeamCity CI/CD サーバに深刻な脆弱性 CVE-2023-42793:積極的な悪用が予測される」であり、第二報は 2023/10/02 の「JetBrains TeamCity の RCE 脆弱性 CVE-2023-42793:ランサムウェアによる攻撃を確認」となります。また、脆弱性 CVE-2023-42793 は、10月4日付で CISA KEV に追加されています。

You must be logged in to post a comment.