Ransomware gangs now exploiting critical TeamCity RCE flaw

2023/10/02 BleepingComputer — JetBrains の TeamCity の CI/CD (continuous integration and continuous deployment) サーバに存在する深刻な脆弱性を、ランサムウェア・ギャングたちが標的にしはじめた。この脆弱性 CVE-2023-42793 (CVSS : 9.8) は、ユーザーとの対話を必要としない複雑度の低い攻撃を可能にする。したがって、認証バイパスに成功した未認証の攻撃者により、リモートからのコードを実行 (RCE) が引き起こされる。この脆弱性を発見/報告したのは、スイスのセキュリティ企業 Sonar である。そして、9月21日に JetBrains が、TeamCity 2023.05.4 をリリースし、この深刻な脆弱性に対処した1週間後に、Sonar による技術的な詳細が発表された。

JetBrains によると、パッチが適用される前の全ての TeamCity バージョンに対して、この脆弱性は影響を及ぼすが、その範囲は Windows/Linux/macOS にインストールされたオンプレミス・サーバ、および、Docker で実行されるサーバにのみに限定されるという。

Sonar の Vulnerability Researcher である Stefan Schiller は、「この脆弱性の悪用に成功した攻撃者は、ソースコードだけでなく、保存されているサービスの秘密や秘密鍵も盗むことができる。さらに悪いことに、ビルド・プロセスにアクセスすることで、攻撃者は悪意のコードを注入することが可能となり、ソフトウェア・リリースの完全性を損ない、すべてのダウンストリーム・ユーザーに影響を与えることができる」と述べられている。

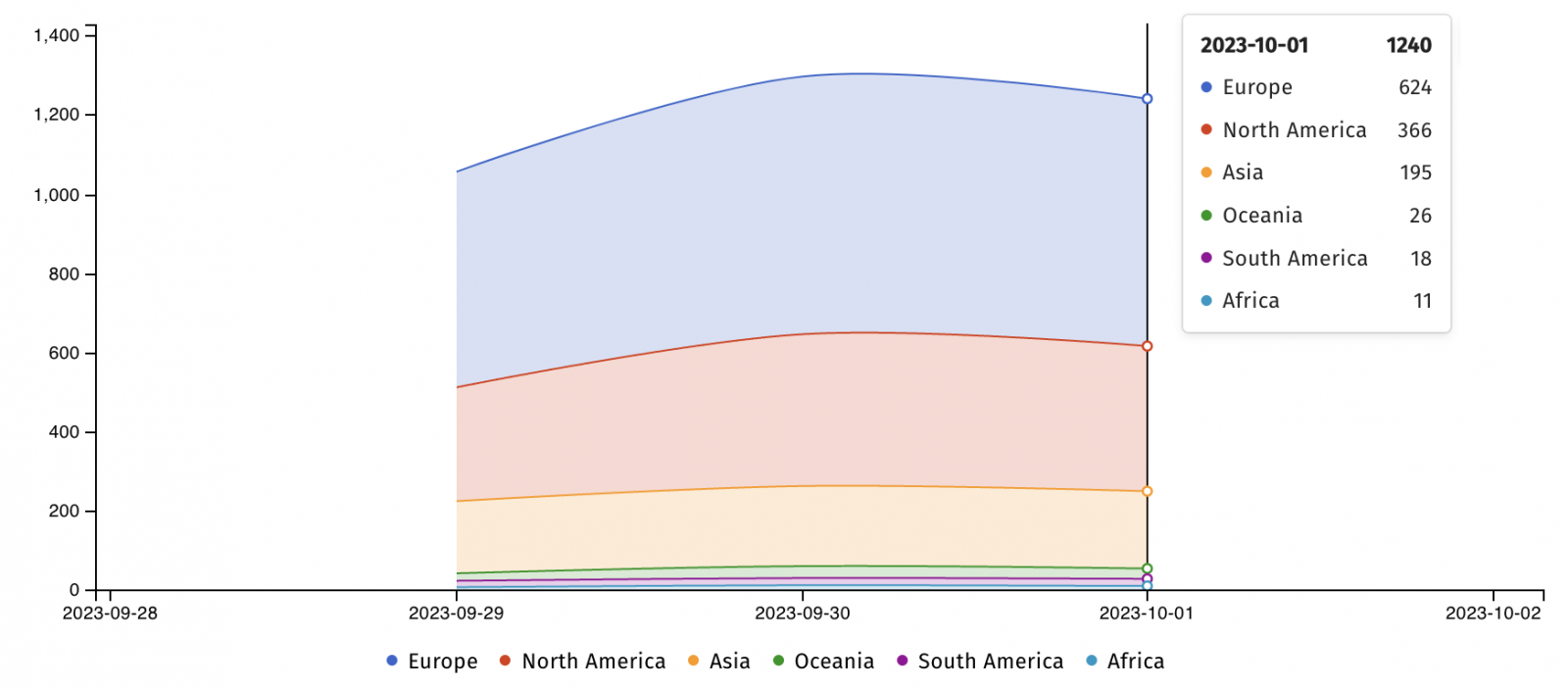

非営利のインターネット・セキュリティ組織 Shadowserver Foundation のセキュリティ研究者たちは、パッチ未適用の TeamCity サーバ 1240台が、攻撃に対して脆弱であることを発見した。

脆弱な TeamCity サーバがターゲットに

脅威インテリジェンス企業 GreyNoise と PRODAFT によると、Sonar がブログ投稿を発表した僅か数日後に、複数の攻撃者たちが、この深刻な認証バイパスの脆弱性を悪用し始めたようだ。

PRODAFT によると、複数のランサムウェア・ギャングが、すでに 脆弱性 CVE-2023-42793 のエクスプロイトを武器庫に追加し、脆弱な TeamCity サーバへの侵入で使用しているという。

同社は、「著名やランサムウェア・ギャングたちが、脆弱性 CVE-2023-42793 を武器化し始め、そのワークフローにエクスプロイト・フェーズを追加している。私たちの、BLINDSPOT プラットフォームが、この3日間で検出したのは、脅威アクターたちにより侵害された複数の組織である。残念なことに、その大半のケースにおいて、今後の数週間で大きな問題が発生するだろう」と指摘している。

少なくとも 56件の IPアドレスから発信された攻撃が、インターネットに公開された JetBrains TeamCity サーバを積極的に標的とし、パッチ未適用のシステムに侵入しようとする協調的な動きを見せていると、GreyNoise は指摘している。

その数日前に GreyNoise は、9月29日までにサーバにパッチを適用できなかった全ての組織に対して、すでにシステムは侵害されている可能性が高いと警告していた。

JetBrains によると、同社の TeamCity ソフトウェア構築/テスト自動化のプラットフォームは、Citibank/Ubisoft/HP/Nike/Ferrari などを含む世界の3万以上の組織で、開発者たちに使用されているという。

この、TeamCity の脆弱性ですが、2023/09/25 の「JetBrains TeamCity CI/CD サーバに深刻な脆弱性 CVE-2023-42793:積極的な悪用が予測される」で報道されたばかりです。このような時間差で、攻撃キャンペーンが始まるのは、もはや当たり前ということなのでしょうか? ご利用のチームは、パッチ適用を、ご確認ください。

You must be logged in to post a comment.