Over 1,450 pfSense servers exposed to RCE attacks via bug chain

2023/12/12 BleepingComputer — pfSense の、オンラインで公開されている約 1,450インスタンスには、コマンド・インジェクション/XSS (Cross-Site Scripting) の脆弱性が存在している。これらの脆弱性の連鎖に成功した攻撃者は、アプライアンス上でのリモート・コード実行が可能になる。pfSense は、オープンソースのファイアウォール/ルーター・ソフトウェアとして人気を博しており、幅広いカスタマイズと柔軟なデプロイメントが可能である。一般的には、高額な商用製品に搭載されている幅広い機能を、特定のニーズに対応して提供する、費用対効果の高いソリューションである。

2023年11月中旬に、SonarSource の研究者たちが SonarCloud を用いて、pfSense 2.7.0 以下/pfSense Plus 23.05.01 以下に影響を及ぼす、3つの脆弱性を発見した。これらの脆弱性は、CVE-2023-42325 (XSS) /CVE-2023-42327 (XSS)/CVE-2023-42326 (コマンド・インジェクション) として追跡されている。

2つの XSS の脆弱性 (CVSS:5.4) の悪用では、その前提として、被害者側のアクションが必要となる。その一方で、コマンド・インジェクションの脆弱性 CVE-2023-42326 (CVSS:8.8) は、高い深刻度で評価されている。

pfSense の Web UI に存在する脆弱性 CVE-2023-42326 は、ユーザーから提供されるネットワーク・インターフェイス設定データに対して、適切な検証が行われないために、シェル・コマンドの構築を許してしまうものだ。

この、gifif ネットワーク・インターフェース・パラメーターに影響を及ぼす脆弱性は、安全な値がチェックされないことに起因する。そのため脅威アクターは、このパラメーターに注入した追加コマンドを、root 権限で実行することが可能になる。

この脆弱性を悪用する脅威アクターは、インターフェイスの編集権限を持つアカウントにアクセスする必要がある。つまり、強力な攻撃を実施するためには、複数の脆弱性を連鎖させる必要がある。

CVE-2023-42325/CVE-2023-42327 のいずれかを使用すると、認証されたユーザーのブラウザで悪意の JavaScript を実行し、pfSenseセッションを制御できる。

pfSense のベンダーである Netgate は、2023年7月3日の時点で3つの脆弱性に関する報告を受け、11月6日 (pfSense Plus 23.09) と 11月16日 (pfSense CE 2.7.1) に、それらに対処するセキュリティ・アップデートをリリースした。

しかし、Netgate がパッチを提供してから1ヶ月が経過した現在も、1,500 近い pfSense インスタンスが、攻撃に対して脆弱な状況にある。

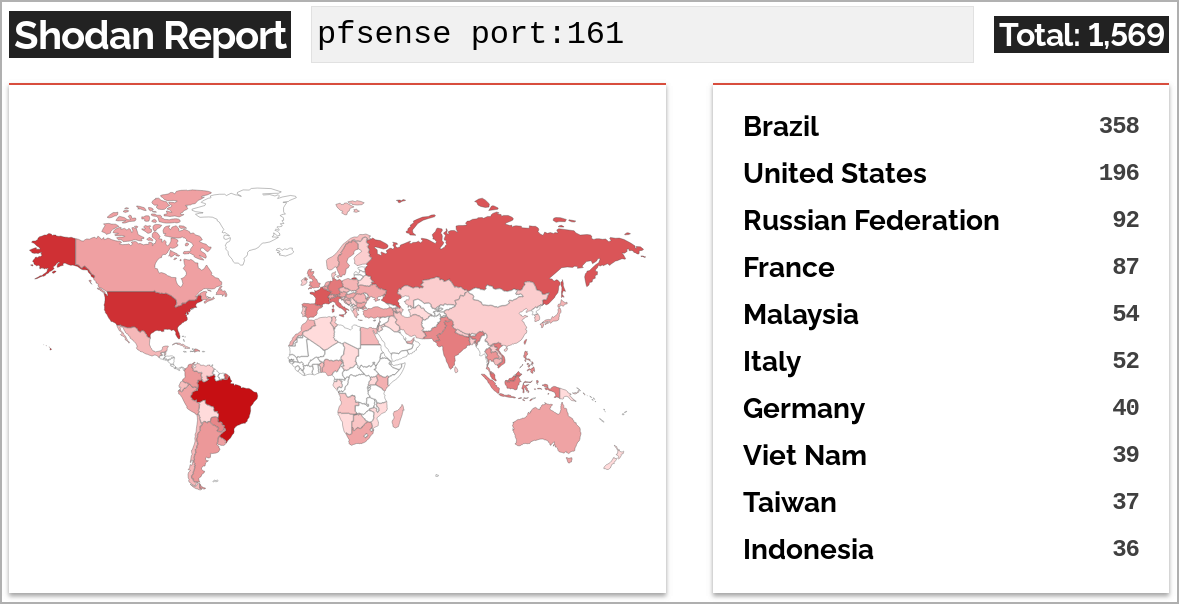

SonarSourceの 研究者たちが共有した Shodan のスキャン結果によると、インターネットに露出した 1,569 台の pfSense インスタンスのうち、アップデート版である pfSense Plus 23.09 を使用しているのは 42台であり、また、pfSense Community Edition 2.7.1 を使用しているのは 77台 だった。

つまり、Shodan で発見可能な残りの 1,450 台 (92.4%) は、前述の脆弱性に対して脆弱であり続けていることになる。

脅威アクターたちが攻撃を成功させる前提として、XSS の脆弱性を標的にする必要があるため、これらのインスタンスが、直ちに侵害を受けるわけではないが、深刻な攻撃対象領域が生じる可能性がある。

脆弱性のあるエンドポイントの数は、グローバルに展開されている pfSense のごく一部に過ぎないが、このソフトウェアが多数の大企業においても使用されているという現実が、この状態を特に危険なものにしている。

pfSense にアクセスして、高い権限を得た攻撃者たちは、簡単にデータ侵害を引き起こし、機密性の高い内部リソースにアクセスし、侵害したネットワーク内で横方向に移動することが可能になる。

このブルグでは初登場の pfSense ですが、Wikipedia で調べてみたところ、FreeBSD ベースの Firewall/Router ソフトウェア ・ディストリビューションと説明されていました。 オープンソースの pfSense Community Edition (CE) および pfSense Plus を、物理コンピューターまたは仮想マシンにインストールすることで、専用の Firewall/Router が作成されるとのことです。Shodan のスキャン結果を見る限り、日本では、それほど利用されていない感じがします。

You must be logged in to post a comment.