Hackers are exploiting critical Apache Struts flaw using public PoC

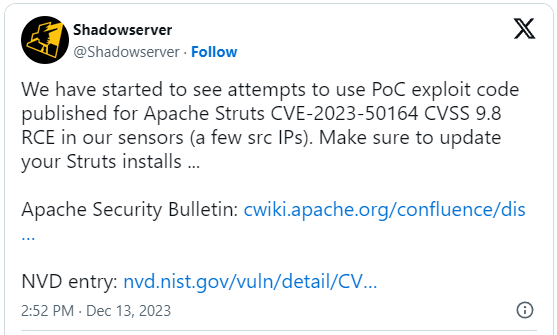

2023/12/13 BleepingComputer — Apache Struts の深刻なリモートコード実行の脆弱性 CVE-2023-50164 が FIX されたが、公開されている PoC エクスプロイト・コードに依存する攻撃を、ハッカーたちが仕掛けようとしている。ShadowServer スキャン・プラットフォームによると、脅威アクターたちの動きは始まったばかりだが、その悪用の試みに用いられている少数の IP アドレスを、研究者たちは観測しているという。

Apache Struts は、Java EE Web アプリケーションの開発を効率化するために設計された、オープンソースの Web アプリケーション・フレームワークであり、フォームベースのインターフェースと広範な統合機能を提供するものだ。

この製品は、スケーラブルで信頼性が高いため、Web アプリケーションの効率的な構築と容易な保守が可能となり、さまざまな官民の分野で幅広く利用されている。

12月7日に Apache は、Struts のバージョン 6.3.0.2/2.5.33 をリリースし、CVE-2023-50164 として特定されている深刻な脆弱性に対処した。

このセキュリティ問題は、特定の条件が満たされた場合において、悪用される可能性のあるパス・トラバーサルの欠陥である。この脆弱性により、攻撃者は悪意のファイルをアップロードし、ターゲットのサーバ上でリモートコード実行 (RCE) を引き起こせるという。また、この種の脆弱性を悪用する脅威アクターは、機密ファイルの変更/データ窃取/サービス妨害などを行い、ネットワーク上をで横方向へと移動する可能性がある。

このリモートコード実行の脆弱性は、Struts のバージョン 2.0.0〜2.3.37 (サポート終了) および、Struts 2.5.0〜2.5.32、Struts 6.0.0〜6.3.0 に影響を及ぼす。

12月10日に、あるセキュリティ研究者が、CVE-2023-50164 に関する技術的な記述を公開し、攻撃においてファイル・アップロード・パラメータを汚染させる方法を説明した。そして 12月12日には、この脆弱性に対応する、PoC エクスプロイト・コードを含む、2つ目のレポートを公開した。

Cisco も影響を受ける可能性

昨日の Cisco セキュリティ・アドバイザリには、Apache Struts を搭載した自社製品において、影響を受ける可能性がある製品と、その影響の度合いを判断するために、CVE-2023-50164 を調査している最中だと記されている。

調査対象の Cisco 製品に含まれるのは、Customer Collaboration Platform/Identity Services Engine (ISE)/Nexus Dashboard Fabric Controller (NDFC)/Unified Communications Manager (Unified CM)/Unified Contact Center Enterprise (Unified CCE)/Prime Infrastructure などである。

影響を受ける可能性のある製品の全リストは、Cisco のセキュリティ速報から入手できる。

この、Apache Struts 脆弱性 CVE-2023-50164 ですが、第一報は 2023/12/07 の「Apache Struts の RCE 脆弱性 CVE-2023-50164 が FIX:直ちにアップデートを!」ですが、そのときの記事にも。PoC エクスプロイトがリリースされると記されていました。そして、Cisco への影響もあるようですので、ご注意ください。

You must be logged in to post a comment.