Microsoft: OAuth apps used to automate BEC and cryptomining attacks

2023/12/12 BleepingComputer — Microsoft の警告は、金銭目的の攻撃者が OAuth アプリケーションを使用して、BEC 攻撃やフィッシング攻撃を自動化し、スパムをプッシュし、クリプト・マイニング用の VM を展開しているというものだ。OAuth (Open Authorization の略) とは、資格情報の代わりにトークンベースの認証と認可を介して、ユーザー定義のアクセス許可に基づいた、サーバ・リソースへの安全な委任アクセスを、アプリ対して許可するためのオープン・スタンダードである。

Microsoft Threat Intelligence が調査した最近のインシデントでは、多要素認証など堅牢な認証メカニズムを持たない脆弱なユーザー・アカウントに対して、フィッシング/パスワードスプレー攻撃を仕掛ける攻撃者が、OAuth アプリを作成/変更する権限を持つユーザーを標的にしていることが明らかになった。

ハイジャックされたアカウントは、新しい OAuth アプリケーションを作成し、高い特権が付与するために悪用される。また、オリジナルのアカウントが失われた場合であっても、継続的なアクセスを確保しながら、悪意の活動を隠し続ける。

これらの高特権 OAuth アプリケーションは、広範な悪意の活動に利用されている。その中でも、暗号通貨マイニング専用の仮想マシンのデプロイや、BEC (Business Email Compromise) 攻撃における継続的なアクセスの確保、侵害した組織のドメイン名を悪用するスパムキャンペーンなどが、Microsoft により指摘されている。

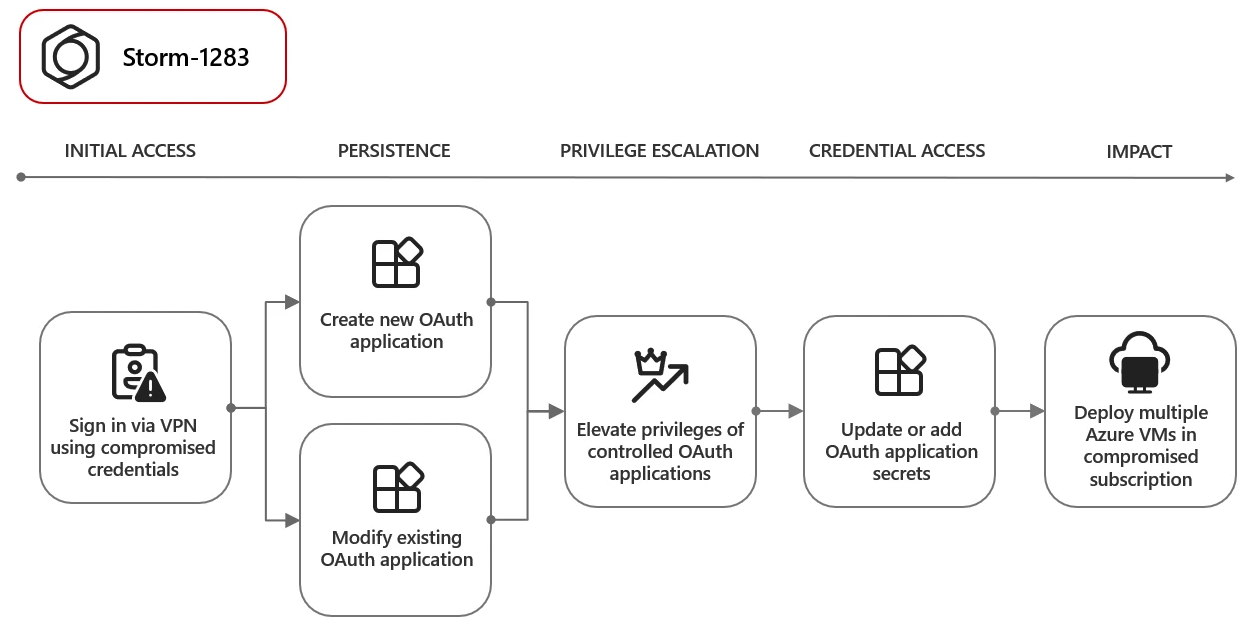

注目すべき事例としては、Storm-1283 として追跡されている脅威アクターが、暗号通貨マイニング仮想マシンを展開するための、OAuth アプリを作成したことが挙げられる。標的となった組織への金銭的影響は、攻撃期間にもよるが、$10,000〜$1.5 million に及んでいるという。

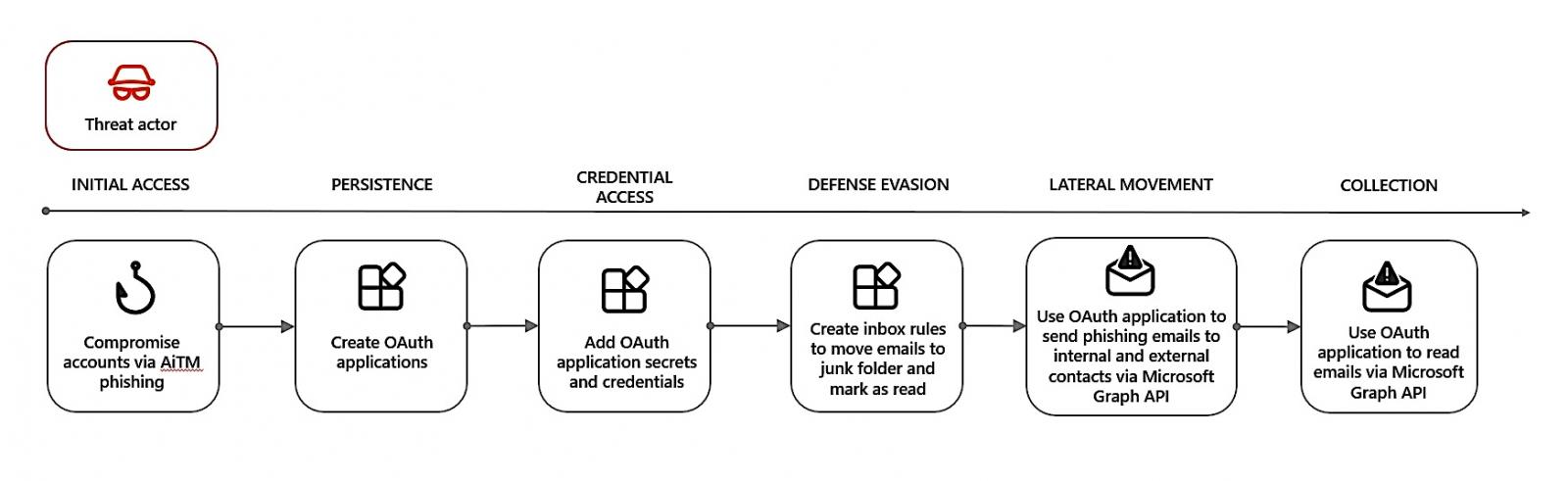

また、別の脅威アクターは、侵害したアカウントで作成された OAuth アプリの永続性を維持し、AiTM (adversary-in-the-middle) フィッシング・キットによるフィッシング・キャンペーンを展開しているという。この攻撃者は、Microsoft Outlook Web Application (OWA) を使用して、支払い や請求書にリンクされた添付ファイルを検索することで、侵入したアカウントをビジネスメール詐欺 (BEC) の偵察で使用している。

別のケースでは、攻撃者は、永続化のためにマルチテナント OAuth アプリを作成し、新しい認証情報を追加し、Microsoft Graph API を介した電子メールの傍受や、フィッシングメールの送信を行っているという。

Microsoft は、「今回の分析が行われた時点で、脅威アクターは、複数の侵害したユーザー・アカウントを用いて、異なるテナント間で約 17,000 のマルチテナント OAuth アプリケーションを作成したことが確認されている。また、電子メールに対するテレメトリをベースにすると、脅威アクターにより作成された悪意の OAuth アプリケーションが、927,000 通以上のフィッシング・メールを送信していることも確認された。2023年7月〜11月に実施されたキャンペーンで判明した、悪意の OAuth アプリケーションの全てを削除した」と述べている。

また、Storm-1286 として追跡されている第3のアクターは、一連のパスワードスプレー攻撃により、多要素認証 (MFA) で保護されていないユーザー・アカウントをハッキングしている。

侵害されたアカウントは、標的とされた組織で、新しい OAuth アプリを作成するために悪用され、攻撃者は毎日のように、また、最初の侵害から数カ月後において、何千ものスパムメールを送信してきた。

OAuth アプリを悪用する脅威アクターに対抗するために、Microsoft が推奨するのは MFA の活用であり、それによりクレデンシャル・スタッフィングとフィッシング攻撃を阻止することだという。

また、それぞれの組織のセキュリティ・チームは、条件付きアクセス・ポリシーを有効化することで、盗まれた認証情報を悪用する攻撃をブロックすべきである。さらに、継続的なアクセス評価を有効にして、リスク・トリガーに基づいたユーザー・アクセスの自動的に取り消しを行い、Azure Active Directory のセキュリティ・デフォルトを有効化することで、MFA により特権活動が保護されていることを確認する必要がある。

この問題は、2023/01/31 の「OAuth を悪用する偽アプリ攻撃: Office 365 アカウントへの不正アクセスが発生」でも指摘されていましたが、今日の記事が解説するのは、アプリを作成できる、高い権限を持つユーザーが狙われ、その後に、悪意のアプリが作成されていくというものです。そんな事ができるのかと、ちょっと不思議に思うところがありますが、そのような試みが検証されているようです。OAuth は便利な機能ですが、なんらかの制約が必要なのでしょうね。

You must be logged in to post a comment.