CVE-2023-46685 (CVSS 9.8) Leaves LevelOne Routers Open to Hackers, No Patch

2024/07/09 SecurityOnline — 近ごろ発見されたセキュリティ脆弱性 CVE-2023-46685 (CVSS:9.8) により、数千台のLevelOne WBR-6013 ワイヤレス・ルーターが、攻撃者による乗っ取りの危険にさらされている。この脆弱性は、telnetd 機能に存在するハードコードされたパスワードに起因するものであり、Cisco Talos のサイバー・セキュリティ研究者 Francesco Benvenuto により発見されている。

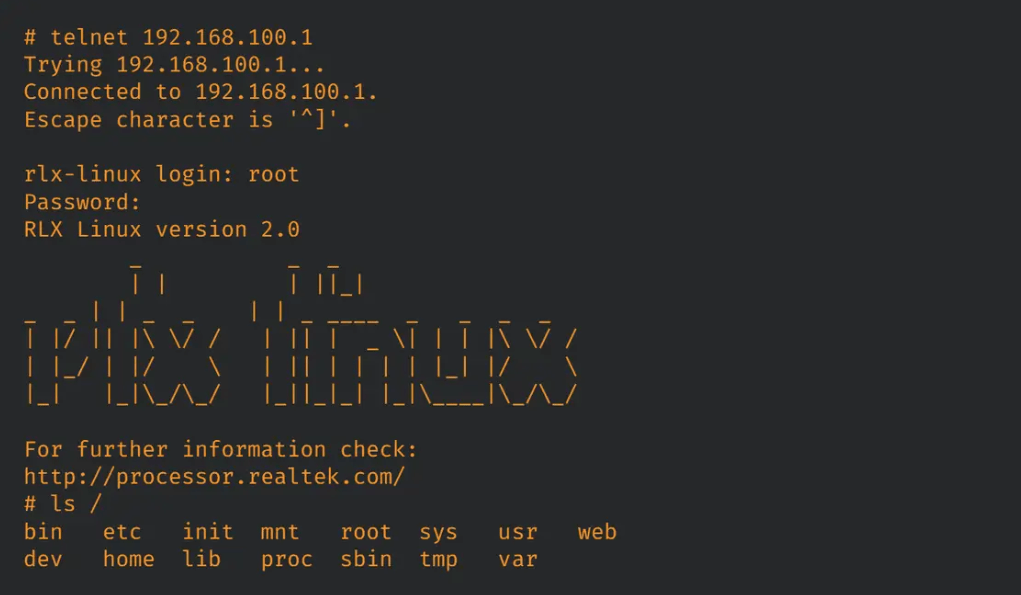

LevelOne WBR-6013 SOHO (Small Office/Home Office) ルーターの、ファームウェア・バージョン RER4_A_v3411b_2T2R_LEV_09_170623 の telnetd 機能に、この脆弱性は存在する。このルーターのドキュメントには、接続をリッスンする telnetd 機能は記載されておらず、ログインに必要なはずの認証情報もない。このような透明性の欠如により、ユーザーは潜在的なリスクに気づくことができない。

この、致命的な脆弱性は、/etc/ passwd _orig ファイルに保存された、ハードコードされたパスワードの使用に起因する。これらの認証情報は脆弱であり、ハードコードされているため、攻撃者は telnetd サービスに接続し、ハードコードされた root パスワードを提供するだけで、デバイスへの root アクセスを得ることができる。このアクセスは任意のコマンド実行につながり、攻撃者はルーターの完全な制御が可能になる。

root:<redacted>:0:0:root:/:/bin/sh

nobody:x:0:0:nobody:/:/dev/null

admin:<redacted>:1000:1000:Linux User,,,:/home/admin:/bin/sh

この脆弱性は深刻であるが、LevelOne はパッチの適用を拒否している。WBR-6013 ルーターのユーザーに推奨されるのは、安全な別のメーカー・モデルへの交換である。もしくは、脆弱性の悪用リスクを軽減するための、追加のネットワーク・セキュリティ対策の実施といった、代替手段の導入を検討する必要あるだろう。

この脆弱性の発見者である Francesco Benvenuto は、CVE-2023-46685 に加えて、WBR-6013 無線ルーターに影響を及ぼす、別の脆弱性 CVE-2023-49593 (CVSS:7.2) の詳細も公開している。

本文を読む限り、パスワード・ハードコーディングの脆弱性が判明しながら、アップデートを行わないという姿勢に驚いてしまいます。ひょっとすると、対応したくても、何らかの事情で対応できないという状況なのかもしれません。よろしければ、Router で検索も、ご利用ください。

You must be logged in to post a comment.